CVE-2024-5290: Wi-Fi Flaw Leaves Millions Vulnerable to Root Takeover

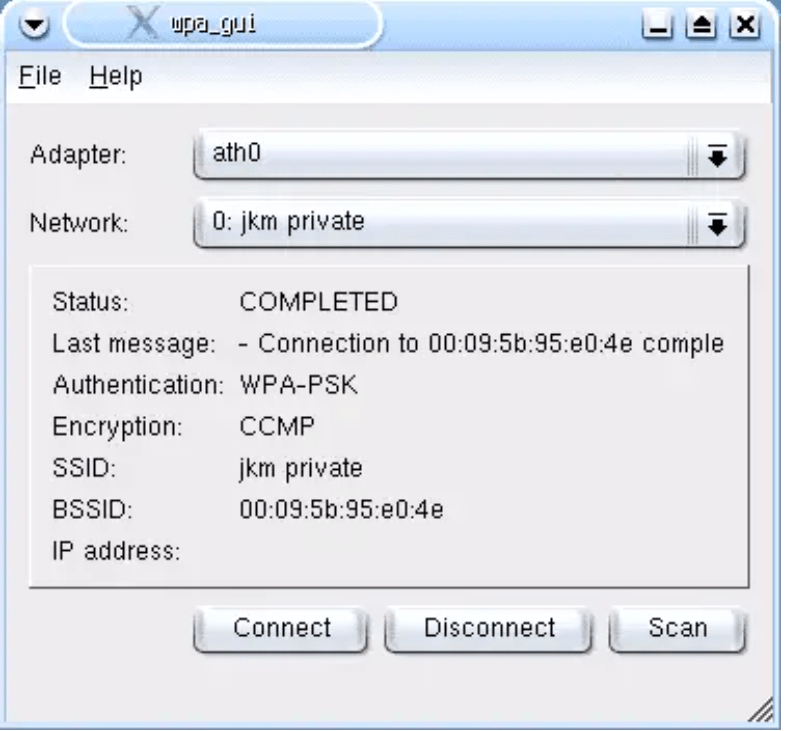

2024/08/08 SecurityOnline — 無数のデバイスにおいて Wi-Fi 接続を管理する、ユビキタスなソフトウェア・コンポーネント “wpa_supplicant” に深刻な脆弱性が存在することを、セキュリティ研究者たちが発見した。この脆弱性は CVE-2024-5290 (CVSS:8.8:High) の悪用に成功した攻撃者は、最高レベル (root) まで特権をエスカレートさせ、影響を受けるシステムを実質的に完全に制御する機会を手にする。

この “wpa_supplicant” の脆弱性は、任意の共有オブジェクト読み込みにおける、不適切な処理に起因する。具体的にいうと、”netdev” グループのメンバーである非特権ユーザー、もしくは、”wpa_supplicant” の D-Bus インターフェイスにアクセスできる非特権ユーザーであれば、 “wpa_supplicant” プロセスによりロードされるモジュールへの、任意のパスを指定することが可能になってしまう。それにより、root 権限で悪意のコードが実行され、攻撃者はシステムを侵害し、完全に制御できるようになる。

セキュリティ研究者の Rory McNamara が発見したのは、 “wpa_supplicant” を操作することで、特別に細工されたコンフィグ・ファイルを介した、任意の共有オブジェクトのロードが可能になることだ。この悪用の経路によりローカル攻撃者は、自身の権限を非特権からルートへと昇格させ、システム全体のセキュリティを効果的に侵害できるようになる。

“wpa_supplicant” が広範に利用されているため、脆弱性 CVE-2024-5290 の影響が懸念される。Linux/FreeBSD/Windows などのオペレーティング・システムで、コア・コンポーネントとして使用される “wpa_supplicant” の脆弱性は、ラップトップ/スマートフォン/ルーター/組み込みシステムなどに影響を及ぼし、無数のデバイスを潜在的に危険にさらすことを意味する。この脆弱性の悪用に成功した攻撃者は、機密データの接種/ランサムウェアの展開/ボットネットへの取り込みなどを、試行する機会を手にする。

ただし、影響を受ける大半のシステムに対して、すでにパッチが提供されている。したがって、ユーザーに対して強く推奨されるのは、OS と “wpa_supplicant” の最新バージョンへと、あたちにアップデートすることである。

Ubuntu ユーザーの場合には、以下のパッケージ・バージョンに必要な修正が含まれている:

- Ubuntu 24.04: Update to wpasupplicant – 2:2.10-21ubuntu0.1

- Ubuntu 22.04: Update to wpasupplicant – 2:2.10-6ubuntu2.1

- Ubuntu 20.04: Update to wpasupplicant – 2:2.9-1ubuntu4.4

- Ubuntu 18.04: Update to wpasupplicant – 2:2.6-15ubuntu2.8+esm1

- Ubuntu 16.04: Update to wpasupplicant – 2.4-0ubuntu6.8+esm1

- Ubuntu 14.04: Update to wpasupplicant – 2:1-0ubuntu1.7+esm5

標準的なシステム・アップデートを実行することで、必要な変更が適用され、この脆弱性からシステムを保護することが可能となる。

Wi-Fi 接続を管理する、コンポーネント “wpa_supplicant” というと、随所で影響を及ぼしそうに思えますが、文中では Ubintu に絞り込んだパッケージ・バージョンが列挙されています。しかし、調べてみたら Debian や SUSE でも、CVE-2024-5290 のアドバイザリが提供されていました。したがって、この問題は Ubuntu に限定されるものではありません。そして、文中で指摘されているように、Linux に限定されるものでもありません。ご利用のチームは、ご注意ください。よろしければ、Ubuntu で検索も、ご利用ください。

You must be logged in to post a comment.