KartLANPwn (CVE-2024-45200) Exploits Mario Kart 8 Deluxe LAN Play Feature for RCE

2024/09/30 SecurityOnline — 大人気の Nintendo ゲーム “Mario Kart 8 Deluxe” に、深刻な脆弱性 CVE-2024-45200 (通称 KartLANPwn) が存在することが判明した。この脆弱性により、マルチプレイ・セッション中の何百万人ものプレイヤーが、リモート・コード実行 (RCE) のリスクにさらされる可能性が生じる。

具体的に言うと、ローカル (LAN/LDN) およびオンライン (NEX) のマルチプレイヤー機能の両方で使用される、Nintendo の独自開発の P2P ネットワーク・ライブラリである Pia の、誤った用法に起因する欠陥である。この脆弱性は、セキュリティ研究者の @regginator により発見されたものだ。

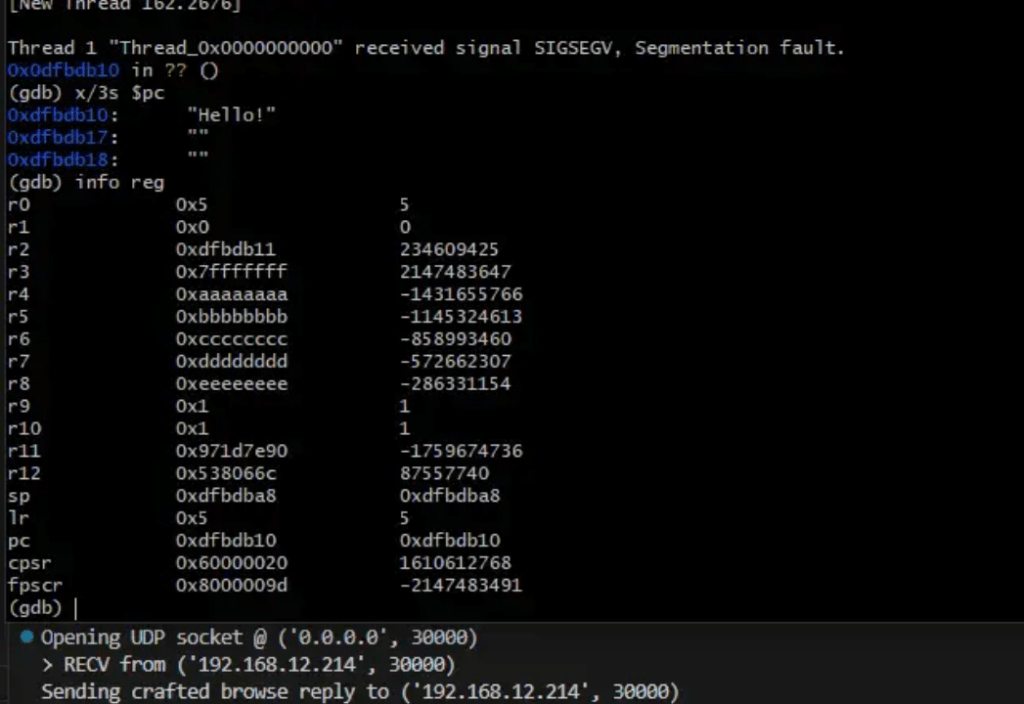

KartLANPwn と名付けられた脆弱性により、LAN マルチプレイヤーの “参照返信” プロセスにおいて、ゲーム・データを処理する際の、メモリ破壊の問題が悪用されることになる。攻撃者は、特殊なパケットを作成することで、ユーザーのコンソール上でコードを実行し、機密情報へのアクセスや、デバイスの完全な制御などを達成する。

この脆弱性は、複数の Nintendo Switch ゲームで使用されている、独自ネットワーク・ツールの Pia ライブラリに存在する。LAN プレイで、ホスト・コンソールからネットワーク上の他のプレイヤーに送信されるのが、”browse-reply” パケットである。攻撃者は、このパケットの長さを操作することで、バッファ・オーバーフローを引き起こし、任意のコード実行を可能にする。

脆弱性 CVE-2024-45200 の発見者である @regginator は、偽のホスト・ルームとして機能する PoC を Python スクリプトとして公開している。プレイヤーが LAN プレイメニューを開くと、コンソールがネットワークにブラウズ要求を送信する。その後に、攻撃者のスクリプトにより、ゲームをクラッシュさせるように細工されたパケットが返信される。この PoC は、脆弱性 CVE-2024-45200 の威力を示すデモとして機能し、同じローカル・ネットワーク上の攻撃者が、無害に見えるマルチプレイ・セッションにおいて、他のプレイヤーを標的にすることが、いかに容易であるかを示している。

脆弱性 CVE-2024-45200 の影響を受ける、Mario Kart 8 Deluxe のバージョンは以下の通りである:

- Global Release:v3.0.1 以下の全パージョン

- China/Tencent Release:v3.0.2 以下の全パージョン

すでに Nintendo は、この重大なセキュリティ問題に対応している。2024年9月11日には、中国を除く全地域向けに v3.0.3 の修正プログラムがリリースされた。続いて、2024年9月27日には、中国向け Tencent バージョンにも修正が適用され、世界中の全バージョンで安全性が確保された。このアップデートは、Pia ネットワーク・ライブラリのバッファ・オーバーフロー問題に対処するものであり、”outBufSize” が出力バッファ・サイズを超えないように修正されている。

Mario Kart 8 Deluxe のプレイヤーに推奨されるのは、このゲームを最新バージョン (v3.0.3) に更新することだ。特に L ANプレイのようなローカル・マルチプレイヤー設定において、このパッチの適用を怠ると、脆弱な状態が続くことになる。

ゲームのことは、ほとんど分かりませんが、Mario Kart は知っていますし、多くのユーザーがいることも分かります。そんな Mario Kart に、深刻な脆弱性が発見され、PoC も提供猿という事態です。ご利用の方は、アップデートを お急ぎください。よろしければ、Game で検索も、ご参照ください。

You must be logged in to post a comment.