2024/10/10 SecurityOnline — Palo Alto Network の Expedition ツールに、深刻な脆弱性 CVE-2024-9466 (CVSS:8.2) が存在することが、Horizon3.ai のセキュリティ研究者 Zach Hanley の最新分析により明らかになった。この脆弱性の悪用に成功した認証済みの攻撃者は、平文で保存されているファイアウォールのユーザー名/パスワード/API キーなどの機密情報へのアクセスを達成する可能性を得る。

Expedition は、他ベンダーのファイアウォール・コンフィグレーションを、Palo Alto Networks のシステムに移行する際の作業を、合理化するために設計された、広く採用されているソリューションである。しかし、Hanley が詳述しているように、この脆弱性が、ネットワークにアクセスできる攻撃者に悪用されると、重要なデータが暴露されるという可能性が生じる。Hanley は、「脆弱性 CVE-2024-9466 を悪用し、”www-data” ユーザーとしてサーバにアクセスできれば、データベースから認証情報を盗むのは簡単だ」と指摘している。

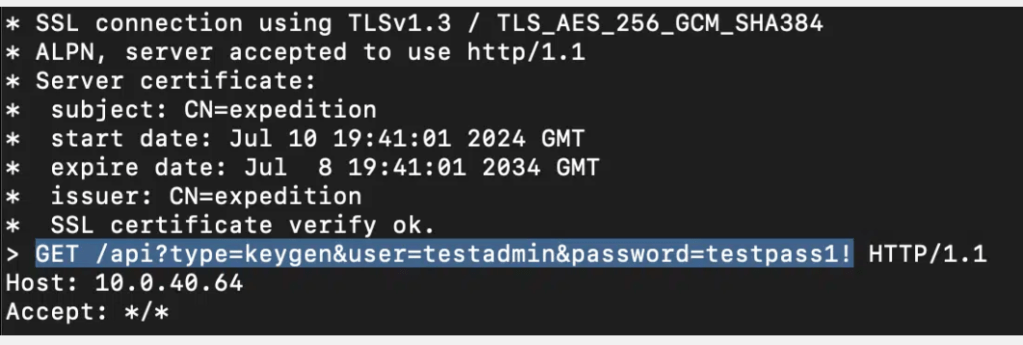

この脆弱性は、移行プロセスにおける認証情報の不適切な処理に起因し、機密情報が平文で保存されてしまうというものだ。Hanley が発見したのは、Expedition サーバからの生のリクエスト・ログを保存する、”/home/userSpace/devices/debug.txt” 内のログファイルに、攻撃者がアクセスできることである。これらのログには、デバイス統合時の API キー交換で使用された、平文の認証情報が含まれており、攻撃者に大量の機密データを提供することになる。

Image: Horizon3.ai

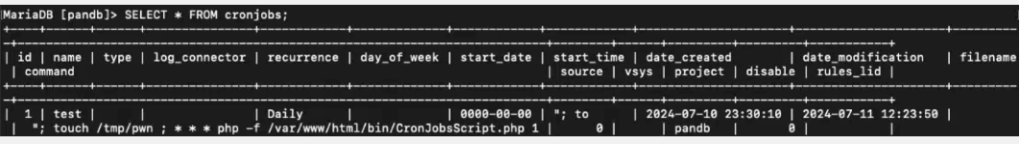

Hanley は証明しているのは、Expedition Web インターフェース内の、脆弱な “cronjob” 実行プロセスを悪用する PoC エクスプロイトである。この “cronjob” 機能を通じて、悪意のコマンドを注入する攻撃者は、サーバ上で任意のコードを実行し、権限を昇格させ、機密ファイルやデータベースへのアクセスを可能にする。

Image: Horizon3.ai

すでに Palo Alto Networks はパッチをリリースし、このリスクを軽減している。影響を受けるバージョンの、Expedition を使用しているユーザーに対しては、ソフトウェアのアップデートが推奨される。この脆弱性は、Expedition バージョン1.2.96 未満に影響を与える。ユーザーは直ちに修正を適用し、潜在的な悪用を避ける必要がある。

この Palo Alto Expedition の脆弱性 CVE-2024-9466 ですが、お隣のキュレーション・チームに聞いてみたところ、日本時間の 10月11日にレポートをアップしたとのことです。なんというか、脆弱性の公表から PoC 提供までの時間差が、ほとんど無いという状況ですね。ご利用のチームは、ご注意ください。よろしければ、Palo Alto Expedition で検索も、ご利用ください。

You must be logged in to post a comment.