Akira and Fog ransomware now exploit critical Veeam RCE flaw

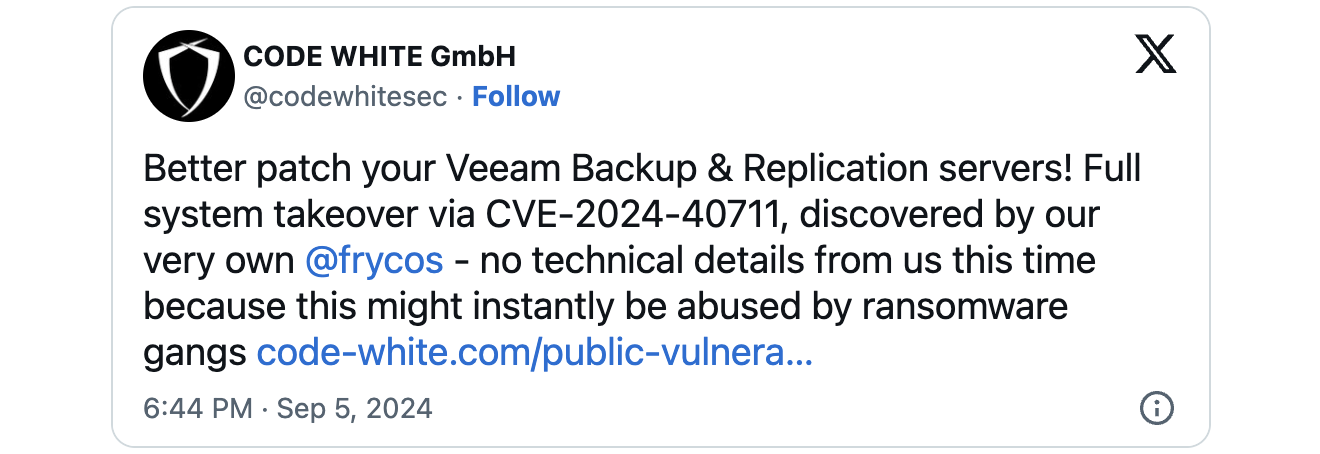

2024/10/10 BleepingComputer — Veeam Backup & Replication (VBR) サーバに存在する、RCE の脆弱性 CVE-2024-40711 が、ランサムウェア・グループに悪用されていることが判明した。この脆弱性 CVE-2024-40711 は、認証されていない攻撃者が低複雑度攻撃で悪用できる、信頼されていないデータに対するデシリアライゼーションの欠陥に起因する。Code White のセキュリティ研究者である Florian Hauser により、この脆弱性は発見された。

9月4日の時点で Veeam は、脆弱性 CVE-2024-40711 に対するセキュリティ・アップデートをリリースしている。続いて 9月9日には、watchTowr Labs が技術分析を公表したが、管理者にサーバの安全を確保する時間を与えるために、PoC エクスプロイト・コードの公表は 9月15日に行われている。

この遅延は、仮想/物理/クラウドマシンの、バックアップ/復元/複製などを行う、データ保護および災害復旧ソリューションとして、VBR を使用している企業のためのものである。その一方で、企業のバックアップ・データへの迅速なアクセスを求める攻撃者にとって、VBR は極めて魅力的な標的となっている。

2024年9月の時点で、Sophos のインシデント対応チーム X-Ops が発見したように、以前に侵害された認証情報と連鎖させるかたちで、この脆弱性 CVE-2024-40711 は、Akira と Fog のランサムウェア攻撃で悪用されている。攻撃者たちは、ローカルの管理者グループおよびリモート・デスクトップ・ユーザー・グループに、ローカルの “point” アカウントを追加していた。

Sophos X-Ops は、「あるケースでは、攻撃者は Fog ランサムウェアをドロップし、同じ時間帯に発生した別の攻撃では、Akira ランサムウェアの展開が試みられていた。4件の攻撃のケースをカンスクしているが、その全てにおいて、以前の Akira および Fog ランサムウェア攻撃と重複する指標が検出されている。いずれのケースでも、MFA が有効化されていない侵害済の VPN ゲートウェイを用いる、標的へのアクセスから侵害チェーンは開始される。これらの VPN の一部は、サポート有効期限が切れたソフトウェア・バージョンで稼働していたという。Fog ランサムウェア・インシデントでは、攻撃者は無防備な Hyper-V サーバーにマルウェアを展開し、ユーティリティ rclone を用いてデータを外部に持ち出した」と詳述している。

過去に発生した VBR 脆弱性の悪用

2023年3月7日の時点で Veeam は、 VBR の別の脆弱性 CVE-2023-27532 に対してパッチを適用している。この脆弱性は、バックアップ・インフラ・ホストへの侵入に悪用される可能性があるものだ。

その数週間後に、Conti/REvil/Maze/Egregor/BlackBasta などのランサムウェアの運用するアフィリエイトである、金銭目的の FIN7 脅威グループによる攻撃で、CVE-2023-27532 エクスプロイトが展開されたことが、フィンランド企業の WithSecure により発見された。

さらに 2023年8月には、米国の重要インフラおよびラテン・アメリカの IT 企業を標的とするキューバのランサムウェア攻撃で、脆弱性 CVE-2023-27532 が悪用されたことが判明している。

Veeam によると、同社の製品は 55万社以上にグローバルで使用されており、その中には、Global 2,000企業の少なくとも 74%が含まれているという。

Veeam の RCE 脆弱性 CVE-2024-40711 ですが、第一報は 2024/09/04 の「Veeam Backup & Replication の脆弱性 CVE-2024-40711 などが FIX:直ちにパッチ適用を!」であり、第二報は 2024/09/17 の「Veeam Backup & Replication の RCE 脆弱性 CVE-2024-40711:PoC エクスプロイトが提供」となっています。そして、ランサムウェアによる攻撃が始まりました。ご利用のチームは、十分に ご注意ください。よろしければ、Veeam で検索も、ご利用ください。

You must be logged in to post a comment.