Critical Veeam RCE bug now used in Frag ransomware attacks

2024/11/08 BleepingComputer — Akira/Fog ランサムウェアによる悪用が確認された、Veeam Backup & Replication (VBR) の重大な脆弱性 CVE-2024-40711 が、Frag ランサムウェアの展開にも悪用されていたことが明らかになった。この脆弱性 CVE-2024-40711 は、信頼されていないデータに対するデシリアライゼーションの欠陥により生じるものだ。この脆弱性の悪用に成功した未認証の

攻撃者による、Veeam VBR サーバ上での RCE (remote code execution) 攻撃が可能になることが、セキュリティ研究者 Florian Hauser により発見されている。

この脆弱性 CVE-2024-40711 に関しては、2024年9月4日の時点で、Veeam がセキュリティ更新プログラムを適用している。続いて、9月9日に WatchTower Labs が、この脆弱性に関する技術的分析を公表した。ただし、Veeam から提供されたパッチ適用に対する十分な時間を、管理者たちに与えるために、PoC エクスプロイト・コードの公開は 9月15日まで延期された。

さらに Code White も、この脆弱性を公表する際に「ランサムウェア・グループにより即座に悪用される可能性がある」として、詳細の共有を延期していた。

数多くの企業における仮想/物理/クラウドのマシンの、バックアップ/復元/複製のために、Veeam VBR のソリューションは広く使用されている。したがって、企業のバックアップデータへの迅速なアクセスを狙う、脅威アクターたちの標的なりやすい。それぞれのセキュリティ・ベンダーの、慎重な対応の背景には、このような事情があると思われる。

しかし、これらの対応には、Akira/Fog ランサムウェア攻撃を遅らせる効果が、ほとんど無いことが、Sophos X-Ops のインシデント対応者により発見された。実際の脅威アクターたちは、RCE の脆弱性と盗み出した VPN ゲートウェイの認証情報を悪用し、インターネットに露出するパッチ未適用のサーバの、ローカルの Administrators/Remote Desktop Users グループに不正なアカウントを追加していたのだ。

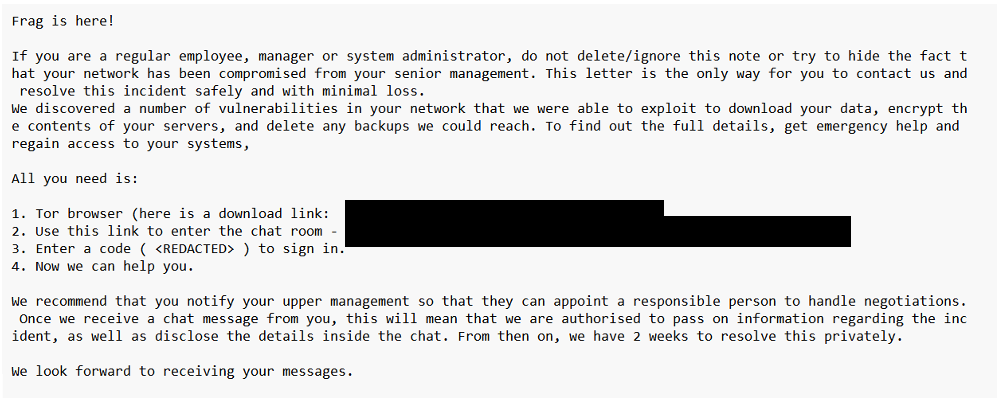

さらに最近では、脅威活動のクラスタである STAC 5881 が、侵害済のネットワーク上で Frag ランサムウェアを展開する攻撃で、脆弱性 CVE-2024-40711 を悪用していることを、Sophos も発見している。

Sophos X-Ops の Principal Threat Researcher である Sean Gallagher は、「最近の事例で、MDR のアナリストは、STAC 5881 に関連する戦術を観測していた。しかし今回は、未知のランサムウェアの展開が検出され、Frag と名付けられた。以前のケースと同様に、脅威アクターたちは、侵入した VPN アプライアンスをアクセス・ベクターに使用し、Veeam の脆弱性を悪用して “point” という名前の、新しいアカウントを作成していた。しかし、今回は “point2” というアカウントも、作成されていた」と詳述している。

英国のサイバー・セキュリティ企業 Agger Labs の最新レポートによると、新たに出現した Frag ランサムウェア・グループは、その攻撃において LOLBins (Living Off The Land binaries) を広範に利用しているようだ。この手口は、すでに侵害したシステム上で、正規のソフトウェアを悪用するものである。そのため、防御側による活動の検出が困難となる。

ただし、Akira や Fog と類似する行動指針を、Frag のオペレーターも持っており、バックアップ/ストレージ・ソリューションの、パッチ未適用の脆弱性やミスコンフィグを標的にする可能性が高い。

2023年3月にも Veeam は、バックアップ・インフラに侵入を攻撃者に許す、VBR の別の脆弱性 CVE-2023-27532 を修正している。この脆弱性 CVE-2023-27532 は、2024年4月に発生した、金銭目的の FIN7 脅威グループによる攻撃での悪用が確認されている。さらに数ヶ月後の 2024年8月には、米国の重要インフラ組織を標的とする、キューバからのランサムウェア攻撃でも悪用されている。

Veeam によると、世界中の 550,000社以上の顧客が、同社の製品を使用しているという。さらに、その中には、Global 2,000 リストにランクインする企業の、約 74%が含まれている。

この Veeam VBR の 脆弱性 CVE-2024-40711 ですが、第一報は 2024/09/04 の「Veeam Backup & Replication の脆弱性 CVE-2024-40711 などが FIX:直ちにパッチ適用を!」であり、その後に、PoC の提供があり、ランサムウェアによる悪用と、CISA KEV への登録という順で、記事がポストされています。よろしければ、CVE-2024-40711 で検索を、ご参照ください。

You must be logged in to post a comment.