Premium WPLMS WordPress plugins address seven critical flaws

2024/12/23 BleepingComputer — WordPress の WPLMS プレミアム・テーマと VibeBP プラグインに、10件以上の脆弱性が存在することが、Patchstack の研究者たちにより判明した。これらの脆弱性が悪用されると、リモート・コード実行/権限昇格/SQL インジェクションなどが生じる恐れがある。

WordPress 用の LMS (learning management system) である WPLMS テーマは、主として教育機関 /企業における研修/eラーニング・プロバイダなどで使用されており、28,000件以上の販売実績を誇る。さらに WPLMS は、コースを販売するために、WooCommerce との統合版も提供している。

WPLMS テーマの脆弱性

Patchstack の脆弱性研究者たちが発見したのは、WPLMS テーマと VibeBP プラグインに存在する、合計で 18件のセキュリティ脆弱性である。彼らの最近のレポートに掲載されるのは、それらの脆弱性の中で重要な、10件に関する情報である。

WPLMS テーマに存在する脆弱性は、以下の通りである:

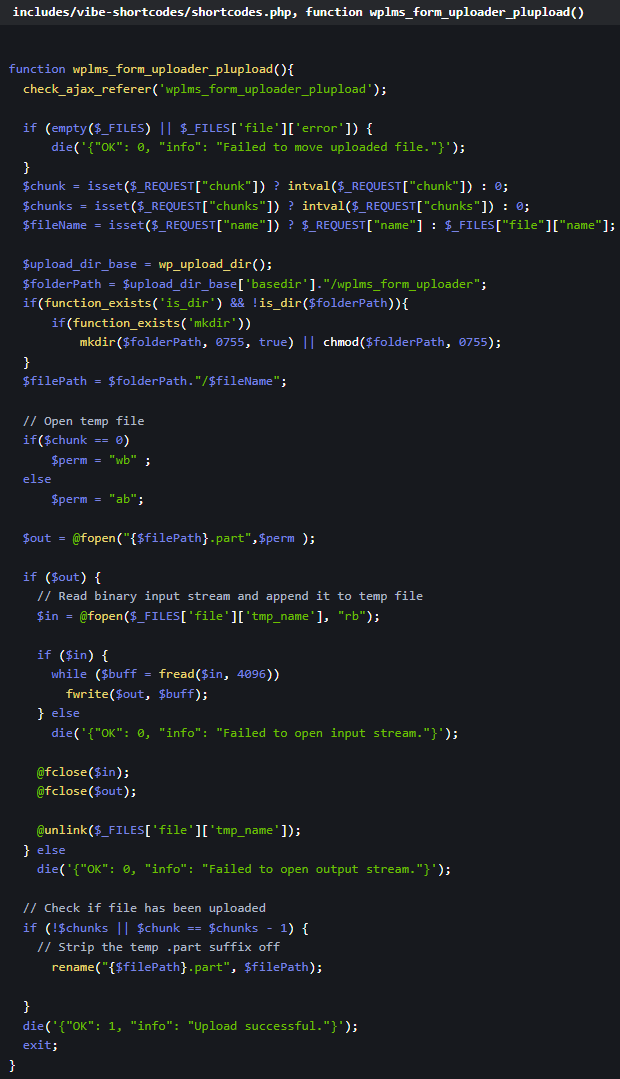

- CVE-2024-56046 (CVSS 10.0):未認証の攻撃者に、悪意のファイル・アップロードを許す脆弱性。悪用されると、リモート・コード実行 (RCE) につながる可能性がある。

- CVE-2024-56050 (CVSS 9.9):サブスクライバー権限を持つ認証済み攻撃者は、制限を回避してファイル・アップロードの可能性を得る。

- CVE-2024-56052 (CVSS 9.9):Student 権限を持つ攻撃者に、任意のファイル・アップロードをゆるす可能性がある。

- CVE-2024-56043 (CVSS 9.8):未認証の攻撃者であっても、管理者などの任意のロールを登録する可能性がある。

- CVE-2024-56048 (CVSS 8.8):低権限の攻撃者であっても、脆弱なロール検証を悪用することで、管理者などの高権限へと昇格できる。

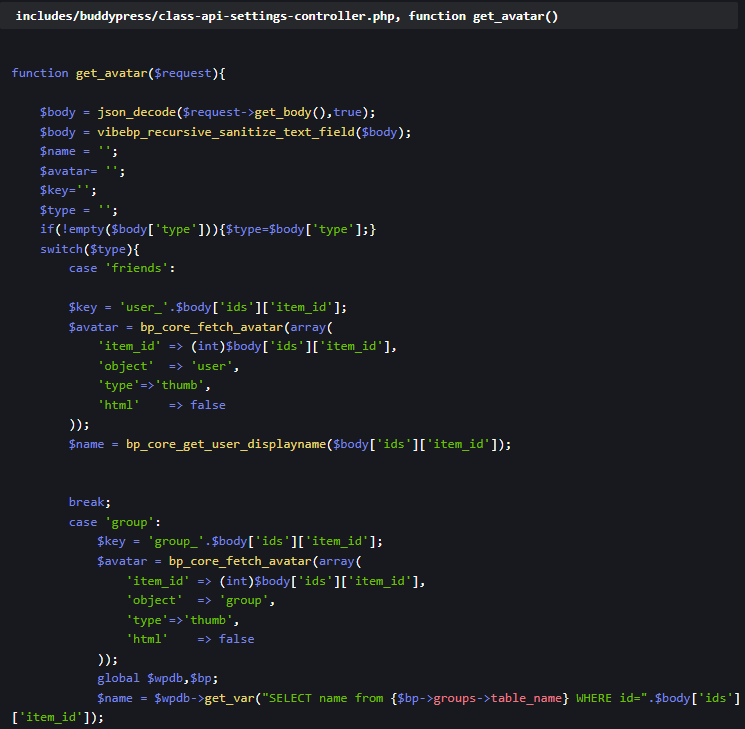

- CVE-2024-56042 (CVSS 9.3):この脆弱性を悪用する攻撃者は、悪意の SQL クエリを挿入することで、機密データの抽出やデータベースへの侵害を可能にする。

- CVE-2024-56047 (CVSS 8.5):低権限の攻撃者であっても、SQL クエリ実行の可能性を得る。その結果として、データの整合性や機密性が損なわれる恐れが生じる。

また、VibeBP プラグインでは、以下の脆弱性が発見された:

- CVE-2024-56040 (CVSS 9.8):この脆弱性を悪用する攻撃者は、認証を必要とせずに特権ユーザーとして登録する可能性を得る。

- CVE-2024-56039 (CVSS 9.3):未認証の攻撃者であっても、サニタイズが不十分な入力を悪用することで、SQLクエリを注入できる。

- CVE-2024-56041 (CVSS 8.5):最小限の権限を持つ認証済みの攻撃者が、SQL インジェクションを実行する可能性を手にする。その結果として、データベース情報の漏洩/抽出の恐れが生じる。

すでに WPLMS バージョン 1.9.9.5.3/VibeBP 1.9.9.7. 7 で、これらの脆弱性は修正されている。ユーザーに対して推奨されるのは、この最新バージョンへと、速やかにアップグレードすることだ。

また、Patchstack は、一般的なセキュリティ対策として、以下を推奨している:

- Web サイトにおけるセキュアなファイル・アップロード

- SQL クエリの無害化

- ロール・ベースのアクセス制御の実装

これらの脆弱性を発見した Patchstack は、WPLMS の開発元である Vibe Themese に対して、3月31日の時点で通知している。報告を受けた Vibe Themese は、4月〜11月にかけて、すべての脆弱性を修正するために、複数のパッチをテストしてきた。彼らは Patchstack と協力し、提供される修正が、すべてのバグに対処していることを確認した。

WordPress WPLMS の複数の脆弱性が FIX しました。一連の脆弱性の発見自体は、ずいぶんと以前のようですが、Patchstack との協調作業の下で、慎重にバグフィックスが行われたようです。よろしければ、WPLMS で検索も、ご参照ください。

You must be logged in to post a comment.