MITRE warns that funding for critical CVE program expires today

2025/04/16 BleepingComputer — 米国政府による CVE (Common Vulnerabilities and Exposures) および CWE (Common Weakness Enumeration) プログラムへの資金提供が、2025年4月16日で終了することを、MITRE の VP である Yosry Barsoum が発表した。それにより、世界中のサイバー・セキュリティ業界に、広範な混乱が生じる可能性があると、彼は警告している。

前述の2つの中でも、特に重要なのが CVE である。このプログラムを運営する MITRE は、米国の国土安全保障省 (DHS:Department of Homeland Security) の傘下である、国家サイバー・セキュリティ部門 (National Cyber Security Division) からの資金提供を受けている。

この CVE は、セキュリティ脆弱性に関する情報の共有において、正確性/明確性/基準などを提供する、不可欠な存在となっている。したがって、このプログラムは、脆弱性管理システムなどの、さまざまなサイバーセキュリティ・ツールに広く採用されている。

世界中の CNA (CVE Numbering Authoritie) 機関により割り当てられた、CVE の識別子 (CVE ID) を用いることで、すべての新たに発見される脆弱性を、追跡できるようにしている。CVE の 運営機関である MITRE は、CVE の編集者であり、また、主要な CNA の役割も担っている。

CVE は、単一の脆弱性に対して、複数の名称が使われることによる、混乱を防ぐ役割も果たしている。また、新たな脆弱性の一元的なカタログ化を可能にし、アドバイザリや脆弱性データベースなどの標準化された参照システムを通じて、セキュリティ・チームによる、情報の特定と共有を簡潔にしている。

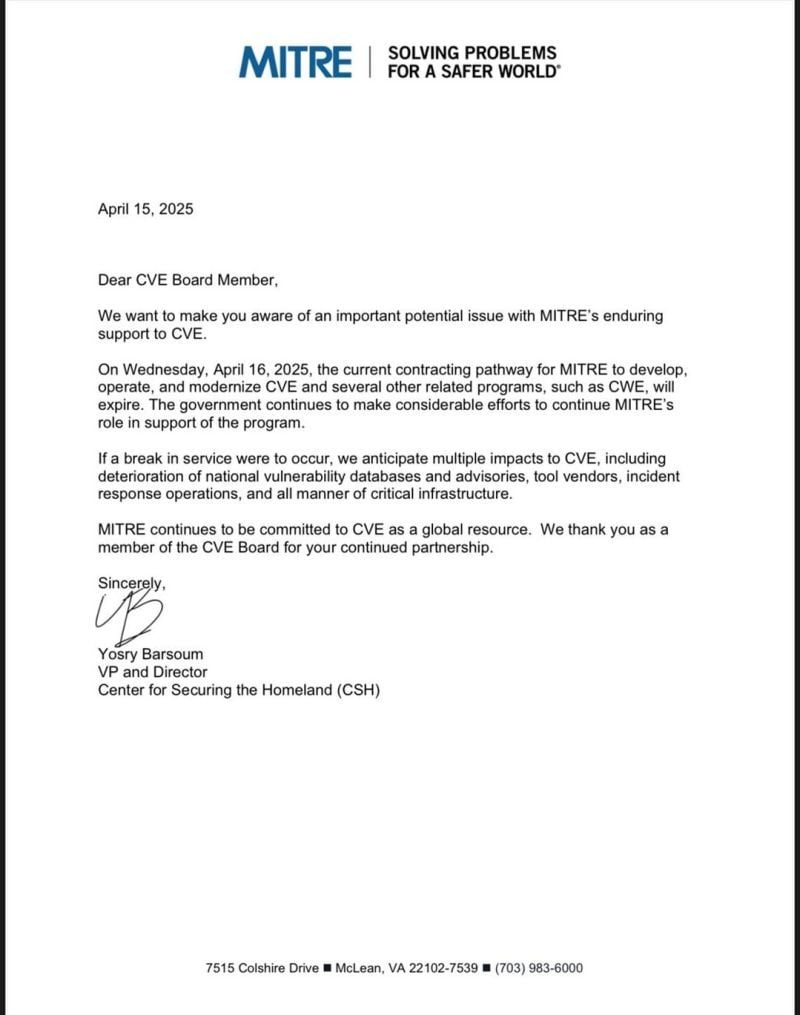

CVE ボードメンバーに対して Barsoum が宛てた書簡には、「CVE および CWE などの関連プログラムの、開発/運用/現代化を担う、現在の MITRE の契約が、2025年4月16日に満了となる。このプログラムを、MITRE が引き続き支援できるよう、いまも政府が、多大な努力を続けている。もしサービスの中断が発生した場合には、CVE への影響は多岐にわたると予想される。具体的に言うと、NVD (National Vulnerability Databases) やアドバイザリの質の低下や、ツール・ベンダーやインシデント対応業務での支障、さらには、重要インフラ全般への影響が懸念される」と記されている。

この書簡がオンラインで公開された以降において、多くのセキュリティ専門家やサイバー・セキュリティ・コミュニティのリーダーたちが、強い懸念を表明している。彼らが懸念するのは、このプログラムが突然に終了する可能性である。仮に、各種のサーバが停止し、CNA への CVE API アクセスが遮断される場合には、新たなセキュリティ問題を追跡するための、標準的な手段が失われると危惧されている。

すぐにでも起こり得るものとして、最も信頼されてきたセキュリティ・ツールや運用プロセスの崩壊があり、それのより、グローバルな連携体制の瓦解が起こり得ると、元 CISA 長官の Jean Easterly は指摘する。

Easterly は LinkedIn への投稿で、「一般の人々に対して、CVE システムのことが、大きく報道されることは少ないかもしれない。だが、CVE は、現代のサイバー・セキュリティにおける最も重要な柱のひとつであり、それを失うことは、すべての図書館からインデックスを消し去るようなものだ。その間に攻撃者はやりたい放題になるだろう。サイバー脅威は国境で止まらない、それは防御においても言えることだ。脆弱性に関する情報の共有と行動の連携のために、世界中で用いられる共通言語が CVEである。それを失えば、誰もが手探りの状態になるのは明白だ」と警告している。

また、クラウド・ソーシング型セキュリティ企業の Bugcrowd の、創設者である Casey Ellis は、「CVE は、多くの分野の基盤となっており、その対象には、脆弱性管理/インシデント対応/重要インフラ保護などが含まれる。突然として、CVE プログラムが中断されるなら、国家安全保障上の問題へと、短期間のうちに発展する可能性も非常に高い」と述べている。

BleepingComputer の取材に対して、DHS/国立標準技術研究所 (NIST:National Institute of Standards and Technology)/国防総省 (DoD:Department of Defense) の広報担当者たちは、いずれも、現時点では応答していない。

その一方で、CISA の広報担当者は BleepingComputer に対して、「CISA と MITRE の契約は、2025年4月16日に終了してしまう。そのため、世界規模で関係者たちが依存する、CVE サービスへの影響を最小限に抑え、継続的に維持していくための、緊急の対応を進めているところだ」と回答した。

このように、MITRE は CVE プログラムの資金確保に苦しんでいる。その一方で、NIST の NVD も、追加すべき大量の CVE データの、精査作業に追われる状況にある。

これもトランプ 2.0 の影響なのでしょうか?それとも、昨年から続く NVD の変調に関連するものなのでしょうか? もし、CVE の発行と管理が停滞してしまうと、文中でも指摘されるように、大きな影響と損失が生じるはずです。早く、対応してもらえると、良いですね。よろしければ、以下のリストも、ご参照ください。

2025/04/16:CVE の危機回避:CISA から MITRE への資金が継続

2025/04/16:CVE プログラムへの政府資金が終了? MITRE が懸念

2025/04/11:NIST NVD が運用体制を刷新:CVE バックログの解消

2025/04/08:古い脆弱性は後回し:NIST が CVE の方針を転換

2025/03/19:NVD バックログに苦戦:今後も停滞が続く見通し

2024/07/26:NVD のバックログ:渋滞解消は 2025年初頭?

You must be logged in to post a comment.