Cisco Patches 48 Firewall Vulnerabilities with Two CVSS 10 Flaws

2026/03/06 hackread — Cisco が公表したのは、Secure Firewall の Adaptive Security Appliance/Management Center/Threat Defense などのファイアウォール・プラットフォームに影響を及ぼす多数の脆弱性に対するセキュリティ・アップデートの詳細である。このリリースには、広く導入されているネットワーク・セキュリティ製品における 25 件のアドバイザリが含まれ、48 件の脆弱性が修正されている。

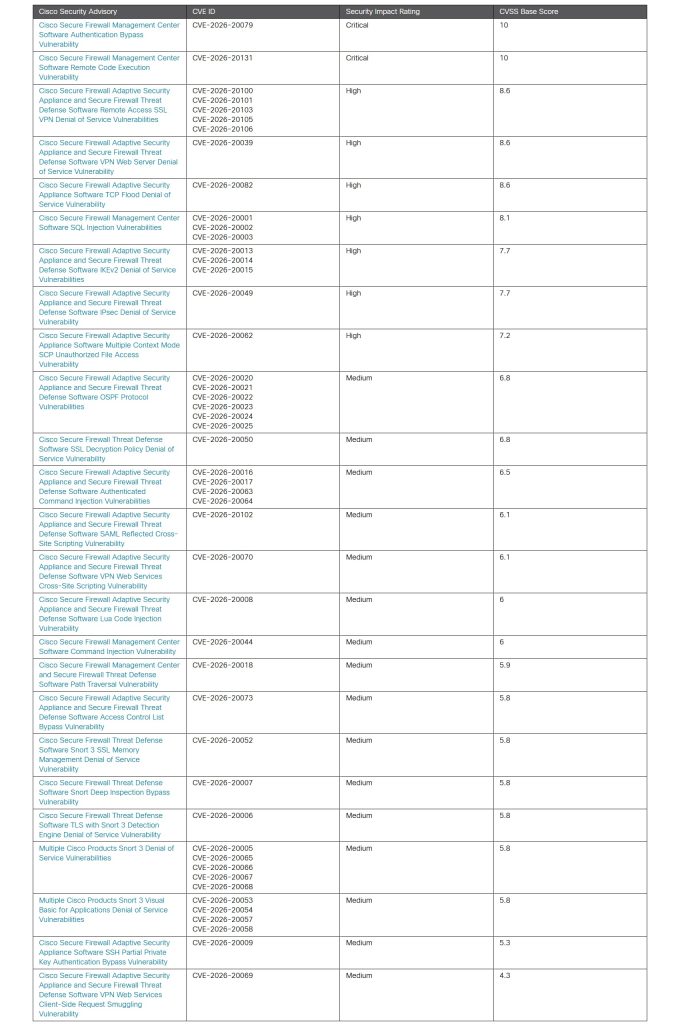

これらの更新は、相互に関連する複数の問題を同時に対処する際に、Cisco が採用するバンドル形式で公開された。その中でも、最も深刻な 2 件の脆弱性 CVE-2026-20079/CVE-2026-20131 (CVSS:10.0:Critical) は、ファイアウォール展開を集中管理する Cisco Secure Firewall Management Center ソフトウェアに影響を及ぼすものだ。

1 つ目の脆弱性 CVE-2026-20079 は、認証バイパスの欠陥であり、デバイス起動時に不適切に作成されるシステム・プロセスに起因する。この脆弱性を悪用する攻撃者は、細工した HTTP リクエストを送信することで、root 権限でのスクリプト/コマンドの実行を可能にする。

2 つ目の脆弱性 CVE-2026-20131 は、Web ベース管理インターフェイスにおける不安全なデシリアライズに関係する。この脆弱性を悪用する攻撃者は、悪意のシリアライズ済み Java オブジェクトを送信することで、リモートコード実行を引き起こせる。悪用に成功した攻撃者は、任意のコード実行と、root 権限への昇格を可能にする。

この 2 件以外にも、”CVSS:7.2〜8.6″ の深刻度 High の脆弱性が 15 件、”CVSS 4.3〜6.8″ の深刻度 Medium が 31 件含まれる。これらの脆弱性は、エンタープライズ・ネットワークに広く展開される、中核的なファイアウォール・サービスおよび管理コンポーネントに影響する。

Cisco は、2 件の脆弱性 (Critical) に対する暫定的な回避策は存在しないと明言している。アドバイザリに記載される、修正版へとアップグレードすることが唯一の対策であり、可能な限り速やかに実施すべきである。

専門家の指摘

エンタープライズ製品において、このような大規模な協調パッチ公開は珍しくないと、専門家たちは述べている。Bugcrowd の Chief AI and Science Officer である David Brumley は、関連する欠陥への一括対応を反映した、脆弱性件数の多さであると説明している。

専門家たちは、「修正件数が多いこと自体は、必ずしも警告信号ではない。エンタープライズ製品では定期的に協調修正が行われる。パッチを一括提供することで、副作用や停止時間を包括的に検証できる」と指摘している。

David Brumley は、「今季のリリースは、年初に報告された脆弱性群に起因する。関連脆弱性がある場合、まとめて修正する方が合理的である。重要なことは、一連の修正される脆弱性が重大であり、かつ、悪用のリスクが高い点である。迅速な適用を推奨する」と述べている。

言うまでもなく、ファイアウォールは内部システムとインターネットの境界に位置し、組織インフラで最も露出した機器である。その役割が、緊急性を高めている。

ネットワーク境界に設置されるファイアウォールは、攻撃者から到達可能である。管理システムに脆弱性があれば、本来は防御を担うデバイス自体が、無効化されてしまう可能性がある。

ネットワーク・エッジデバイスは、高度な脅威アクターたちの継続的な標的にされている。特に、国家支援アクターは、侵入と監視を目的として、通信事業者/政府機関/重要インフラのファイアウォール/VPN ゲートウェイ/ルーターを狙う。

さらに David Brumley は、公開後の脆弱性が急速に武器化される傾向を、防御側が直面する新たな課題として提起している。

彼は、「1-Day 脆弱性の武器化のスピードが加速しており、AI が関与している可能性が高い。0−Day 探索は困難だが、1-Day では脆弱な箇所が明示されているため、AI による解析と悪用が容易になる」と指摘している。

今回の Cisco のアップデートは、Critical と評価される脆弱性に対する暫定的な緩和策が存在しないため、Cisco Secure Firewall 環境を運用する組織はアドバイザリを確認し、最優先でパッチを適用すべきである。

Cisco Secure Firewall シリーズにおいて、計 48 件の脆弱性を一斉に修正する大規模なアップデートが公開されました。一連の脆弱性の中で最も深刻なものは、管理システム (FMC) における認証プロセスの欠陥とデータ処理の不備にあります。特に最深刻な 2 件の脆弱性 CVE-2026-20079/CVE-2026-20131 (CVSS:10.0) は、以下のリスクを伴います。

- 認証バイパス: ログインなしで root 権限 (最高特権) を奪取される恐れ。

- RCE:悪意のデータを送り込むだけで、任意のプログラムを実行される恐れ。

ファイアウォールはネットワークの境界を守る要ですが、その司令塔である管理システムが乗っ取られると、防御網が完全に無効化され、組織全体への侵入を許すことになります。ご利用のチームは、ご注意ください。よろしければ、Cisco での検索結果も、ご参照ください。

You must be logged in to post a comment.