Hackers Exploit Agent ID Administrator Role to Hijack Service Principals

2026/04/24 gbhackers — Microsoft Entra ID の新機能 Agent Identity Platform において、深刻なスコープ制御不備の脆弱性が発見された。Agent ID Administrator ロールが割り当てられたユーザーが、この脆弱性を悪用すると、組織テナント全体にわたる任意のサービス・プリンシパルを乗っ取ることが可能となり、権限昇格につながるリスクが生じていた。このロールは、AI エージェント ID の管理のために設計されていたが、境界制御の不備により非エージェントのサービス・プリンシパルも操作可能な状態となっていた。現時点においては、すべてのクラウド環境で、Microsoft による修正が完了している。

このインシデントが示すのは、既存のディレクトリ基盤 (ディレクトリ・プリミティブ) 上に新たなコントロール・プレーンを構築することに伴う継続的リスクである。Microsoft Entra ID にアプリケーションが登録されると、グローバル・アプリケーション・オブジェクトとローカル・サービス・プリンシパルが作成される。ただし、このうちローカル ID として機能するサービス・プリンシパルが、認証/ロール割り当て/エンタープライズ・リソース・アクセスを一手に担う仕組みとなっている。

Microsoft Entra Agent ID は、AI エージェントを第一級 ID として扱うことで管理および保護を可能にするプレビュー機能を持つ。そのため、エージェント・アイデンティティ (Agent Identities) /ブループリント (Blueprints) などの新たなディレクトリ・オブジェクトを導入している。

これらの AI エージェント ID は、技術的に特化されたサービス・プリンシパルとして実装されるが、標準的なエンタープライズ・アプリケーションと同一の基盤インフラを共有する仕組みとなっている。

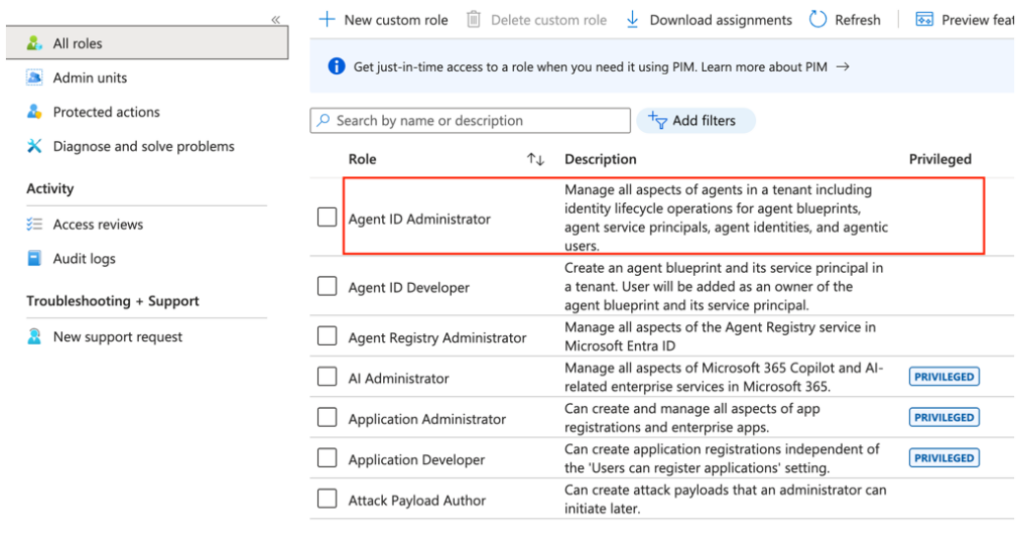

これらの新オブジェクトを管理するために、Microsoft は Agent ID Administrator ロールを導入している。同社のドキュメントでは、このロールはエージェント関連オブジェクトに限定されると記載されていたが、エージェントとアプリケーションが同一基盤を共有する設計により、深刻なスコープ制御ギャップが発生した。

Agent ID Administrator ロールの悪用

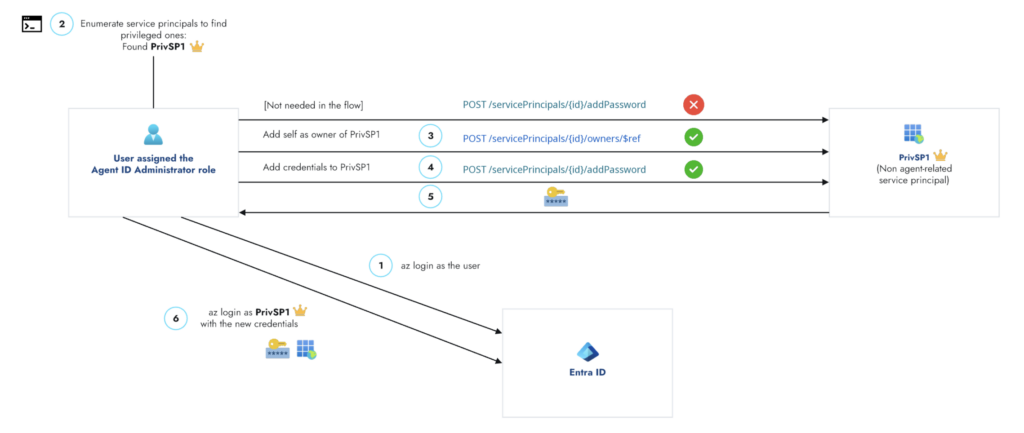

Agent ID Administrator ロールのみを持つアカウントであっても、このスコープ・ギャップを悪用する攻撃者により、任意のサービス・プリンシパル乗っ取りが可能であったと、Silverfort のサイバー・セキュリティ研究者は指摘している。

攻撃フローは以下の通りである。

- 不正なオーナー割り当て:Agent ID Administrator 権限を悪用する攻撃者が、本来はエージェントに限定される制限を回避し、任意のサービス・プリンシパルの所有者として自身を強制設定する。

- 新規認証情報生成:所有権の取得後に、対象サービス・プリンシパルに対して、新たなシークレットまたは証明書を追加する。

- 認証および乗っ取り:新規の認証情報を悪用して、対象サービス・プリンシパルとして認証し、関連するすべてのアクセス権を取得する。

この手法により、攻撃者は侵害されたアプリケーション ID を完全に制御可能となる。この脆弱性はサービス・プリンシパルに限定されており、アプリケーション・オブジェクトの所有権変更はシステムによりブロックされていた。

主なリスクは深刻な権限昇格である。CI/CD パイプライン/自動化ワークフロー/高権限セキュリティ・ツールの ID として、サービス・プリンシパルは広く使用されている。そのため、攻撃者が Microsoft Graph 権限やディレクトリ管理ロールを持つサービス・プリンシパルを乗っ取った場合には、それらの権限が即時に継承されてしまう。

Agent ID Administrator ロールが比較的新しいロールである一方で、多くのエンタープライズ環境において高権限サービス・プリンシパルが利用されている。さらに、このロールが、Entra UI において特権ロールとして視覚的に識別されていなかったことで、管理者が十分なセキュリティ評価を行わずに付与する可能性があった。なお、Entra UI とドキュメント間における “特権” インジケーターの不一致は修正される予定である。

2026年2月の責任ある開示を受け、Microsoft は不備を認め、2026年4月9日に包括的な修正を適用した。現時点において、Agent ID Administrator ロールは非エージェント・サービス・プリンシパルの所有者変更を実行できないよう、恒久的に制限されている。

対応策

組織は以下の対策を実施する必要がある。

- 特権ロールの利用状況を監視し、サービス・プリンシパルの所有権変更を検知する。

- 特権サービス・プリンシパルを重要インフラとして扱い、継続的な監査を実施する。

- 新規作成された認証情報を監視し、不審な変更を検知する。

この脆弱性の原因は、新しく導入された AI エージェント用の ID が、既存のエンタープライズ・アプリケーションと全く同じ基盤を共有して実装されていたことにあります。本来は AI エージェントのみを管理するためのロールでしたが、基盤が共通化されていたことで、一般のサービス・プリンシパルとの境界を正しく区別できず、管理権限が意図せずに波及してしまいました。このように、既存の仕組みの上に新しい機能を構築する際は、その内部的な実装が共通化されていることで思わぬスコープの重複が起こるケースがあります。この問題は、すでに Microsoft により修正されていますが、権限の設計と物理的な実装の整合性の重要性を感じさせる事例です。

You must be logged in to post a comment.