Over 3.6 million MySQL servers found exposed on the Internet

2022/05/31 BleepingComputer — MySQL Server 360万台以上がインターネット上に公開され、クエリに応答しているため、ハッカーや脅威アクターたちの魅力的なターゲットとなっている。これらのリモート・アクセスが可能な MySQL サーバーのうち、230万台が IPv4、130万台が IPv6 で接続されている。

Web サービスやアプリケーションが、遠隔地のデータベースに接続することは一般的だが、これらのインスタンスはロックダウンすべきであり、許可されたデバイスのみが接続できるようにする必要がある。さらにパブリック・サーバーを公開する場合は、常に厳格なユーザー・ポリシーを適用し、デフォルトのアクセスポート (3306) を変更し、バイナリログを有効にし、すべてのクエリーを厳密に監視し、暗号化を実施する必要がある。

MySQL Server 360万台以上がインターネットに露出している

先週にサイバー・セキュリティ研究グループ Shadowserver Foundation が実施したスキャンの結果によると、デフォルト・ポートである TCP 3306 を使用する、360万台の MySQL Server のインターネット露出が判明した。

Shadow Server のレポートでは、「特定のデータベースへの、アクセス可能レベルや露出度をチェックしているわけではないが、このような露出度は潜在的な攻撃対象であるため、閉じられるべきものである」と説明されている。

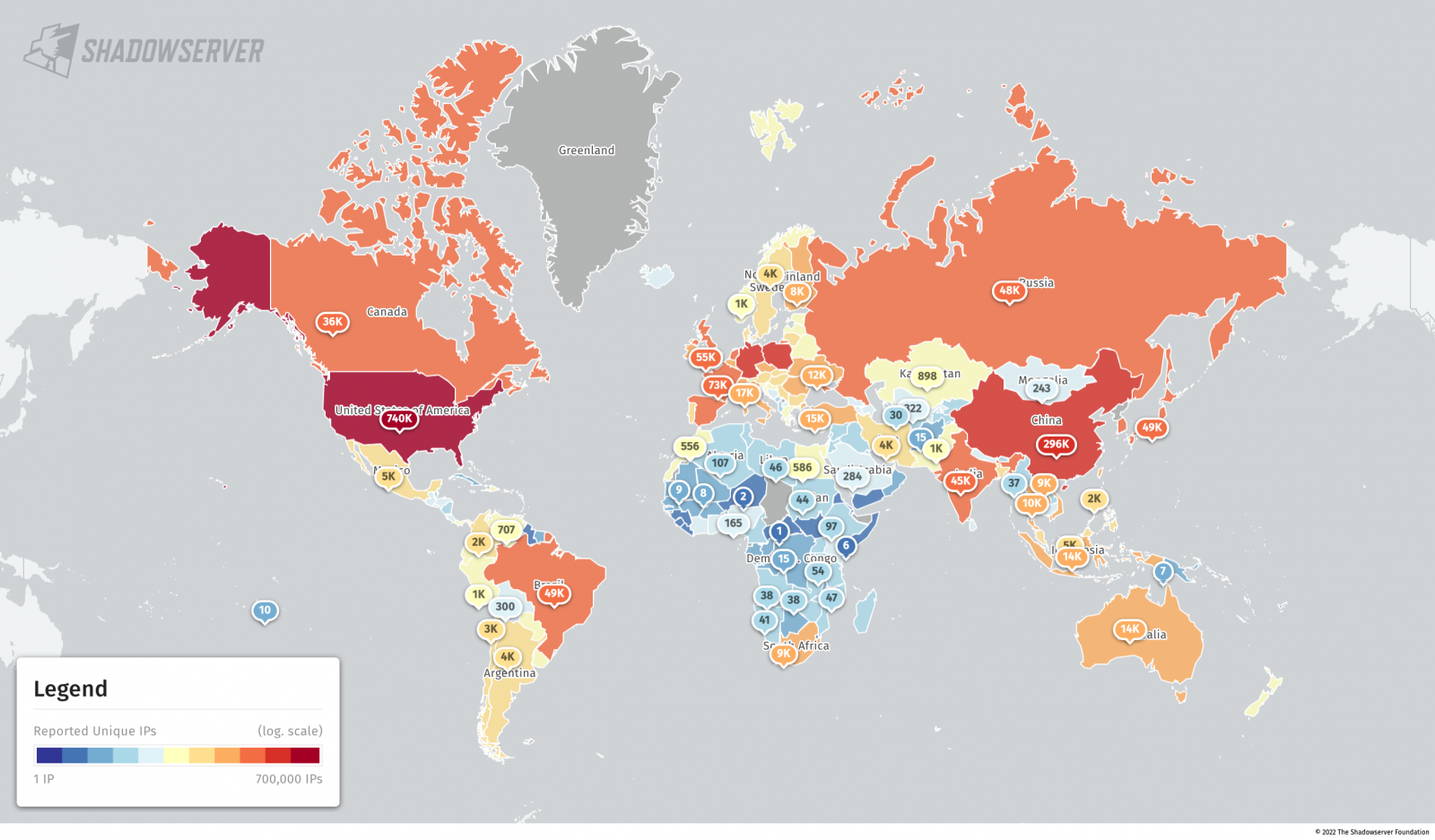

MySQL Server へのアクセス数が最も多い国は米国であり、その数は 120 万を超えている。その他の国としては、中国/ドイツ/シンガポール/オランダ/ポーランドなどが相当な数を占めている。

スキャン結果の詳細は、以下の通りである。

- IPv4 での総露出数:3,957,457

- IPv6 での総露出数:1,421,010

- IPv4 での Server Greeting レスポンス総数:2,279,908件

- IPv6 での Server Greeting レスポンス総数:1,343,993件

- 発見された全 MySQL サービスの 67% はインターネットからアクセス可能

MySQL Server の安全な導入方法を理解し、システムに潜むセキュリティ・ギャップを解消するために、Shadow Server が管理者に推奨するのは、バージョン 5.7 用のガイド/バージョン 8.0 用のガイドの参照である。

盗まれたデータベースを販売するデータ・ブローカーは、BleepingComputer の取材に対して、「データ盗難における最も一般的なメディアの1つとして、不適切に保護されたデータベースがある。管理者は、不正なリモートアクセスを防ぐために、ロックダウンする必要がある」と述べている。

MySQL Server のセキュリティを確保しない場合には、壊滅的なデータ漏洩や、破壊的な攻撃、身代金要求、RAT 感染、Cobalt Strike 侵害などにつながる可能性がある。

これらのシナリオは、すべての影響を受けた組織に深刻な結果をもたらす。したがって、適切なセキュリティ対策を適用し、単純なネットワーク・スキャンでアクセスできる、不要なデバイスを削除することが極めて重要になる。

MySQL Server は、文中のヒートマップにもあるように、とても多くの国々で、とても多様なサービスに使用されています。そして注目すべきは、デフォルト・ポートである TCP 3306 を使用する、360万台の MySQL Server がインターネットに露出しているという点です。ご利用の方は、運用形態に加えて、このポートの問題も確認する必要がありますね。このブログで、MySQL Server の問題が取り上げられるのは、初めてのことです。ただし、関連する情報としては、2021年8月の「Linux System をハックする深刻な脆弱性のリスト Top-15」と、2022年4月の「Oracle の April 2022 Critical Patch Update:520 件の脆弱性に対応」があります。よろしければ、ご参照ください。