RomCom RAT Using Deceptive Web of Rogue Software Sites for Covert Attacks

2023/05/31 TheHackerNews — RomCom RAT の背後にいる脅威アクターたちは、遅くとも 2022年7月以降において、人気ソフトウェアの不正バージョンを宣伝する偽サイトのネットワークを活用して、ターゲットに侵入しているようだ。Trend Micro は、Void Rabisu という名前の悪意のアクティビティを追跡しているが、Unit 42 は Tropical Scorpius と呼び、Mandiant は UNC2596 と呼んでいる。

セキュリティ研究者である Feike Hacquebord/Stephen Hilt/Fernando Merces/Lord Alfred Remorin は、「これらのルアー・サイトは、少数のターゲットだけを対象としている可能性が高い。そのため、発見や分析が困難になっている」と述べている。

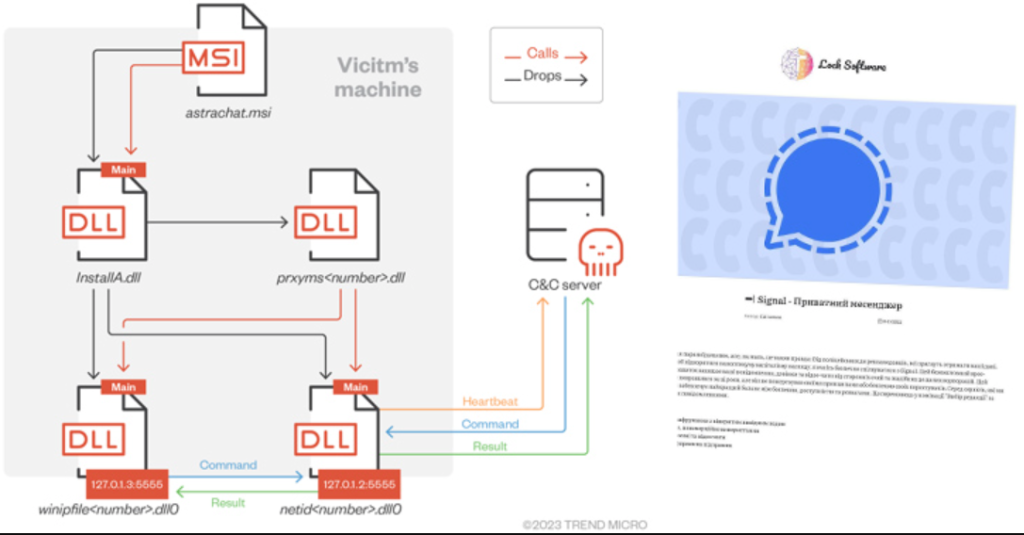

これまでに発見された、なりすましアプリとして挙げられるのは、AstraChat/Devolutions’ Remote Desktop Manager/Gimp/GoTo Meeting/KeePass/OpenAI ChatGPT/Signal/Veeam Backup & Replication/WinDirStat などである。

2022年8月に Palo Alto Networks の Unit 42 により、RomCom RAT が発見されたとき、Cuba Ransomware (別名 COLDDRAW) を展開する、金銭的な動機を持つグループと関連付けられた。このランサムウェアのギャングだが、キューバ共和国と何らかの関係を持っていることはないようだ。

RomCom RAT は、その後に、正規のソフトウェアの偽装バージョンを介して、ウクライナの国家機関や軍事システムを標的とした攻撃で多用されてきた。その他の、個別の標的は、アメリカ大陸とアジアに位置している。

その一方で Void Rabisu は、Google 広告を悪用してユーザーを騙し、狭い範囲での標的型攻撃を行っているとされる。その一環として、悪意のサイトを訪問させることも確認されており、被害者のシステムへのイニシャル・アクセスを得るための、新たな手段を見つける脅威アクターのリストに、最近になって追加されている。

Trend Micro は、「RomCom は 2022年3月ころに、欧州議会の議員に対してスピアフィッシングを仕掛けていたが、2022年10月には、欧州の防衛企業をターゲットにしていた。この攻撃では、RomCom のルアーサイトにリダイレクトする、仲介ランディングサイトにつながる Google Ads 広告が使用されている」と述べている。

そこから見えてくるのは、サイバー犯罪と APT に関連する戦術を包含するために、敵対者がターゲティングの手法を混ぜ合わせているという現実である。

RomCom RAT が標的型侵入のバックドアとして使用されるようになったのは、マルウェアの大幅な改良により、サポートされるコマンドの数が 20個から 49個に増加し、侵入したホストを完全に制御できるようになったからである。

その他の機能に関しても、追加のペイロードをダウンロードすることで、スクリーンショットの撮影/暗号ウォレットデータの取得/チャットメッセージや FTP 認証情報の窃取/StealDeal いう名のブラウザ・パスワード・ステーラーなどの機能を使用できるという。

また、今回の攻撃で注目すべき点は、悪意のソフトウェア・インストーラーへの信頼性を高めるために、証明書が使用されている点である。この証明書に関しては、米国とカナダに拠点を置く、一見無害な企業により署名されたサンプルがある。

研究者たちは、「金銭的な利益を目的としたサイバー犯罪と、地政学/スパイ活動/撹乱/戦争などを動機とする APT 攻撃の境界線は曖昧になりつつある。Ransomware-as-a-Service (RaaS) の台頭以来、サイバー犯罪者たちは、それまでは APT アクターの領域がと考えられていた、高度な戦術や標的型攻撃を使用しなくなった。その反対に、金銭的な動機を持つアクターが使用していた戦術やテクニックが、地政学的な目標を持つ攻撃で使用されることが多くなっている」と述べている。

このブログの中を RomCom RAT で検索してみたら、2022/11/03 に「RomCom RAT を展開する新たな動き:KeePass や SolarWinds の偽サイトに御用心」という記事がポストされていましたが、かなり標的を絞り込んだ攻撃手法をとる APT のようです。また、本文の末尾に記されている、ランサムウェアなどから APT へと、攻撃手法が転移しているという解説には驚かされました。

You must be logged in to post a comment.