Okta says data leaked on hacking forum not from its systems

2024/03/11 BleepingComputer — 2023年10月の Okta へのサイバー攻撃で盗み出したとされるファイルが、ある脅威アクターによりハッカー・フォーラムに投稿された。しかし Okta は、このデータは 同社のものではないと否定している。サンフランシスコを拠点とするクラウド ID アクセス管理ソリューション・プロバイダー Okta は、シングル・サインオン (SSO:Single Sign-On)/多要素認証 (MFA:multifactor authentication)/API アクセス管理サービスを提供しており、それらは世界中の数千の組織で利用されている。

2023年10月に Okta は、盗んだ認証情報を使うハッカーがサポート・システムに侵入し、一部の顧客のクッキーと認証を窃取したと警告を発した。このインシデントの内部調査は 11月下旬に完了したが、カスタマー・サポート・システムの全ユーザーに影響を与えることが明らかになった。

このインシデントにより、複数の Okta クライアントの侵害リスクが高まってしまった。特筆すべきは、Okta 侵害時に盗んだアクセス・トークンを悪用するハッカーが、Cloudflare のセルフホスト型 Atlassian サーバーの1つを侵害したケースだ。

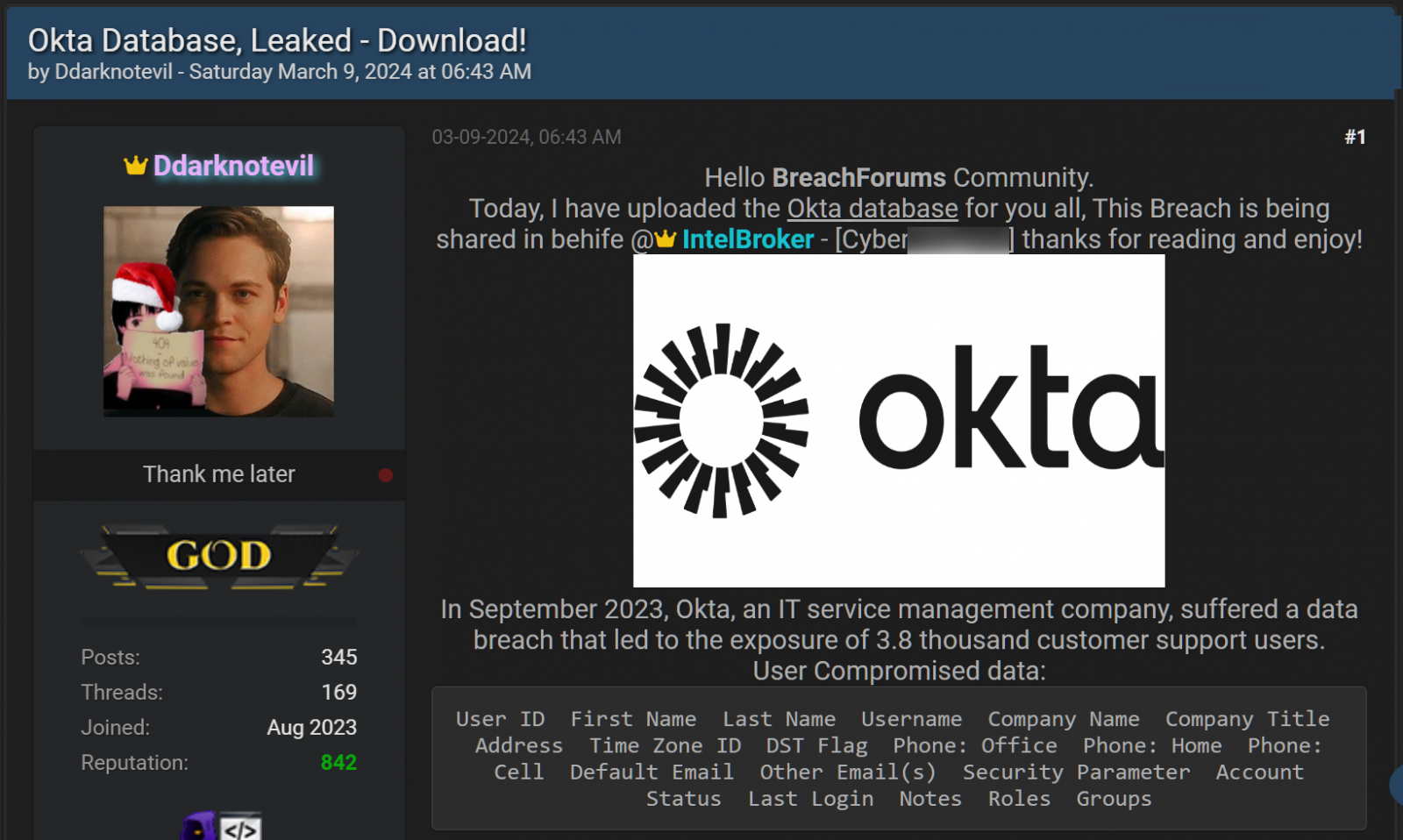

3月9日には、Ddarknotevil というサイバー犯罪者が、2023年の侵害で盗み出した 3,800 人の顧客情報を含む、Okta のデータベースを公開すると名乗りを上げた。

ハッキングフォーラムで Ddarknotevil は、「今日、皆さんのために Okta データベースをアップロードした。この侵害データは、behife @IntelBroker で共有されている。2023年9月に、IT サービス管理会社である Oktaはデータ侵害に見舞われ、3,800 人のカスタマー・サポート・ユーザーのデータが流出している」と投稿した。

流出したデータに含まれるのは、ユーザー ID/フルネーム/会社名/オフィスの住所/電話番号/Eメール・アドレス/役職や役割などの情報である。

先週末に我々は、この要求が 10月のインシデントや、その他の未公表の侵害に関連しているかどうかを Okta に問い合わせた。そして、3月11日に同社から返信があり、データは同社から盗まれたものではなく、インターネット上の公開情報からのものと思われるとのことだった。

Okta の広報担当者は、「これは Okta のデータではなく、2023年10月のセキュリティ・インシデントとも関係ない。我々は、このデータの出所や正確性を判断できないが、いくつかのフィールドには 10年以上前の日付が含まれている。この情報は、インターネット上の公開情報源から集約された可能性があると疑っている」と、BleepingComputer に対して回答している。

さらに Okta の広報担当者は、同社の IT チームが週末に、全てのシステムを徹底的に調査したが、侵害の証拠は見つからなかったことを、BleepingComputer に対して明言した。

サイバー・インテリジェンス企業 KELA も共有データを確認し、そのデータは Okta のものではなく、7月に侵入された別会社のものだと考えられることを、独自に裏付けている。

KELA がデータとレコード数を分析した結果、2023年7月に脅威アクター IntelBroker がダンプしたデータと、同じものであることが確認された。この件に関して、IntelBroker は、国防情報共有分析センターから盗んだと主張している。

2023年10月の Okta 侵害については、2023/10/20 の「Okta サポート・システムが侵害された:正規ユーザーを装う攻撃が予測される」を、ご参照ください。その時の記事には、「Okta のセキュリティ責任者である David Bradbury によるセキュリティ通知には、盗み出されたクレデンシャルを悪用して、同社のサポートケース管理システムにアクセスする “敵対行為” を発見した」と記されていました。また、直近の記事としては、2024/02/01 の「Cloudflare にも影響を及ぼした Okta 攻撃:盗まれたアクセス・トークンの悪用が発生」があります。よろしければ、Okta で検索も、ご利用ください。

You must be logged in to post a comment.