DBIR: Vulnerability Exploits Triple as Initial Access Point for Data Breaches

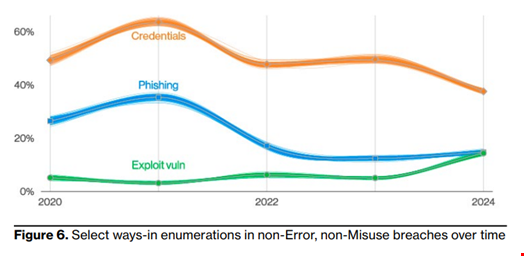

2024/05/01 InfoSecurity — 侵害のイニシャル・アクセス・ステップとしての脆弱性の悪用は、2022年から 2023年の間に 180% も増加した。5月1日に Verizon が発表した 2024 Data Breach Investigations Report (DBIR) によると、この方式でネットワークに侵入する脅威アクターが 14% に達し、そこから不正アクセスや侵害につながっていった。1位のクレデンシャル窃取と、2位のフィッシングに続いて、脆弱性の悪用は3位となっている。この増加は、MOVEit の脆弱性の悪用や、2024年を通してランサムウェア・ギャングが用いた、いくつかのゼロデイ・エクスプロイトが要因になっていると、同レポートは指摘している。

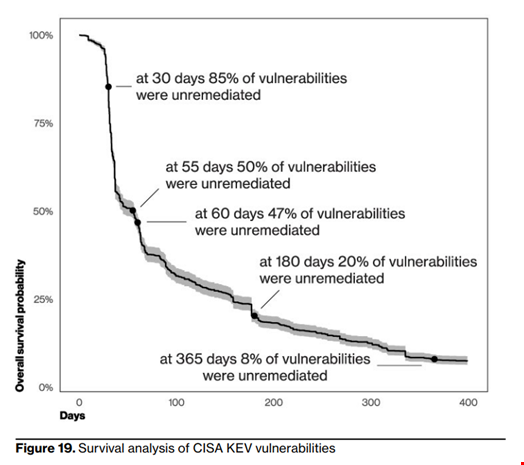

Verizon は、「実に憂慮すべきことである。米国の CISA KEV カタログのみを前提としても、これらの重要な脆弱性の 50% を修正するために必要な期間は、ユーザー組織にパッチが提供されてから平均で 55日となり、危険な遅れが生じている。

裏を返せば、CISA KEV において、脆弱性スキャンを検出するまでの時間の中央値は、CVE データベースに公開されてから5日間である。もちろん、この日数は、パッチが利用可能になってからのものではない」と警告している。

これらの脆弱性の悪用により、ソフトウェア・セキュリティ・コミュニティも深刻な局面を迎えている。最近になって、米国の NIST は、リソースと財政的な問題に見舞われ、NVD の存続に苦慮している。

NVD は、世界中で最も利用されている脆弱性リポジトリである。報告された CVE をリストアップし、それらに関連するリスク軽減に有用なメタデータを提供している。しかし、2024年2月以降において NVD プログラムは、脆弱性情報の充実に関する深刻なバックログに見舞われている。

その一方で Verizon は、脆弱性の悪用が蔓延するという事態に合わせて、ソフトウェア・サプライチェーン攻撃の監視を開始したが、2022年と 2023年の比較において 68% 増という結果が得られたという。

データ管理者やホスティング・パートナーが侵害されるという問題を含む、直接的/間接的なソフトウェア・サプライチェーン攻撃において、サード・パーティが関与した侵害は全体の 15% に上った。

盗まれたクレデンシャルの悪用がイニシャル・アクセスのトップ

クレデンシャルの盗難は、侵害につながるイニシャル・アクセスの手口として1位であり、2023年に記録された全侵害の 38% を占めている。Verizon によると、この傾向は長く続いており、過去10年間に発生した侵害の 31% がクレデンシャルの盗難によるものであったという。

フィッシングは、イニシャル・アクセス方法の2位であり、2023年の全事例の 15% を占めている。Verizon はレポートの中で、ユーザーがフィッシング・メールに引っかかるまでの時間の中央値は、60秒未満であると指摘している。

悪意のない人間の過失は依然として大きい

データ漏洩に悪意のない人間が関わる比率は依然として高く、全被害の 68% に関与している。最も一般的な要因は、ソーシャル・エンジニアリング攻撃の犠牲となった人物や、ミスを犯した人物である。

Verizon は、「いずれの場合においても、基本的なセキュリティ意識とトレーニングにより軽減される可能性がある。これは、レポートの中で更新された指標だが、2023年の DBIR に記載されている、過去の期間とほぼ同じである」と付け加えている。ただし、以前には、悪意のある内部関係者を含んでいたという。

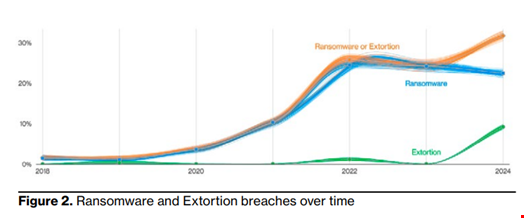

Ransomware と Extortion は “Ramstortion” に融合

従来からのスタイルによるランサムウェアの流行は、2023年には僅かに減少したが、全侵害の 23%を占めている。しかし、全侵害の 32% は、ランサムウェアなどを含む、何らかの恐喝手法に関連している。

Verizon は、「恐喝攻撃の急成長により、この複合的な脅威は、データセットの中で際立っている。ランサムウェアと恐喝を組み合わせると、昨年の “Ramstortion” と同じような比率になる」と述べている。

これまでの3年間において、金銭的な動機に基づくインシデントの 59%~66% に、ランサムウェアなどによる何らかの恐喝に関与していた。

2023年に FBI の Internet Crime Complaint Center (IC3) に寄せられた犯罪苦情の 95% において、これらのタイプの侵害に関連する損失額は、$3 〜 $1,141,467 の間で変動し、その中央値は $46,000 であった。それに対して、2022年と2023年の BEC (business email compromise) における中央値は、約 $50,000 だった。

Verizon の DBIR は、今回で第 17版目となる。過去において最高となる、30,458件の実際のセキュリティ・インシデントを分析した結果であり、そのうち 10,626件が確認されたデータ侵害であり、昨年の2倍以上に達している。その被害者は、94カ国に偏在している。

Verizon の DBIR ですが、第 17版目になるとのことです。膨大なデータ量に裏付けられた充実したレポートを、いつも提供してくれています。文中では、「不正アクセスや侵害につながるものとして、1位はクレデンシャル窃取/2位はフィッシング/3位は脆弱性悪用」と紹介されています。このあたりのデータと分析を、2024/04/24 の Coalition や、2024/04/30 の Corvus と、比較してみると面白そうです。よろしければ、カテゴリ Statistics も、ご参照ください。

You must be logged in to post a comment.