CVE-2024-38100: Leaked Wallpaper Exploit Exposes Windows Users to Privilege Escalation Attacks

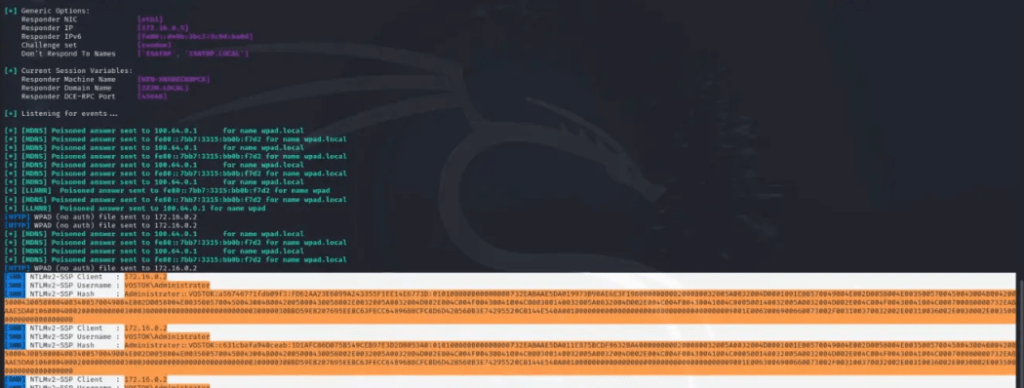

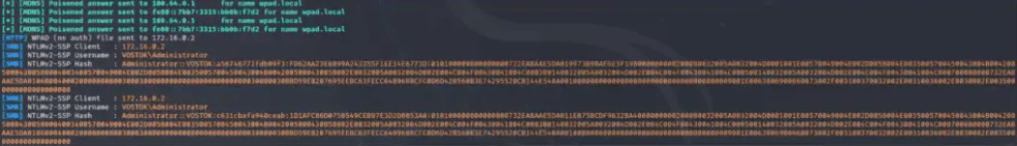

2024/08/04 SecurityOnline — Microsoft が最新のセキュリティ情報で公表したのは、Windows のファイル・エクスプローラーにおける、深刻な脆弱性を CVE-2024-38100 (CVSS:7.8) の情報である。この脆弱性は、Semperis の Andrea Pierini により発見され、研究者 Michael Zhmaylo により “Leaked Wallpaper” と名付けられた。この特権昇格の脆弱性の悪用に成功した攻撃者は、たとえ低特権アカウントからであっても、管理者権限の取得を達成する。また、どのセッションからでも、他のユーザーの NetNTLM ハッシュの漏洩を可能にする。

Windowsのファイル・エクスプローラーに存在する、脆弱性 CVE-2024-38100 の悪用に成功した攻撃者は、管理者レベルに特権を昇格させることが可能となる。このエクスプロイトは “Leaked Wallpaper” と呼ばれ、ユーザーの NetNTLM ハッシュをリークさせ、このハッシュを悪用することで、さらなるシステムへのアクセスを許すものだ。この悪用に成功した攻撃者は、あらゆるユーザー・セッションからであっても、特権をエスカレートさせることが可能なため、被害を大幅に増大させるという点で、特に問題視されている。

先日に Michael Zhmaylo は、脆弱性 CVE-2024-38100 の PoC エクスプロイトを公開し、この脆弱性の影響を実証した。PoC コードとデモ動画が GitHub で公開されたことで、この欠陥を悪用するために必要なツールを、攻撃者たちは入手できるようになった。

すでに Microsoft は、2024年7月の Patch Tuesday アップデートで、修正プログラムを KB5040434 をリリースし、この脆弱性に対処している。

ユーザーおよび管理者に強く推奨されるのは、この更新プログラムを直ちに適用し、潜在的な悪用からシステムを保護することだ。

脆弱性 Leaked Wallpaper が改めて認識させるのは、プロアクティブなセキュリティ対策の重要性である。進化する脅威からシステムを保護するために不可欠なステップとして挙げられるのは、セキュリティ・アップデートの定期的な適用/強固なパスワード衛生の維持/堅牢なセキュリティ・ソリューションの導入である。

さらに組織として不可欠なのは、ソーシャル・エンジニアリング攻撃のリスクについてユーザーを教育する必要性であり、それにより、ユーザーを欺く悪意のコード実行や、機密情報の開示などを防がなければならない。

新たな脅威に対する認識を高め、情報を得ることで、ユーザーは重要な役割を達成し、サイバー攻撃から自身と組織を守ることができる。

Windows のファイル・エクスプローラーに、深刻な脆弱性が発見されました。2024年7月の Patch Tuesday で修されていますので、アップデートの漏れを、ご確認ください。PoC も提供されていますので、早急な対応が必要です。よろしければ、Windows で検索も、ご利用ください。

You must be logged in to post a comment.