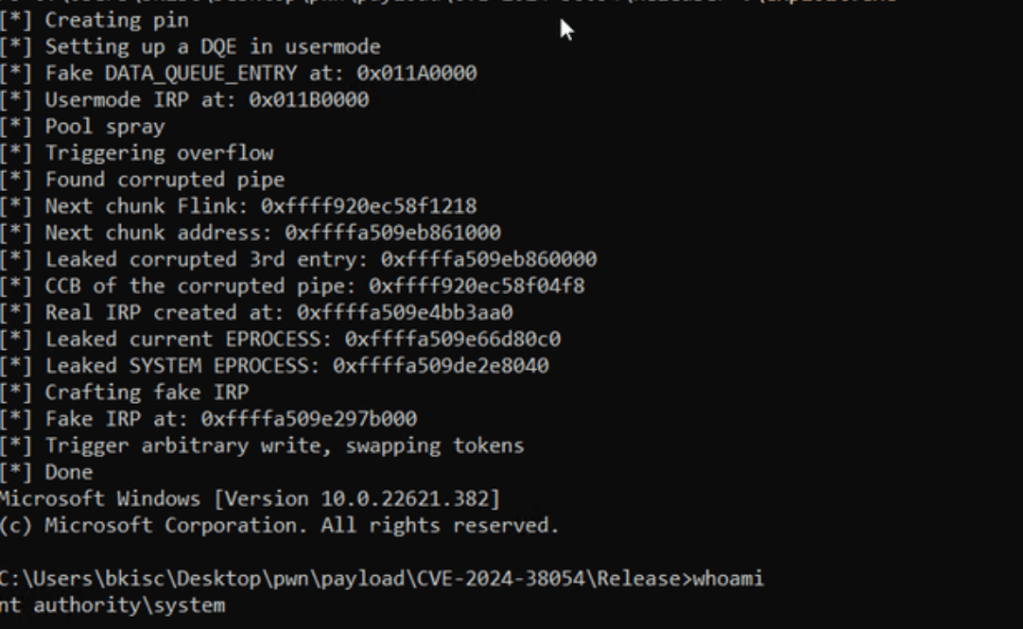

2024/08/22 SecurityOnline — 先日に修正された Windows の脆弱性 CVE-2024-38054 に対する、PoC エクスプロイト・コードがセキュリティ研究者の Frost によりリリースされ、悪用の懸念が高まっている。この深刻な脆弱性は、Kernel Streaming WOW Thunk Service Driver に存在するものであり、その悪用に成功したローカル攻撃者により、ヒープバッファ・オーバーフローが引き起こされ、システム・レベルへの権限昇格にいたる可能性がある。

この脆弱性 CVE-2024-38054 (CVSS:7.8) は、権限昇格 (EoP:Elevation of Privilege) に分類されている。この脆弱性は、マルチメディア・ストリームを管理するための、Windows 環境で不可欠なコンポーネントである、Kernel Streaming WOW Thunk Service Driver 内の境界エラーに起因する。

具体的に言うと、この脆弱性を悪用するローカル・ユーザーである攻撃者は、特別に細工したデータをアプリケーションに渡すことで、ヒープバッファ・オーバーフローを引き起こすことが可能となる。このオーバーフローが権限の昇格に悪用され、攻撃者に対してシステムレベルのアクセス (Windows 内での最高レベル・アクセス)が許される可能性が生じる。

この脆弱性の重大性を認識した Microsoft は、7月の Patch Tuesday に CVE-2024-38054 へのパッチを取り込んだ。この脆弱性は DEVCORE の Angelboy (@scwuaptx) により報告されたものであり、それに対して Microsoft は謝辞を述べている。

そして Microsoft は、この脆弱性の悪用可能性の評価において、“exploitation more likely” であると分類し、脅威アクターが成功率の高いエクスプロイトを開発し、実際の攻撃で悪用する可能性があることを示唆している。

Frost による PoC のリリースが強調するのは、パッチ適用の緊急性である。PoC エクスプロイト・コードが公開されたことで、一貫性のある効果的なエクスプロイトを作成するための、攻撃者の時間が大幅に短縮される。脅威アクターたちが、標的型攻撃で PoC を武器化する可能性があるため、脆弱なシステムを実行している組織や個人のリスクが増大する。

Frost の GitHub リポジトリでは、CVE-2024-38054 の PoC エクスプロイト・コードが提供されているが、今後においては詳細な脆弱性分析も提供される予定とのことだ。この分析により、脆弱性 CVE-2024-38054 内部構造とエクスプロイトについて、さらなる洞察が得られるため、サイバー・セキュリティの専門家と脅威アクターの双方に対して、貴重な情報が提供されることになる。

この脆弱性の悪用の可能性を考えると、システム管理者と IT セキュリティ・チームとって必要なことは、7月の Patch Tuesday アップデートが展開されていることの確認である。すべてのシステムにおけるパッチ適用の確認が、脆弱性 CVE-2024-38054 がもたらすリスクを軽減するための、最も効果的な方法となる。

Windows の脆弱性 CVE-2024-38054 ですが、すでに PoC エクスプロイト・コードがリリースされていますので、いつ悪用が始まってもおかしくないという状況です。文中にもあるように、7月の Patch Tuesday でアップデートが提供されていますので、まずは適用の確認をお急ぎください。よろしければ、Windows で検索も、ご利用ください。

You must be logged in to post a comment.