Critical NVIDIA Container Toolkit flaw could allow access to the underlying host

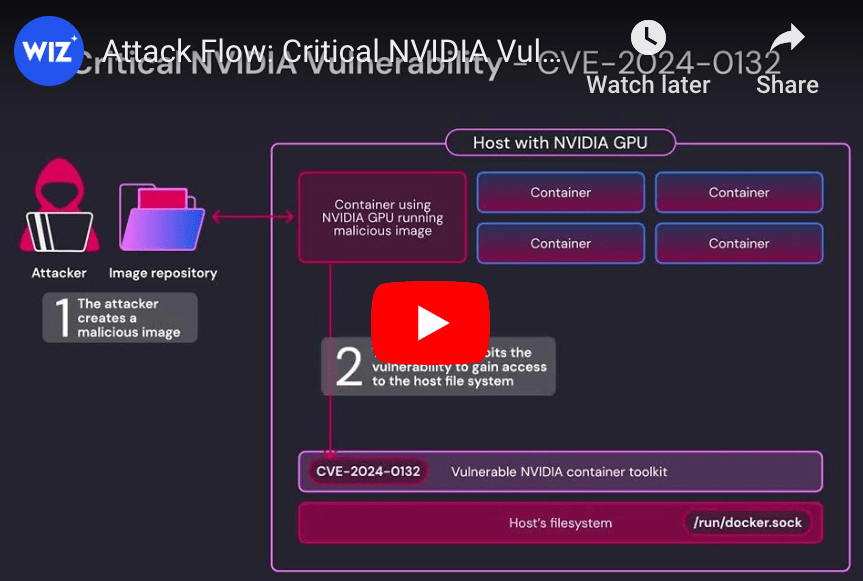

2024/09/30 SecurityAffairs — NVIDIA Container Toolkit に存在する深刻な脆弱性 CVE-2024-0132 (CVSS スコア 9.0) により、コンテナ・エスケープを達成した攻撃者が、基盤となるホストへの完全にアクセスを得る可能性が生じている。この脆弱性は Time-of-check Time-of-Use (TOCTOU) に起因するものであり、NVIDIA Container Toolkit バージョン 1.16.1 未満に影響を及ぼすものだ。

NVIDIA が公開したアドバイザリには、「NVIDIA Container Toolkit 1.16.1 未満をデフォルト・コンフィグレーションには、Time-of-check Time-of-Use (TOCTOU) の脆弱性が存在するため、特別に細工されたコンテナ・イメージを介して、ホスト・ファイル・システムへの不正アクセスを引き起こされる可能性がある。この脆弱性の悪用に成功した攻撃者は、コード実行/サービス拒否/権限の昇格/情報漏洩/データ改ざんなどの可能性を手にする。ただし、この脆弱性は、CDI が使用されるユース・ケースには影響を及ぼさない」と記されている。

NVIDIA Container Toolkit とは、GPU アクセラレーション・コンテナの展開と管理を容易にするために設計された、包括的なスイート製品のことである。このツールキットを使用するユーザーは、NVIDIA GPU を活用するコンテナを構築/実行できるようになるため、高性能コンピューティングを必要とする機械学習やデータ分析などのアプリケーションにとって、大きなメリットが提供される。

NVIDIA Container Toolkit は、NVIDIA ハードウェアに依存するシステム上の、数多くの AI ベースのプラットフォームで使用されている。

2024年9月1日の時点で、クラウド・セキュリティ企業 Wiz は、この脆弱性を NVIDIA に報告しました。ただし、同社は、この問題を悪用した攻撃について、技術的な詳細を明らかにしていなかった。

この問題は、クラウドとオンプレミスにおいて、GPU をサポートするために脆弱な Container Toolkit 使用している、すべての AI アプリケーションに影響を及ぼす。

Wiz が公開したアドバイザリには、「広く使用されている NVIDIA Container Toolkit に存在する、深刻なセキュリティ脆弱性 CVE-2024-0132 を発見した。この Toolkit が提供するのは、コンテナ化された AI アプリケーションからの、GPU リソースへのアクセスである。したがって、この脆弱性は、クラウドとオンプレミスおいて、GPU サポートを有効化にするために、脆弱な Container Toolkit を実行している、すべての AI アプリケーションに影響を及ぼす。この脆弱性により、脆弱な Toolkit を悪用する攻撃者は、コンテナ・エスケープを達成し、基盤となるホスト・システムへの完全なアクセスを取得するため、機密データとインフラに重大なリスクが生じる」と記されている。

Wiz によると、クラウド環境の 33% が、この脆弱性の影響を受けているという。このデータは、Wiz Research により分析されたものであり、10 万以上のパブリック・クラウド環境が対象となっているという。この数字が浮き彫りにするのは、脆弱性 CVE-2024-0132 深刻さと、それを軽減するための措置を講じることの重要性である。

- ファイル・システムへの完全なアクセスの取得:攻撃者は、特別に設計されたイメージを実行することで、脆弱性 CVE-2024-0132 を悪用できる。

- ホストのファイル・システムにおける完全な読み取りアクセスの取得:インフラの可視化に成功した攻撃者は、他の顧客の機密データにアクセスする可能性を手にする。共有 GPU サービスなどを通じて直接的に、また、サプライ・チェーンやソーシャル エンジニアリング攻撃を通じて間接的に、攻撃者はターゲット・プラットフォーム上で悪意のイメージを実行する可能性を手にする。

- 完全なホスト乗っ取り:Container Runtime Unix ソケット (docker.sock/containerd.sock) へのアクセスを取得した攻撃者は、ルート権限でコマンドを実行し、ホスト・システムの制御を達成する。最初に取得するのは読み取り専用アクセスであるが、Linux ソケットの動作により、攻撃者はコマンドを書き込みを実現し、この脆弱性を悪用することで、システムの完全な乗っ取りを可能にする。

2024年9月26日の時点おいて、NVIDIA は Container Toolkit バージョン 1.16.2 と、GPU Operator 24.6.2 をリリースし、この問題に対処している。

NVIDIA Container Toolkit に存在する、コンテナ・エスケープの脆弱性 CVE-2024-0132 については、2024/09/27 の「NVIDIA Container Toolkit の深刻な脆弱性 CVE-2024-0132 が FIX:コンテナ・エスケープの恐れ」でお伝えしていて、少し内容が重複する部分もあります。しかし、今日の記事では、Wiz のレポートを基にして、パブリック・クラウドへの影響が解説されています。よろしければ、NVIDIA で検索も、ご利用ください。

You must be logged in to post a comment.