Microsoft overhauls security for publishing Edge extensions

2024/09/30 BleepingComputer — Microsoft が発表したのは、Edge エクステンションのセキュリティを強化するための、Publish API の導入である。それにより、開発者アカウントとブラウザ・エクステンションの更新に関するセキュリティが強化される。Microsoft Edge エクステンションの開発者にとっては、新たに作成したプロダクトを初めて公開する際に、Partner Center を介して提出することが必要となる。そして、承認されると、Partner Center または Publish API から更新を行えるようになる。

Microsoft は、Secure Future Initiative の一環として、全ての製品グループのセキュリティを強化している。その中には、ブラウザ・エクステンションの公開プロセスも含まれており、悪意のコードによる乗っ取りの防止が推進されている。

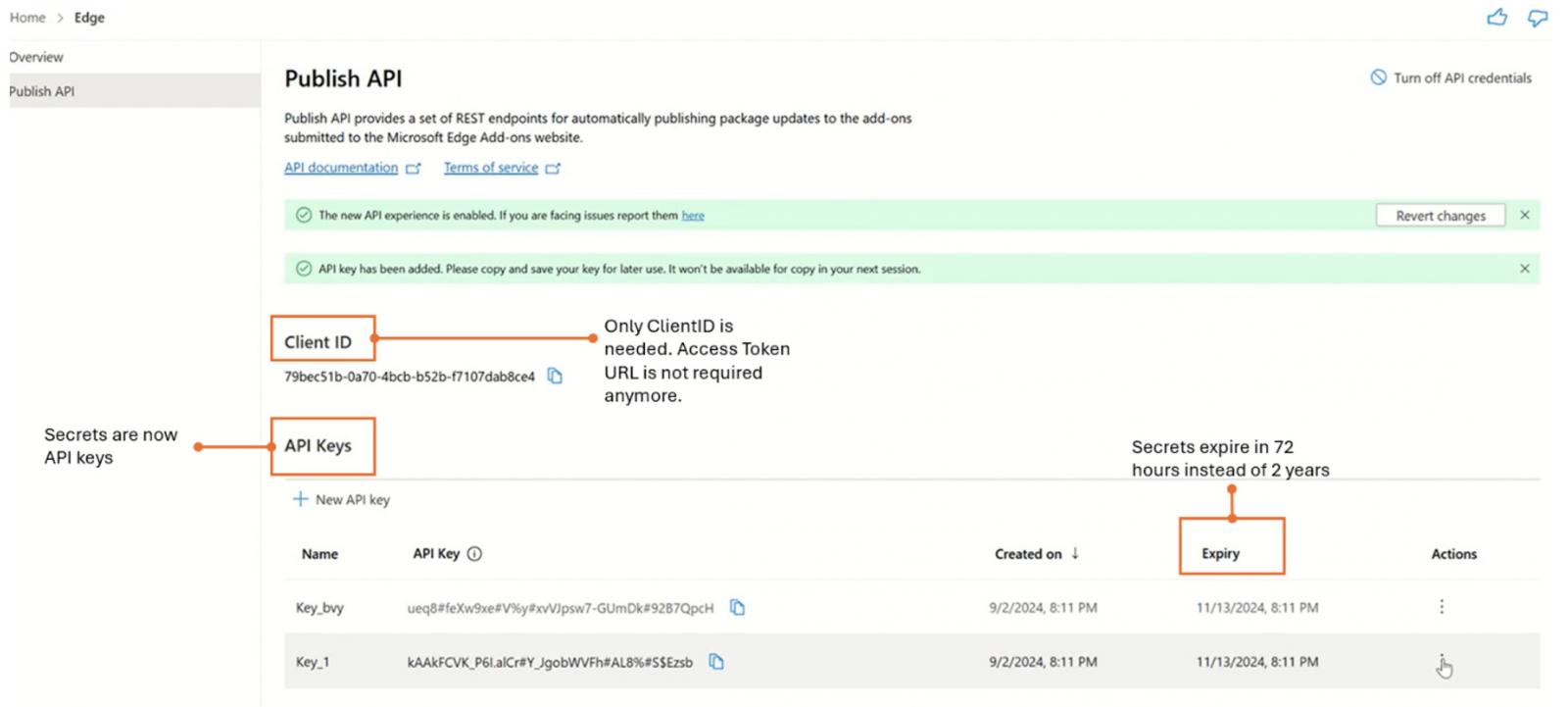

Publish API では、それぞれの開発者に対して、動的に生成された API キーが機密情報として使用されるようになるため、違反コードなどによる静的な認証情報の流出リスクが低減される。これらの API キーは、キーそのものではなく、ハッシュとして Microsoft のデータベースに保存される。そのため、API キーの漏洩の可能性が低くなる。

さらにセキュリティを強化するために、アクセス・トークンの URL は内部で生成され、開発者がエクステンションを更新する際の送信は不要になる。したがって、悪意のエクステンション更新のプッシュで使用される可能性がある、URL が公開されるというリスクも制限され、セキュリティが向上する。

さらに Publish API では、API キーの期限切れの期間が、以前の2年間から 72 日ごとに変更されている。 より頻繁に機密情報を変更することで、情報が漏洩した場合であっても、継続的な悪用を防止できるようになる。

Edge エクステンションの開発者たちは、Partner Center のダッシュボード上で、新しい API キー管理を試すことが可能である。

Source: Microsoft

その後に、ClientId と機密情報を再生成し、既存の CI/CD パイプラインを再コンフィグできる。

認証情報を盗むことを目的としたフィッシング攻撃や情報窃取マルウェアのキャンペーンにおいて、ソフトウェア開発者たちは主要の標的となっている。そこで盗まれた認証情報は、ソースコードの窃取や、プロジェクトの侵害を狙うサプライチェーン攻撃などに悪用される。

現時点において、Microsoft は、Publish API への移行による混乱を最小限に抑えるため、この新しいプロセスをオプトイン方式にしている。しかし、今後において Publish API が必須になるにしても、驚くことではない。

Microsoft は、この新しい Publish API について、「必要に応じてオプトアウトし、以前のエクスペリエンスに戻すことも可能だが、できるだけ早く、新しく安全なエクスペリエンスに移行することを、すべてのユーザーに推奨する。この、新しい Publish API に搭載されたセキュリティ強化により、エクステンションを保護し、公開プロセスにおけるセキュリティの向上が達成される」と、締め括っている。

Microsoft の Security First が、着々と進行していて、とても良い感じですね。そして、Edge エクステンションの更新プロセスにまで、踏み込んできました。あらゆる Chromium ブラウザにおいて、エクステンションのセキュリティは、とても重要な問題です。ところで、Chrome は、このあたりを どうしているのでしょうかね? よろしければ、Extension で検索も、ご参照ください。

You must be logged in to post a comment.