CISA Warns of CrushFTP Vulnerability Exploitation in the Wild

2025/04/08 InfoSecurity — 米国のサイバーセキュリティ最高機関である CISA は、ファイル転送ソリューションの CrushFTP に存在する重大な脆弱性が、実際に悪用されていることを明らかにした。CVE-2025-31161 として追跡されている、この認証バイパスの脆弱性は、2025年4月7日付で CISA (Cybersecurity and Infrastructure Security Agency) の KEV (Known Exploited Vulnerabilities) カタログに追加された。

CISA は、「この種の脆弱性は、サイバー犯罪者たちによる攻撃の経路として頻繁に悪用されており、連邦政府機関のシステムに深刻なリスクをもたらす可能性がある」と警告し、すべての連邦機関およびその他の組織に対して、この脆弱性の修正を最優先で行うよう強く求めている。

脆弱性の情報開示をめぐる混乱

この認証バイパスの脆弱性 CVE-2025-31161 の悪用に成功した、未認証の攻撃者は、パッチ未適用の CrushFTP v10/v11 を実行するデバイスを乗っ取るとされる。この脆弱性は、その深刻さから、CVSS スコア 9.8 と評価されている。

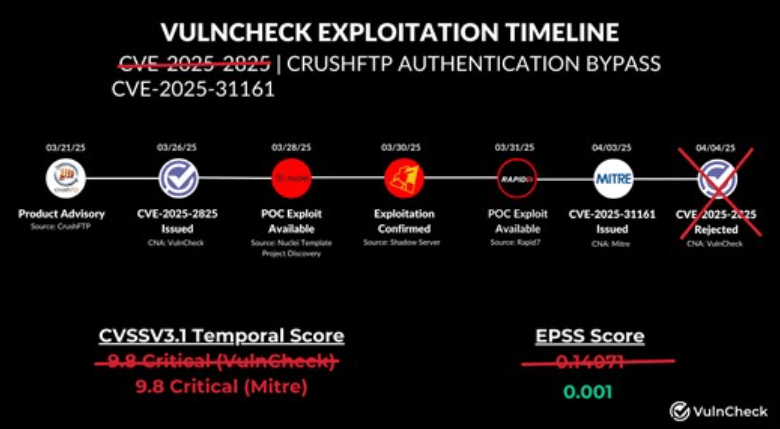

この脆弱性は Outpost24 により特定され、CrushFTP により 3月21日に公表された後に、バージョン 10.8.4/11.3.1 として修正されている。しかし、この脆弱性に関しては、2つの異なる CVE 番号管理機関 (CNA:CVE Numbering Authorities) が、それぞれの CVE ID を割り当てらるという混乱が発生した。

Outpost24 は、CNA のひとつである MITREと協力し、CVE 識別子 CVE-2025-31161 を取得した。その後、Outpost24 と MITRE は CrushFTP と調整し、ユーザーがパッチを適用するのに十分な猶予を確保するために、90日間にわたって情報を非公開にすることに合意した。

一方で、別の CNA である VulnCheck は、Outpost24 や CrushFTP に相談することなく、3月26日に別の識別子 CVE-2025-2825 を公開したとされている。

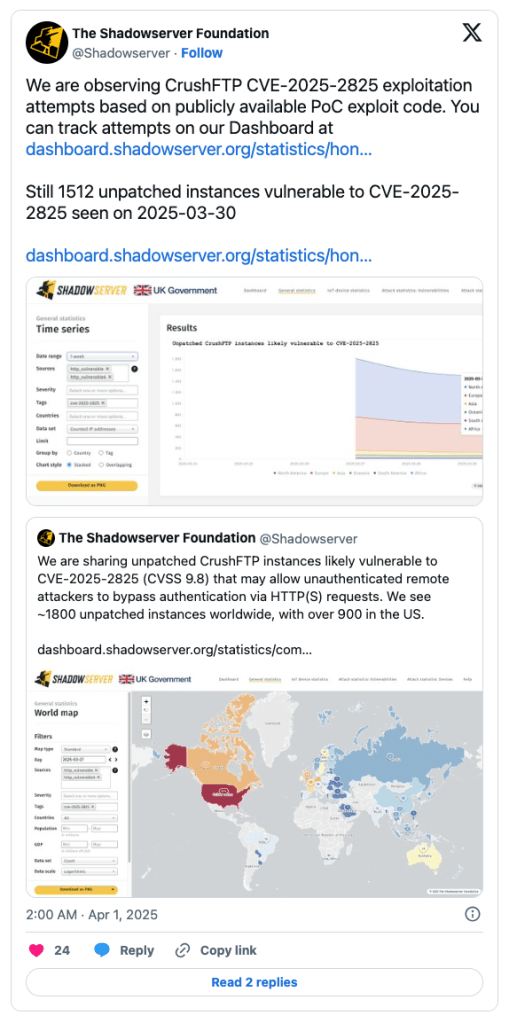

その2日後に、CVE-2025-2825 の PoC が公開されており、それを用いた悪用の試みが観測されていると、Shadowserver Foundation が X (旧 Twitter) 上で報告している。さらに同団体は、この脆弱性に対してパッチ未適用のインスタンスが、少なくとも 1,512 件は存在すると特定している。

MITRE は、4月3日に CVE-2025-31161 のエントリを公開した。その一方で、現時点における CVE-2025-2825 は、MITRE の Web サイトおよび NVD (National Vulnerability Database) 上で、“Rejected” と表示されている。

VulnCheck による公開が原因で、ユーザーがシステムを更新する前に、この脆弱性が広く知られ、その結果として悪用が活発化したと、4月2日に公開したセキュリティ・アップデートで Outpost24 は主張している。一方の VulnCheck は、CVE-2025-2825 を “Reject” とした、 MITRE の対応を批判している。

VulnCheck のセキュリティ研究者 Patrick Garrity は、「CrushFTP は、CVE の発行を 90日間延期することを要請しており、その結果として、セキュリティ・コミュニティや防御側の目から、この脆弱性を遠ざける形になっていた。さらに問題なのは、MITRE が、実際に悪用が確認されている脆弱性の迅速な開示よりも、自社が関与するレポートの作成を優先するように見受けられることだ。これは、きわめて危険な前例となりかねない」と、LinkedIn で述べている。

この CrushFTP の脆弱性 CVE-2025-31161/CVE-2025-2825 ですが、お隣のキュレーション・チームは、「2つの脆弱性が存在するのか? それとも、別々の脆弱性なのか?」と、とても悩んでいました。いまは、CVE-2025-31161 に一本化したようですが、その決め手となったのは、NVD での “Rejected” だったとのことです。このブログでも、この CrushFTP の脆弱性の記事を何本か拾っていますが、CVE-2025-2825 という表記が先行していました。よろしければ、CVE-2025-2825 で検索も、ご参照ください。

You must be logged in to post a comment.