Cloudflare mitigates record number of DDoS attacks in 2025

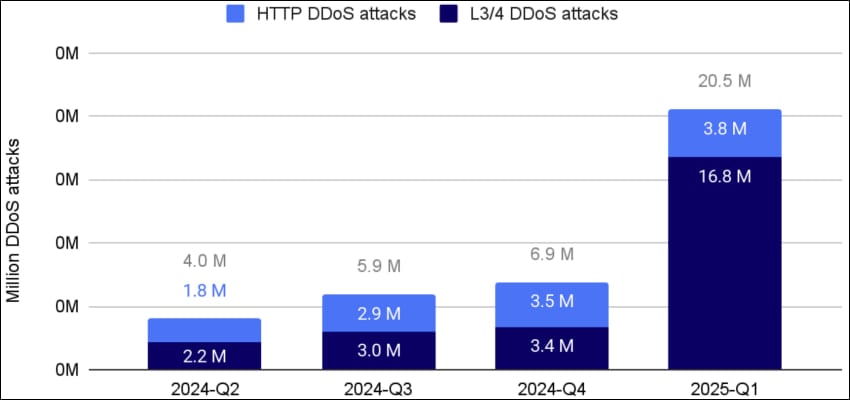

2025/04/28 BleepingComputer — インターネット・サービス大手の Cloudflare は、2024年に過去最多となる DDoS 攻撃を緩和したと発表した。攻撃件数は前年比で 358%、前四半期比で 198%と、いずれも大幅な増加となっている。この数字は、Cloudflare が公開した 2025 Q1 DDoS レポートに基づくものであり、2024 年を通じて合計 2,130 万件の DDoS 攻撃を緩和したと、同社は報告している。しかし、2025 年はオンライン企業や組織にとって、さらに深刻な年となる兆しを見せている。Cloudflare は、2025 Q1 だけで、すでに 2,050 万件の DDoS 攻撃に対応したと報告している。

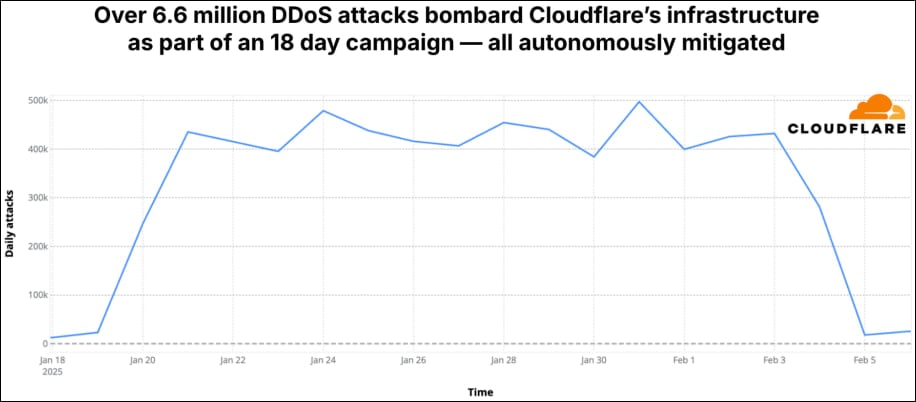

これらの攻撃には、Cloudflare 自身への攻撃も含まれている。同社のインフラは、18日間にわたるマルチ・ベクター攻撃キャンペーンの標的となり、660万件もの攻撃にさらされた。

Source: Cloudflare

Cloudflare は、「2025 Q1 でブロックした 2,050万件の DDoS 攻撃のうち、1,680万件はネットワーク層の DDoS 攻撃であり、そのうちの 660万件は Cloudflare のネットワーク・インフラを直接標的とした攻撃だった。これらの攻撃は、18日間にわたるマルチ・ベクター DDoS キャンペーンの一部であった。このキャンペーンには、SYN フラッド攻撃/Mirai 生成の DDoS 攻撃/SSDP 増幅攻撃などが含まれる」と説明している。

最も大幅に増加したのはネットワーク層攻撃であり、ここ数ヶ月で前年比 509% の急増を記録している。

Source: Cloudflare

また、ハイパー・ボリューム攻撃の傾向も衰えることはなく、帯域幅 1 Tbps (テラビット/秒) またはパケットレート 10 億パケット/秒を超える攻撃を、 Cloudflare は 700 件以上も観測している。

これらのカテゴリーに該当するハイパーボリューム攻撃は、2025 Q1 には1日平均8件に達し、前四半期比で総件数が倍増した。

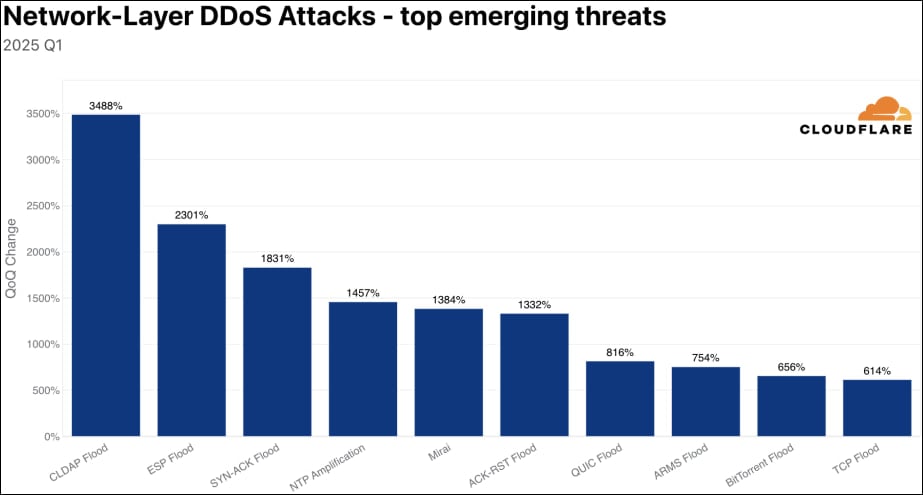

また、Cloudflare は、2025 Q1 に2つの新たな脅威を特定したと発表している:

- CLDAP (Connectionless Lightweight Directory Access Protocol) リフレクション/増幅攻撃

- ESP (Encapsulating Security Payload) リフレクション/増幅攻撃

CLDAP リフレクション/増幅攻撃:前四半期比で 3,488%増加

CLDAP とは LDAP の派生型であり、TCP ではなく UDP を使用する通信方式として登場したものである。また、UDP は TCP より高速だが、信頼性が低いという特徴がある。

Cloudflare の説明によると、CLDAP における UDP 通信はハンドシェイク (接続の確立) を必要としないため、IP の偽装が可能になる。それを悪用する攻撃者は、送信元の IP を偽装することで、大量のトラフィックを標的にリフレクトさせて攻撃するという。

ESP リフレクション/増幅攻撃:四半期比で 2,301%増加

この攻撃は、露出しているシステムの、ミスコンフィグや脆弱性を悪用することで実行される。

Source: Cloudflare

ゲーム・サーバーへの攻撃

Cloudflare のレポートで取り上げられた、2025 Q1 に発生した攻撃の一つに、米国拠点のホスティング・プロバイダが標的とされた事例がある。このプロバイダは、Counter-Strike GO/Team Fortress 2/Half-Life 2: Deathmatch などの、マルチ・プレイヤー・ゲーム向けサーバを提供している。

この攻撃は複数回にわたって行われ、ゲームで多用されるポート 27015 を狙っていたことから、その目的は明らかにゲーム・サービスの妨害であったと見られる。多くの場合において、このポートは、ゲームの種類や通信内容に応じて、UDP と TCP の両方で開放されている。

この攻撃はハイパー・ボリューム型であり、1秒あたり15億パケットという非常に高いトラフィック量に達したが、Cloudflare により緩和されたと報告されている。

ゲーム・サーバは、DDoS 攻撃の人気の標的だ。なぜなら、攻撃による混乱が、パブリッシャーやプレイヤー・コミュニティ全体に対して、甚大な損害と影響をもたらすからだ。

記録的な DDoS 攻撃の公表

Cloudflare の CEO である Matthew Prince は、これまでにおいて最大規模となる 5.8Tbpsの DDoS 攻撃を緩和したことを、2025年4月24日の X (旧 Twitter) への投稿で発表した。この攻撃は、約45秒間継続したという。

それ以前の最高記録は、Cloudflare が報告した 5.6 Tbps の DDoS 攻撃であり、13,000台のデバイスから構成された、Mirai ベースのボットネットによるものとされていた。

今回の最新の攻撃は、攻撃者が自らのインフラを標的にした試験運用であり、自らの DDoS 攻撃手段 (DDoS キャノン) の威力を測定する目的があったようだ。それと同日に、さらに大規模な DDoS 攻撃があったことを、Matthew Prince は示唆しており、近日中に詳細を公開すると述べている。

DDoS の勢いが、止まらないようですね。いつも思うのですが、DDoS だけでは攻撃者に利益が生じません。したがって、なんらかの収益型の攻撃と連携しているはずなのですが、その辺りが見えてきません。この先、どのような展開があるのでしょうか? よろしければ、Cloudflare で検索と、カテゴリ DDoS を、ご参照ください。

.png)

You must be logged in to post a comment.