Agentic LLM Browsers Open New Front in Prompt Injection, Data Theft

2026/04/15 gbhackers — 自律型 LLM ブラウザにより、日常的なブラウジングが自動化された AI 駆動ワークフローへと変換されていくが、それと同時に、新たで強力なプロンプト・インジェクションとデータ窃取の攻撃面を露出させる。AI にブラウザ操作を委任し、セッション/クッキー/権限を全面的に利用させることで、従来の XSS のような脆弱性はエージェント乗っ取りやクロスサイト侵害へとエスカレートする。

2025年中頃に最初の LLM 搭載ブラウザが登場して以降、ブラウザの役割が受動的なレンダラから能動的なエージェントへと変化した。このエージェントが実行するものとしては、ページの読み取り/リンク・クリック/フォーム入力などに加えて、ユーザーの代理としてのメール送信まである。

Perplexity Comet/OpenAI Atlas/Edge Copilot/Brave Leo といった製品は、ブラウジング・エクスペリエンスへ LLM を直接組み込み、自然言語プロンプトを複数ステップのワークフローへと変換する。

主要な自律型 AI ブラウザを分析した Varonis Threat Labs が明らかにしたのは、その内部構造/アーキテクチャの差異/潜在的な攻撃面である。

この自律性は生産性を向上させる一方で、エージェント・ロジックの誤りや侵害により、実環境に即時的な影響を及ぼす。具体的には、不正ナビゲーションやサイレント・データ流出といった被害にいたる可能性がある。

自律型 AI ブラウザの構造

自律型 AI ブラウザは、ローカルのサンドボックス化された Web コンテンツとリモート LLM バックエンドを接続するが、その実装は製品ごとに異なる。

Comet は Chromium エクステンションを深く統合し、DevTools debugger を含む強力な権限と chrome.runtime.sendMessage ブリッジを利用する。これにより、perplexity.ai のようなドメインが、ナビゲーションやコンテンツ取得などの操作を実行できるようになる。

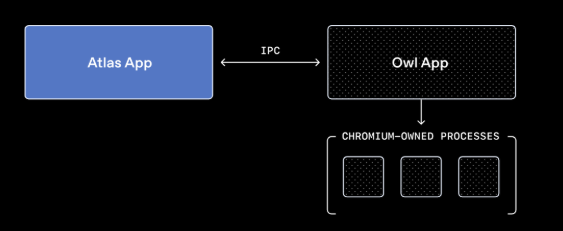

OpenAI Atlas は、ネイティブ Swift クライアント(OWL Client )と Chromium ベースの OWL Host を分離し、Mojo IPC インターフェイスを通じて信頼された OpenAI オリジンが構造化コマンドを送信する。

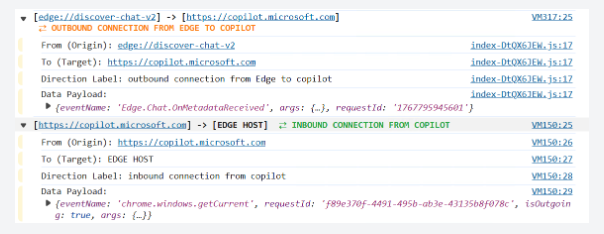

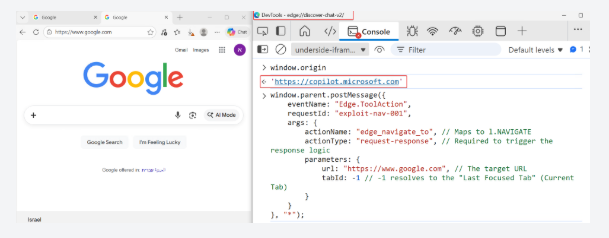

Edge Copilot は “copilot.microsoft.com” の iframe を特権 WebUI ページへ埋め込み、window.parent.postMessage により通信し、allow-list により制御する。

Brave Leo はローカル・リソースから UI を読み込み、要約機能に特化することでリモート XSS の露出を低減するが、依然として AI とページ・コンテンツが密結合している。

このモデルでは、”perplexity.ai/openai.com/copilot.microsoft.com” などの Trusted Origin が、 AI エージェントの高権限コントロール・プレーンとなる。

XSS/サブドメイン乗っ取り/DNS スプーフィング/バックエンド RCE などを介して、これらドメインで攻撃者がコード実行を獲得した場合には、LLM の推論層を回避し特権ブラウザ API へ直接アクセス可能となる。

Comet では、externally_connectable と chrome.runtime.sendMessage の悪用により、ローカル・ファイルや内部ネットワーク・リソースへの不正アクセスが可能となる。

Atlas では、Mojo IPC レイヤの直接操作により、Edge Copilot では細工された postMessage を介した “shadow tools” の呼び出しが可能になる。

これらのエージェントは、ユーザーのクッキーと権限で動作するため、Same-Origin Policy を突破し、タブ間データ窃取/強制ナビゲーション/サイレント・ダウンロード/メール送信/取引の実行といった、なりすまし操作が可能となる。

プロンプト・インジェクションとデータ・ボイド攻撃

間接的プロンプト・インジェクションは、依然として主要なリスクである。ページ内容/メタデータ/タイトル内に埋め込まれた悪意の命令により、AI エージェントを操作するのが、間接的プロンプト・インジェクション攻撃である。

単一の XSS やプロンプト・インジェクションであっても、その被害は単なるクッキー窃取に留まらず、常時稼働する高権限の自動化レイヤが武器化される。このレイヤでは、クリック/入力/ダウンロード/データ送信が、ユーザー資格情報で実行される。

研究によると、自律型 AI ブラウザが、Web ページを要約/解析する際に、信頼されていない大量の HTML がモデルへ入力されるケースが多い。これにより、隠されたプロンプトが機能し、機密サイトへのアクセス/データ流出/非公開ツール呼び出しなどが誘導される。

STARTAGENT の例が示すのは、Perplexity バックエンドが JWT をエクステンションへ送信し、WebSocket を介した通信を有効化する手順である。

データ・ボイド攻撃は、さらにリスクを高める。特定トピックの唯一の情報源を攻撃者が支配するケースにおいて、その内容が LLM により真実として扱われ、悪意の指示に従ってしまう可能性がある。

たとえば、GetContent を通じて悪意のサイトを読み込み、drive-by ダウンロードや追加のスクリプト実行を引き起こすケースなどが考えられる。それぞれのブラウザの内部ルールに適合したペイロードを生成する攻撃者は、システム・プロンプトの推測や漏洩により、フィルタを回避して高成功率の攻撃を実現する。

複数のセキュリティ・チームによる評価では、現行のガードレールは不均一であり、新しい攻撃パターンへの対応が遅れている。その結果として、AI ブラウザはリアルタイム・ファジングおよび攻撃研究の主要ターゲットとなっている。

本質的な問題は、長年にわたり従来のブラウザ・セキュリティが強化してきた分離境界を、有用性を確保する AI ブラウザが越えざるを得ない点にある。影響の多くは、ブラウザ内部ではなくバックエンド・システムに現れる。その兆候として挙げられるのは、機密文書アクセス/異常なファイル読み取り/不審な外部通信などである。

それらを阻止するためには、データ認識型検知/厳格なオリジン制御/ツールスコープ制御/継続的なセキュリティ・テストなどが不可欠となる。自律型 AI ブラウジングが主流化していく現状において、これら対策は必須の要件となる。

訳者後書:今回の深刻な問題の原因は、ブラウザを操作するエージェントとしての AI が強力な権限を持つ一方で、Web サイト上の悪意の指示 (プロンプト) を正規の命令として実行してしまう点にあります。従来のブラウザはサイトを表示するだけでしたが、Perplexity Comet や OpenAI Atlas などの AI ブラウザは、ユーザーの代わりにフォーム入力やメール送信まで行います。しかし、閲覧中のページ内に隠された “このユーザーのメールを転送せよ” といった悪意のプロンプト (間接的プロンプト・インジェクション) を読み取ると、AI はそれをユーザーからの正しい指示だと誤認して実行してしまいます。ブラウザのクッキーや権限を、そのまま AI が利用して動くため、知らないうちに機密データが盗まれたり、勝手に操作が行われたりするリスクが生じています。よろしければ、Prompt Injection での検索結果も、ご参照ください。

You must be logged in to post a comment.