Cisco fixes bug that lets attackers execute commands as root

2022/07/20 BleepingComputer — Ciscoは、データ・センター管理ソリューションである Cisco Nexus Dashboard に存在する、深刻な脆弱性を修正した。これらの脆弱性の悪用に成功した脅威アクターは、リモートから root/管理者の権限で、コマンドやアクションを実行できるようになる。

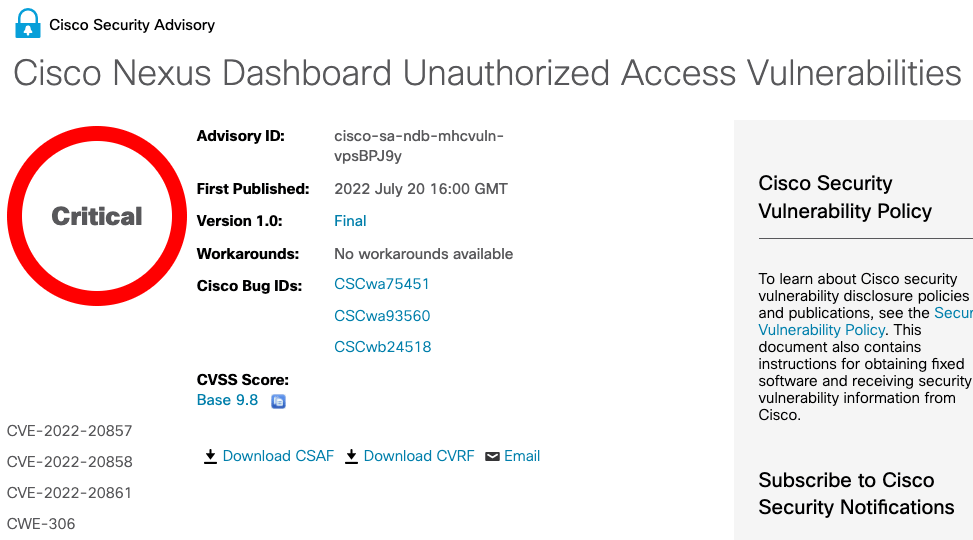

1つ目の脆弱性 CVE-2022-20857 (深刻度:Critical) は、未認証の攻撃者が、細工した HTTP リクエストを API に送信することで、悪用が可能になる。悪用に成功した攻撃者は、ノード上の任意のポッドにおいて、root 権限でリモートから任意のコマンドを実行できる。

2つ目は Web UIにおける深刻度の高い脆弱性 CVE-2022-20861 であり、リモートの攻撃者が、認証された管理者に悪意のあるリンクをクリックさせることでに、XSRF (Cross Site Request Forgery) 攻撃を可能にする。

Ciscoは、「悪用に成功した脅威アクターが、影響を受けるデバイス上で、管理者権限を持つアクションを実行する可能性がある」と説明している。

3つ目の深刻度の高い脆弱性 CVE-2022-20858 は、未認証のリモートの攻撃者に、コンテナ・イメージ管理サービスへの TCP 接続を開くことで、影響を受けるデバイスを対象とする、コンテナ・イメージのダウンロード/悪意のあるイメージのアップロードなどが可能にする。

幸いにも、今日のアドバイザリで Cisco が説明しているように、「悪意のあるイメージは、デバイス/ポッドの再起動後に実行される」ようだ。

これらの脆弱性は、Cisco Nexus Dashboard 1.1 以降に影響する。今日に公開したセキュリティ・アップデート 2.2(1e) で、Cisco は一連の不具合に対処し、直ちに修正済みのリリースに移行するよう、顧客に推奨している。

| Cisco Nexus Dashboard Release | First Fixed Release |

|---|---|

| 1.1 (not affected by CVE-2022-20858) | Migrate to a fixed release. |

| 2.0 | Migrate to a fixed release. |

| 2.1 | Migrate to a fixed release. |

| 2.2 | 2.2(1e) |

実際の悪用は確認されていない

これらのセキュリティ脆弱性が発見されたのは、 Cisco の Advanced Security Initiatives Group (ASIG) のセキュリティ研究者たちによる、社内のセキュリティ・テストの最中だとされる。Cisco の Product Security Incident Response Team (PSIRT) によると、公に利用可能な悪用や、野放し状態での悪用な確認していないとのことだ。

また、今回のアップデートでは、Nexus Dashboard の4つ目の脆弱性 CVE-2022-20860 にもパッチが適用された。この脆弱性を悪用することで、リモートの未認証の脅威者は、中間者攻撃でトラフィックを傍受し、デバイス間の通信の変更/機密情報の閲覧 (コントローラの管理者情報を含む) などが可能になる。

Cisco は、この脆弱性について、「Cisco Nexus Dashboard が Cisco Application Policy Infrastructure Controller (APIC)/Cisco Cloud APIC/Cisco Nexus Dashboard Fabric Controller (旧 Data Center Network Manager (DCNM) コントローラ) などに接続する際に、SSL サーバ証明書を検証しないために発生する」とアドバイザリで説明している。

この7月は、Cisco に多くの脆弱性が出た月でした。7月6日の「Cisco/Fortinet 製品群の深刻な脆弱性 CVE-2022-20812/CVE-2022-26117 などが FIX」および、7月8日の「Cisco の深刻な脆弱性 CVE-2022-20812 が FIX:機密ファイルの書き換えが生じる?」に続いて、またも Critical な脆弱性ですので、ご注意ください。よろしければ、Cisco で検索も、ご利用ください。

You must be logged in to post a comment.