Critical Ping Vulnerability Allows Remote Attackers to Take Over FreeBSD Systems

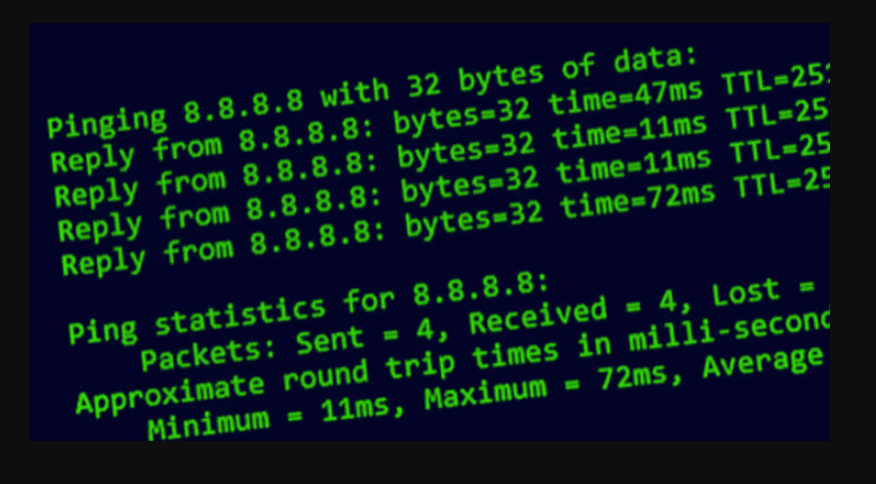

2022/12/05 TheHackerNews — FreeBSD OS のメンテなたちが、ping モジュールに存在するセキュリティ上の脆弱性を修正するためのアップデートを公開した。この、ping サービスに存在するスタックバッファ・オーバーフローの脆弱性 CVE-2022-23093 は、すべての FreeBSD 現行バージョンに影響を及ぼすものである。

先週に発表されたアドバイザには、「ping はネットワークから、生の IP パケットを読み込み、 pr_pack() 関数で応答を処理するものだ。pr_pack() は、受信した IP および ICMP ヘッダーをスタックバッファにコピーし、さらに処理を行う。その際に、応答/引用パケット内の IP ヘッダーに続く、IP オプション・ヘッダの存在を考慮しない」と記されている。

その結果として、IP オプションヘッダが存在する場合には、最大 40 Byte のディスティネーション・バッファがオーバーフローする可能性が生じる。

FreeBSD プロジェクトは、ping プロセスが capability mode sandbox で実行されるため、OS のための残りの部分との相互作用に、制約があることを指摘している。

オープンソースで FreeBSD ベースのファイアウォール/ルーティング・ソフトウェアである OPNsense も、他の問題とともに、このセキュリティホールを塞ぐパッチ (バージョン22.7.9) をリリースしている。

今回の Qualys の研究者たちによる発見は、2022年2月に判明した特権昇格の脆弱性 CVE-2021-44731 をベースにして、Linux OS の snap-confine プログラムにおける新たな脆弱性を詳述するものである。この snap は、自己完結型のアプリケーション・パッケージであり、上流にいる開発者から、下流にいるユーザーへと配布することが可能だ。

なお、脆弱性 CVE-2021-44731 へのパッチにより発生した、新たな脆弱性 CVE-2022-3328 は、Leeloo Multipath と呼ばれる multipathd の脆弱性 CVE-2022-41974/CVE-2022-41973 (認証バイパス/シンボリック・リンク攻撃) と連鎖し、root 特権の不正取得を許すものである。

この multipathd デーモンは、デフォルトでも root 権限で実行されるため、この脆弱性の悪用に成功した攻撃者は、脆弱なホスト上で最高のパーミッションを取得し、任意のコードを実行することも可能となる。

FreeBSD に関しては、2021年10月の「Hive ランサムウェアによる暗号化:Linux と FreeBSD がターゲットに追加」以来の記事です。こんなにシンプルなツールに脆弱性という、ちょっと驚いてしまう話です。この脆弱性 CVE-2022-23093 ですが、お隣のキュレーション・チームに聞いてみたところ、12月7日にレポートをアップしているとのことでした。CVSS 値は 7.3で、CWE 121 (スタックバッファ・オーバーフロー) です。

You must be logged in to post a comment.