CloudSEK claims it was hacked by another cybersecurity firm

2022/12/07 BleepingComputer — インドのサイバー・セキュリティ企業である CloudSEK は、従業員の Jira アカウントから盗んだ認証情報を悪用する脅威アクターが、Confluence サーバに侵入したと発表した。Confluence wiki から流出したのは、製品ダッシュボードのスクリーンショット/3人の顧客の名前/発注書などの内部情報だとされる。ただし、CloudSEK は、同社のデータベースは危険にさらされていないと述べている。

12月6日 (火) に、同社の CEO/創設者である Rahul Sasi は、 「CloudSEK に対する標的型サイバー攻撃について調査中だ。従業員の Jira パスワードが侵害され、当社の Confluence ページに不正アクセスが発生した」と述べている。

脅威アクターは、盗んだ Jira の認証情報を悪用し、Jira に添付されているトレーニング/内部文書/Confluence ページ/自動化スクリプトなどへのアクセスが可能になったという。

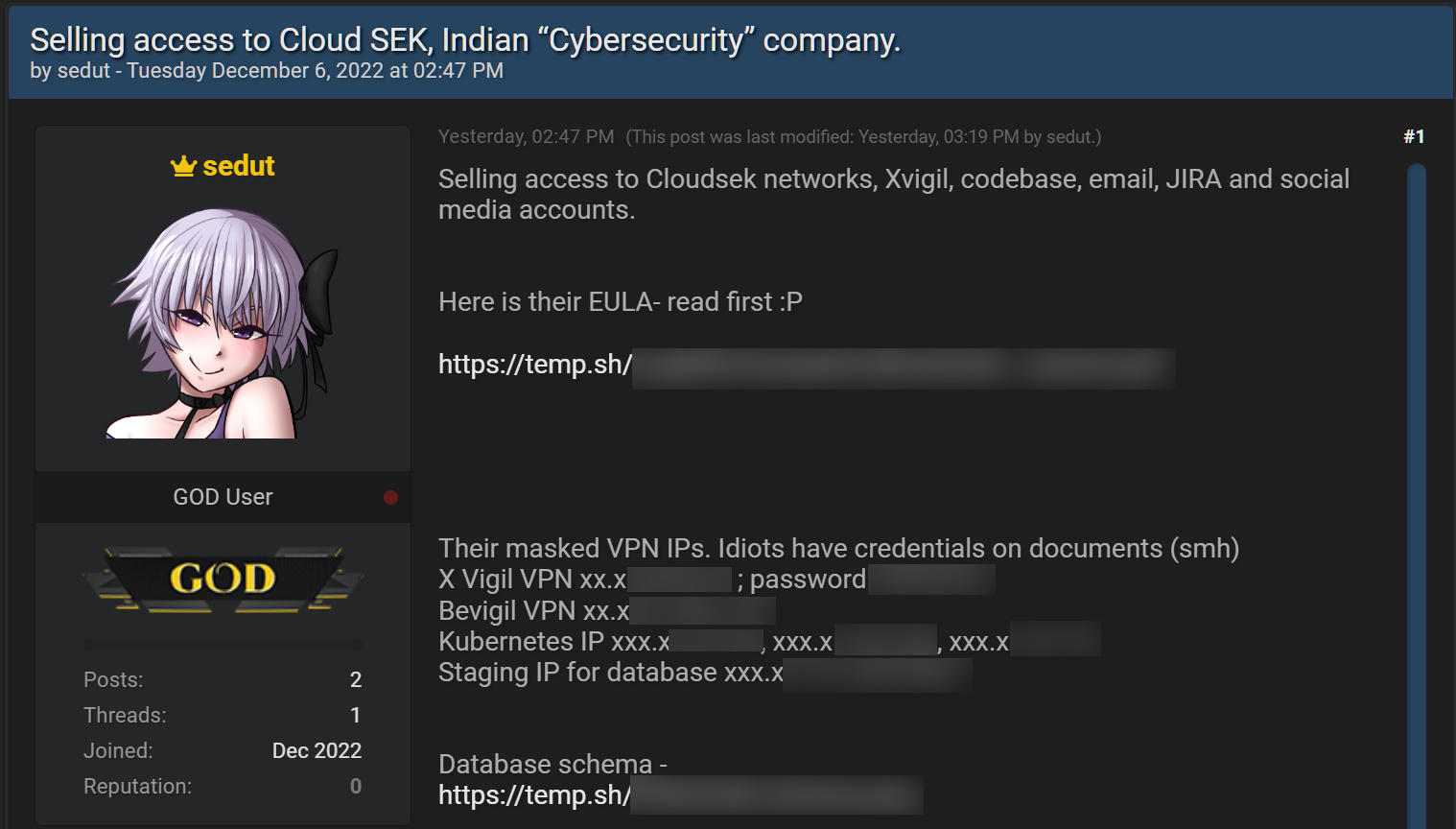

CloudSEK のネットワークにアクセスできると主張する脅威アクター

sedut という脅威アクターが、複数のハッキング・フォーラムで販売しようとしているものに、CloudSekの ネットワーク/Xvigil/コードベース/電子メール/JIRA/ソーシャルメディア・アカウントなどへのアクセス権がある。

また、Breached や XSS のハッキング・フォーラムで、スクレイピングに悪用されたアカウントのユーザー名/パスワード/各種 Web サイトのクローラーの使用方法などが提供されている。それに加えて、CloudSEK のデータベース・スキーマ/ダッシュボード/発注書などを示したスクリーンショットなど、CloudSEK 関連の情報を含む画像なども流出している。

現時点において sedut が販売しようとしているのは、CloudSEK のデータベースとされるものを $10,000 で、コードベースと従業員/エンジニアの製品ドキュメントを $8,000 でとなる。

水曜日に Rahul Sasi は、「脅威アクターが公開したアクセスのスクリーンショットは全て、Jira チケットと内部の Confluence ページまでトレースバックできる。Elastic DB/mySQL データベース・スキーマ/XVigil/PX のスクリーンショットなども、Jira や Confluence に保存されているトレーニング文書からのものだ」と付け加えている。

主な容疑者は無名のサイバー・セキュリティ企業

すでに CloudSEK は容疑者の候補を絞っており、Sasi は最新のブログ記事で、ダークウェブの動向を追跡することで知られる別のサイバー・セキュリティ企業が、この侵害の背後にいる可能性があると主張している。

彼は、「この攻撃の背後に存在するのは、ダークウェブ監視を行う悪質なサイバー・セキュリティ企業であると推測している。この攻撃と指標は、我々が過去に観察した同様の手口を使う、悪質な攻撃者と関連している」と述べている。

今日の明朝に BleepingComputer が問い合わせたところ、CloudSEK の広報担当者は、同社への侵害の疑いがあるサイバー・セキュリティの組織の名前に関する追加の情報の提供を拒否した。その上で、「CloudSEK への標的型攻撃が判明した直後から、我々は情報を公開している。そして、透明性の精神に則り、それに関する全ての調査結果をブログに掲載し続けている」と語った。

この、CloudSEK というセキュリティ企業ですが、これまでに、10月24日の「Veeam の深刻な RCE 脆弱性 CVE-2022-26501/CVE-2022-26504 が FIX」や、11月22日の「Algolia 検索 API キーが漏洩:Slack/Zendesk などのユーザーにデータ流出の恐れ」などに登場しています。そして、今回は、他のサイバー・セキュリティ企業にハッキングされたと主張しているわけですが、そういうことが起こっても不思議ではないのが、サイバー・セキュリティ業界なのかもしれません。よろしければ、Atlassian で検索も、ご利用ください。

You must be logged in to post a comment.