Google Chrome emergency update fixes first zero-day of 2023

2023/04/14 BleepingComputer — Google が緊急リリースした、Chrome のセキュリティ・アップデートは、2023年に入ってから初めて攻撃で悪用された、ゼロデイ脆弱性に対処するためのものだ。4月14日に同社が公開したセキュリティ・アドバイザリには、「Google は、脆弱性 CVE-2023-2033 が、野放し状態で悪用されていることを認識している」と記されている。この問題に対応した、Chrome の新バージョンは、Stable Desktop チャネルのユーザーに対して展開されており、今後の数日から数週間かけて、すべてのユーザーに行き渡る予定だという。

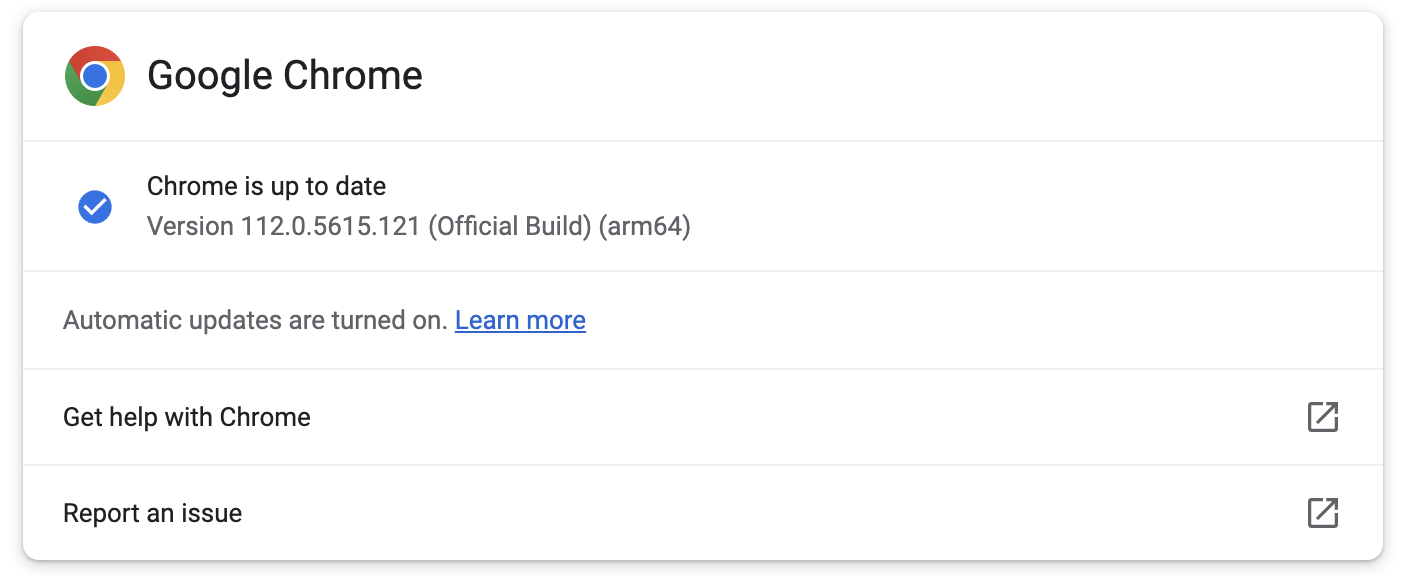

Chrome の Windows/Mac/Linux 版ユーザーは、この脆弱性 CVE-2023-2033 に対処するため、可能な限り早急に 112.0.5615.121 へとアップグレードする必要がある。このアップデートは、Chrome menu > Help > About Google Chrome で確認が可能であり、BleepingComputer ではアップデートを利用できた。

攻撃の詳細は未公表

このゼロデイ脆弱性 CVE-2023-2033 は、Chrome V8 JavaScript エンジンのタイプコンヒュージョンに起因するものであり、Google TAG の Clement Lecigne により報告された。

Google TAG の目的は、世界のジャーナリスト/政治家/反体制派などの、リスクの高い人々の端末にスパイウェアをインストールすることを目的とした、政府に支援される脅威アクターによる、高度な標的型攻撃で悪用されるゼロデイバグを発見/報告することにある。

このタイプコンヒュージョンの脆弱性により、バッファ境界外のメモリに攻撃者がアクセスすることで、ブラウザのクラッシュを引き起こす可能性がある、しかし、攻撃者はは、侵害したデバイス上で任意のコードを実行するために、この欠陥を悪用することも可能とされる。

Google は、脆弱性 CVE-2023-2033 が、ゼロデイ・エクスプロイト攻撃で用いられたと述べているが、インシデントに関する詳細情報は、現時点では共有されていない。

Google は、「バグの詳細やリンクへのアクセスは、大多数のユーザーが修正プログラムでアップデートされるまで制限する場合がある。また、他のプロジェクトにも影響をおよぼす、現時点では修正されていないサードパーティのライブラリにバグが存在する場合にも、情報共有を制限する」と述べている。

Google Chrome ユーザーが行うべきことは、技術的な詳細が公開されるのを待つことなくブラウザをアップグレードし、攻撃の試みをブロックすることである。時間の経過とともに、より多くの脅威アクターが独自のエクスプロイトを開発し、攻撃に参加してくる可能性が生じる。

Chrome に、久々のゼロデイ脆弱性です。おそらく、前回のものは 2022/12/02 の「Google Chrome の深刻なゼロデイ CVE-2022-4262 が FIX:V8 JavaScript に問題」だったはずです。よろしければ、以下の関連記事も、ご参照ください。

2023/03/22:悪意の ChatGPT Chrome エクステンション

2023/02/13 :PyPI の悪意のパッケージ:Chrome Ext を侵害

2023/02/08:Google Chrome 110 がリリース

2023/01/14:エクステンション:サイトごとの ON/OFF

You must be logged in to post a comment.