Stealthier version of Linux BPFDoor malware spotted in the wild

2023/05/11 BleepingComputer — Linux マルウェアである BPFDoor で、高ステルス性の新たな亜種が発見された。このマルウェアの特徴は、より強固な暗号化とリバース・シェル通信を備えている点にある。BPFDoor はステルス性の高いバックドア・マルウェアであり、遅くとも 2017年から活動していたと見られているが、セキュリティ研究者により発見されたのは、1年ほど前のことである。このマルウェアの名前は、Berkley Packet Filter (BPF) を悪用して、受信トラフィックのファイアウォール制限を回避することに由来している。BPFDoor は、侵入した Linux システム上で、脅威アクターが長時間の持続性を維持し、長期間にわたって検出を回避するように設計されている。

BPFDoor の最新バージョン

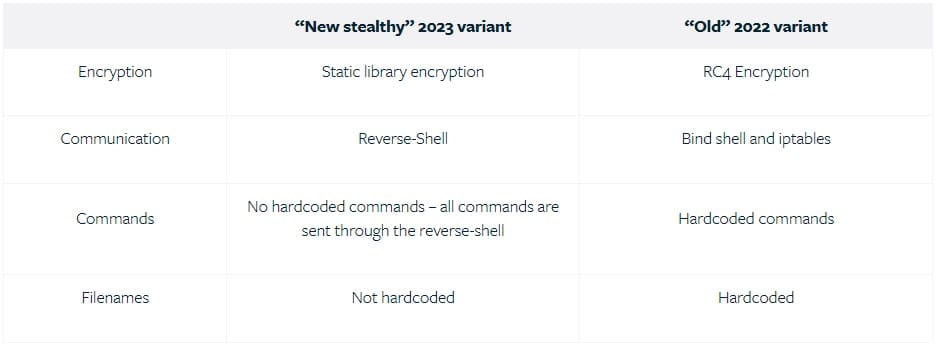

2022年まで、このマルウェアの通信では、RC4 暗号化/bind shell/iptables などが使用され、コマンドやファイル名はハードコードされていた。しかし、Deep Instinct が分析した新しい亜種では、静的ライブラリ暗号化やリバース・シェル通信を特徴とし、すべてのコマンドは C2 サーバから送信される。

このマルウェアの開発者は、静的ライブラリに暗号化を組み込むことで、RC4 暗号アルゴリズムを搭載した外部ライブラリなどへの依存をなくし、より優れたステルス性と難読化を実現している。

バインド・シェルに対するリバース・シェルの主な利点は、感染させたホストから C2 サーバへの接続を確立することで、ネットワークがファイアウォールで保護されている場合であっても、攻撃者のサーバとの通信を可能にすることにある。

この最新の亜種では、ハードコードされたコマンドを削除することで、アンチウイルス・ソフトウェアによるシグネチャ・ベースの静的解析を回避して、マルウェア検出の可能性を低下させている。また、理論的には、より柔軟性が増し、より多様なコマンドセットをサポートできるようになっている。

Deep Instinct によると、BPFDoor の最新バージョンは、2023年2月には VirusTotal プラットフォームに投稿されているが、そこで利用できる全ての AV エンジンが、悪意のフラグ付けに失敗している。

BPFDoor の動作ロジック

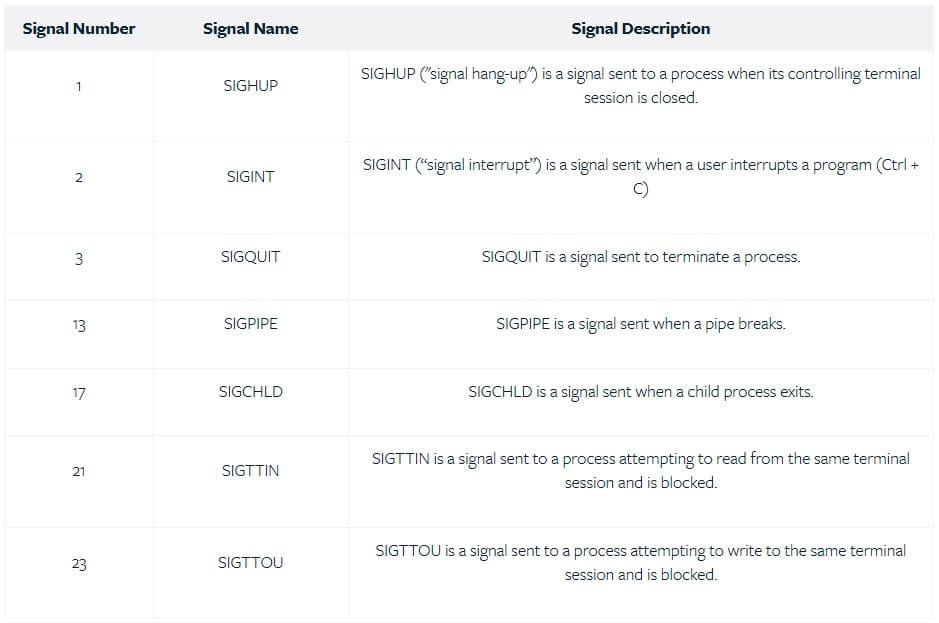

BPFDoor は、初回の実行時に “/var/run/initd.lock“ に実行ファイルを作成してロックした後に、自身をフォークして子プロセスとして実行する。そして最後に、自身を中断させる可能性のある、様々なOS シグナルを無視するように設定する。

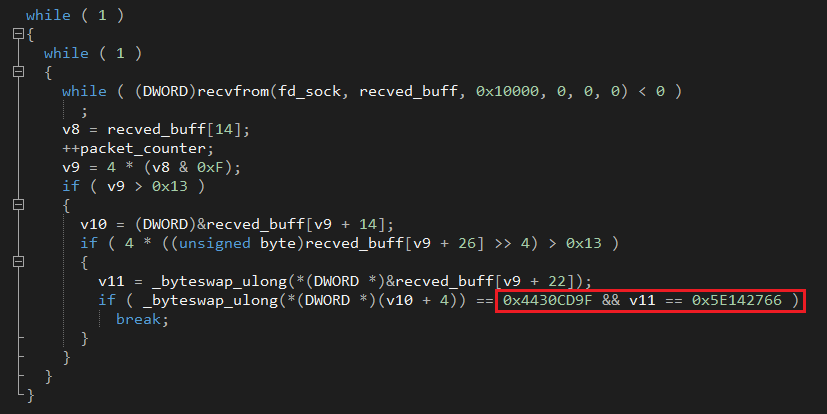

続いて、メモリ・バッファを確保し、パケット・スニッフィング用のソケットを作成して、”magic” バイト列 ” \x44x30xCDx9Fx5Ex14x27x66″ を受信するトラフィックの監視に使用する。

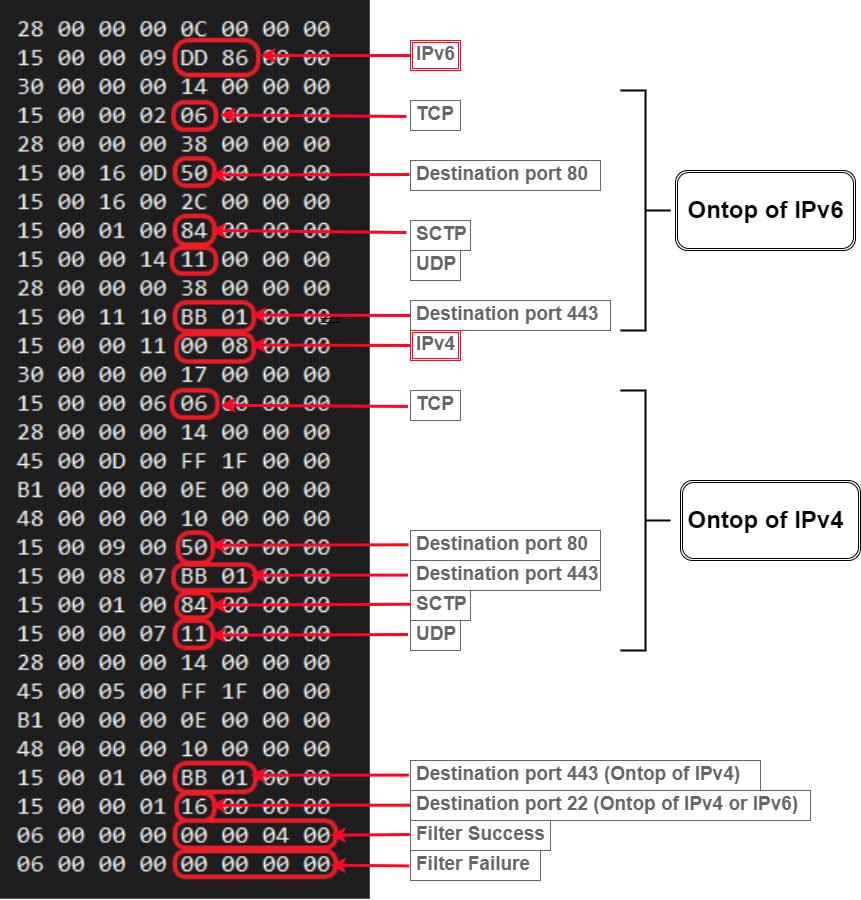

この段階で、BPFDoor はソケットに Berkley Packet Filter を取り付け、ポート22 (ssh)/80 (HTTP)/443 (HTTPS) などを通る、UDP/TCP/SCTP トラフィックのみを読み取るようになる。

BPFDoor は低レベルで動作するため、侵入したマシンに存在するファイアウォール制限は、このスニッフィング活動に影響を与えず、適用されない。

Deep Instinct は、「BPFdoor は、フィルタリングされたトラフィックの中に、その “magic” バイトを含むパケットを見つけると、それをオペレータからのメッセージとして扱う。そして、2つのフィールドを解析して、再び自分自身をフォークする。親プロセスは、ソケットを通過するフィルタリングされたトラフィックを監視し続け、子プロセスは、以前に解析されたフィールドを Command and Control (C2) の IP ポートの組み合わせとして扱い、それとの接触を試みる」と説明している。

マルウェアは、C2 との接続を確立した後に、リバース・シェルをセットアップし、サーバからのコマンドを待つ。

BPFDoor は、セキュリティ・ソフトウェアによる検出を回避するため、システム管理者が頼れるのは、活発なネットワーク・トラフィックとログの監視のみとなる。つまり、最先端のエンドポイント保護製品を使用し、”/var/run/initd.lock” 上のファイルの整合性を監視することになる。

また、2022年5月の CrowdStrike レポートでは、2019年の古い脆弱性を悪用して、BPFDoor が標的システム上での永続性を実現したと解説されている。利用可能なセキュリティ更新プログラムを適用することが、あらゆる種類のマルウェアに対して。常に重要な戦略となっている。

このブログに、BPFDoor が登場したのは、2022年年5月のことです。かなり手強いのが出てきたという印象がありましたが、さらに機能を高めているようです。よろしければ、以下の関連記事も、ご参照ください。

2022/05/25:BPFDoor:Solaris の CVE-2019-3010 を悪用

2022/05/12:BPFdoor:ファイアウォールをすり抜ける

.png)

You must be logged in to post a comment.