Sony Investigating After Hackers Offer to Sell Stolen Data

2023/09/26 SecurityWeek — あるサイバー犯罪グループが、Sony のシステムに侵入して盗んだデータを、販売すると主張しいていることを受け、同社による調査が開始されたという。SONY の担当者は、「現在状況を調査中であり、現時点では、これ以上のコメントはない」と、SecurityWeek に述べている。この調査が開始されたのは、RansomedVC という新たなランサムウェア・グループが、Tor ベースの自身の Web サイトに被害者として Sony を掲載し、その全システムを侵害したと主張した後のことである。

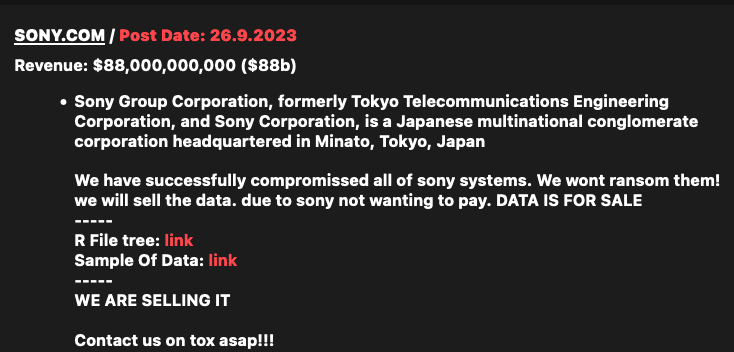

このハッカーは、「我々は身代金を要求しないだろう。Sony は金を払わず、我々はデータを売る。このデータは売り物だ」と述べている。

彼らは、自分たちの主張の根拠として、いくつかのファイルを開示している。その中に含まれるものとしては、SONY Creators Cloud メディア制作ソリューションに関連する、ソース コードやアプリケーションへのアクセスを明らかに示す、いくつかの Java ファイルやスクリーンショットなどがある。

流出したファイルの1つである PowerPoint のスライドショーには、”Confidential” と記された、同社の品質部門のものと思われるものもあるが、その日付は 2017年となっている。

それらのファイルの大部分は、Creators Cloud に関連するサーバから流出したものと思われる。ただし、SONY の全てのシステムが侵害されたという証拠を、この脅威アクターが提示したというわけではない。 この種のサイバー犯罪グループがm誇張した主張をすることは、決して珍しいことではない。

サイバー・セキュリティ企業 VX-Underground は X (旧 Twitter) 上で、このサイバー犯罪者は、ファイル暗号化ランサムウェアを展開することも、企業データを盗み出すこともしていないと報告している。彼らの主張に従えば、Jenkins/SVN/SonarQube/Creator Cloud などの開発システムから、データを流出させたことになると述べている。

RansomedVC グループの Web サイトには、現時点で 40件ほどの被害者が掲載されている。身代金の要求額は、数千ドル〜100万ドルであり、標的となった組織の規模や収益によって異なる。同グループが、初めて被害者を発表したのは、2023年の初頭のことだ。

RansomedVC の被害者リストに SONY が追加された同じタイミングで、日本の携帯電話事業者 NTT Docomo も被害者として掲載されている。

このグループの主張は、メンバーの大半がロシア人やウクライナ人で構成されているため、それらの国々の組織は標的にしないというものだ。

サイバーセキュリティ企業 Flashpoint は、2023年8月の時点で、RansomedVC の活動について説明している。同社が指摘していたのは、EU の GDPR などのデータ保護法を利用して攻撃を正当化し、被害者に支払いを迫るという、斬新な恐喝のアプローチである。その時点において Flashpoint は、このグループの主張が検証されていないことから、慎重な対応が必須だと呼びかけていた。

だいぶ以前のことですが、Sony Pictures Entertainment Inc でハッキングが生じて、大きな騒ぎになったことを思い出しました。Wikipwdia で調べてみたら、2014年11月24日のことでした。まだ、ランサムウェアというものが無かった時代のことで、Guardians of Peace と名乗る集団の犯行だとされ、北朝鮮が関与したと疑われていました。そして、今回のインシデントですが、RansomedVC というハッキング。グループが犯行声明を出しています。おそらく、続報が出てくるだろうと思っています。

You must be logged in to post a comment.