Mozilla fixes Firefox zero-day actively exploited in attacks

2024/10/09 BleepingComputer — Mozilla が公表したのは、現時点で攻撃に悪用されている、Firefox の深刻な use-after-free の脆弱性に対処するための、緊急セキュリティ・アップデートのリリースである。この脆弱性 CVE-2024-9680 は、Animations タイムラインにおける use-after-free に起因するものであり、ESET の研究者 Damien Schaeffer により発見されている。このタイプの欠陥は、解放されたメモリがプログラムにより使用される前に発生し、メモリ領域への悪意のデータの注入とコード実行を、攻撃者に許すものである。

Firefox の Web Animations API の一部である Animations タイムラインは、Web ページ上のアニメーションを制御/同期するメカニズムである。

Mozilla のセキュリティ・アドバイザリには、「攻撃者は、Animations タイムラインにおける use-after-free の脆弱性を悪用して、コンテンツ・プロセスでのコード実行を達成する。この脆弱性が、実際に悪用されているという報告を受けている」と記されている。

この脆弱性は、最新の Firefox (standard) と ESR (Extended Support Releases) に影響を及ぼす。

すでに、以下のバージョンで修正は完了している、ユーザーに推奨されるのは、迅速なアップグレードである:

- Firefox 131.0.2

- Firefox ESR 115.16.1

- Firefox ESR 128.3.1

脆弱性 CVE-2024-9680 に対する悪用の状況が活発であり、また、標的化に関する情報がないため、最新バージョンへのアップグレードが不可欠となる。

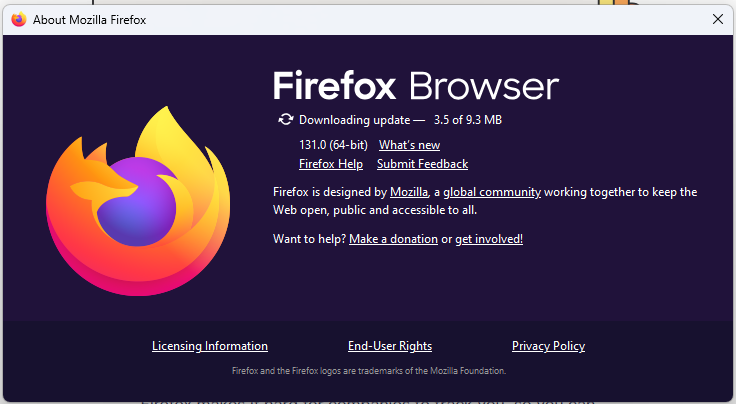

最新バージョンにアップグレードするにためには、Firefox を起動した後に、Settings -> Help -> About Firefox へと移動すると、更新が自動的に開始される。ただし、変更を適用するには、プログラムを再起動する必要がある。

Source: BleepingComputer

この脆弱性/悪用方法/悪用対象の詳細を確認するために、BleepingComputer は Mozilla と ESET の連絡を取っている。詳細情報を入手したら、この投稿を更新する。

2024 年を通して、これまでのところ、Mozilla が修正した Firefox のゼロデイ脆弱性は1回だけである。3月22日に Mozilla は、脆弱性 CVE-2024-29943/CVE-2024-29944 に対処するセキュリティ・アップデートをリリースした。これらは、Pwn2Own Vancouver 2024 ハッキング・コンテスト中に、Manfred Paul により発見され、悪用が実証された深刻な問題である。

文中でも指摘されているように、Firefox のゼロデイ脆弱性は少ないという感じがしますが、今回の CVE-2024-9680 は悪用されてしまったようです。ご利用の方は、アップデートを お急ぎください。2024/09/25 の「Google の Rust プログラミングへの移行:Android のメモリ脆弱性が 68%も減少」では、メモリ・セーフティに関する Google の取り組みが紹介されていました。そして、今回の Firefox の脆弱性も、そのカテゴリに属するものです。よろしければ、Security by Design で検索も、ご利用ください。

You must be logged in to post a comment.