Google Launches DBSC Open Beta in Chrome and Enhances Patch Transparency via Project Zero

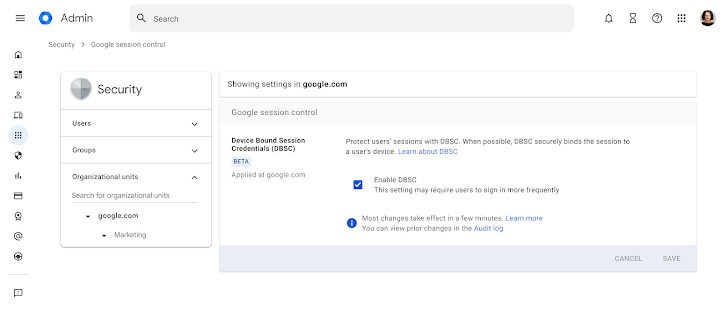

2025/07/30 TheHackerNews — セッション Cookie 窃取攻撃からユーザーを保護するために、Google が公表したのは、DBSC (Device Bound Session Credentials) と呼ばれるセキュリティ機能をオープン・ベータ版として提供することだ。この DBSC は、2024年4月にプロトタイプとして導入されたものであり、盗んだ Cookie を悪用する攻撃者からの、不正アクセスを防止するよう設計されている。つまり、認証セッションをデバイスにバインドすることで、攻撃者の管理下にある別のデバイスからの、被害者のアカウントへのサインインを阻止するものである。

Google Workspace の Senior Director of Product Management である Andy Wen は、「Windows 版 Chrome ブラウザで利用できる DBSC は、セッション Cookie をユーザーが認証したデバイスにバインドし、ログイン後のセキュリティを強化するものだ」と述べている。

DBSC は、認証後のユーザー・アカウントを保護するだけではなく、攻撃者によるセッション Cookie の再利用を著しく困難にし、セッションの整合性を向上させる。

さらに同社が発表したのは、1,100万人を超える Google Workspace ユーザーに対して、Passkeys サポートが一般提供されたことだ。それに加えて、管理者向けのコントロールが拡張されたことで、登録状況の監査や、Passkeeys の物理セキュリティ・キーへの制限などが可能になるという。

それに加えて Google は、OpenID 標準を用いて重要なセキュリティ・シグナルを、ほぼリアルタイムで交換可能にするために、一部のユーザーを対象として “SSF (shared signals framework” レシーバーのクローズド・ベータ版を展開する予定とのことだ。

Andy Wen は、「このフレームワークは、送信者から受信者に対して、重要なイベントを迅速に通知するための堅牢なシステムとして機能し、セキュリティ脅威への協調的な対応を促進する」と述べている。

Google は、「シグナル共有が強化するものには、脅威の検知と対応に加えて、デバイス/ユーザー情報などの各種プロパティの共有もあるため、全体的なセキュリティ体制と協調的な防御メカニズムを、さらに強化できる」と述べている。

Google Project Zero、報告の透明性を発表

その一方で、ゼロデイ脆弱性の発見を任務とする Google 社内のセキュリティ・チームである Project Zero は、いわゆる “アップストリーム・パッチ・ギャップ” に対処するための、新たな試験的ポリシー “報告の透明性” を発表している。それは、Google における前述の動向と並行して進行している。

この “パッチ・ギャップ” とは、脆弱性の修正がリリースされてから、ユーザーが適切なアップデートをインストールするまでの期間を指す。その一方で、”アップストリーム・パッチ・ギャップ” とは、アップストリームのベンダーが修正プログラムを提供した後に、ダウンストリームの顧客がパッチを適用し、エンドユーザーに提供するまでの期間を意味する。

このアップストリーム・パッチ・ギャップを解消するために、Google は新たな手順を導入すると発表した。具体的には、脆弱性の発見を関連ベンダーに報告してから1週間以内に、その情報を公開するというものである。

公開される情報には、報告先のベンダー/OSS プロジェクト名および、影響を受ける製品/報告日/90 日間の開示期限の終了日が含まれる見込みである。現在までにリストされている問題には、Microsoft Windows のバグが2件/Dolby Unified Decoder の欠陥が1件/Google BigWave の問題が3件含まれているという。

Project Zero の Tim Willis は「このトライアルの主な目的は、透明性を高めることにより、アップストリームのパッチ・ギャップを縮小することにある。上流で脆弱性が報告されたという、早期のシグナルを提供することで、下流の依存関係にある企業に対して、適切な情報を提供できるようになる。我々が対象とする、いくつかの問題に関しては、下流の依存関係にある企業が、ユーザーに影響を及ぼす可能性のある問題を、監視するための追加情報源を得ることになる」とも述べている。

さらに Google は、この原則を、Big Sleep に適用する予定だと明言している。Big Sleep とは、DeepMind と Google Project Zero による共同研究の一環として、昨年にリリースされた人工知能 (AI) エージェントのことであり、脆弱性の発見を強化するものである。

また同社は、90日間の開示期限内において、技術的詳細や PoC などを、一切公開しないことを強調している。その理由は、悪意の行為者を実質的に支援する可能性を、完全に排除することにある。

この最新のアプローチにより Google Project Zero は、エンドユーザーが依存するデバイス/システム/サービスに対してパッチをタイムリーに提供し、セキュリティ・エコシステム全体の強化を目指していると述べている。

Google が導入する DBSC (Device Bound Session Credentials) という新しい仕組みが、セッション Cookie をデバイスに結びつけることで、盗まれた Cookie が別のデバイス上で使えなくなるようです。Cookie 自体が暗号化されていても、盗まれて再利用されると意味がなくなるため、このような、再利用を防ぐための発想がカギとなります。大きな期待が寄せられるはずです。よろしければ、Passkeys で検索も、ご参照ください。

You must be logged in to post a comment.