Over 85% of Attacks Hide in Encrypted Channels

2022/12/15 InfoSecurity — Zscaler の最新レポートによると、これまでの1年間におけるサイバー攻撃の大部分は、セキュリティ・チームによる検出を回避するために TLS/SSL 暗号化を使用しているという。セキュリティ・ベンダーである Zscaler は、2021年10月〜2022年9月においてブロックされた 240億件の脅威を分析し、その結果を 2022 State of Encrypted Attacks Report として提供している。

このレポートによると、サイバー攻撃の 85% 以上が、セキュリティ・ツールによる検出を回避するために HTTPS ベースで行われるようになり、その比率は前年と比べて 20% 増となった。

従来からのファイアウォールは、パケット・フィルタリングとステートフル・インスペクションをサポートしているが、それを拡張していくには大量のリソースが必要になるため、多くの暗号化された脅威はチェックされていないと、Zscaler は主張している。

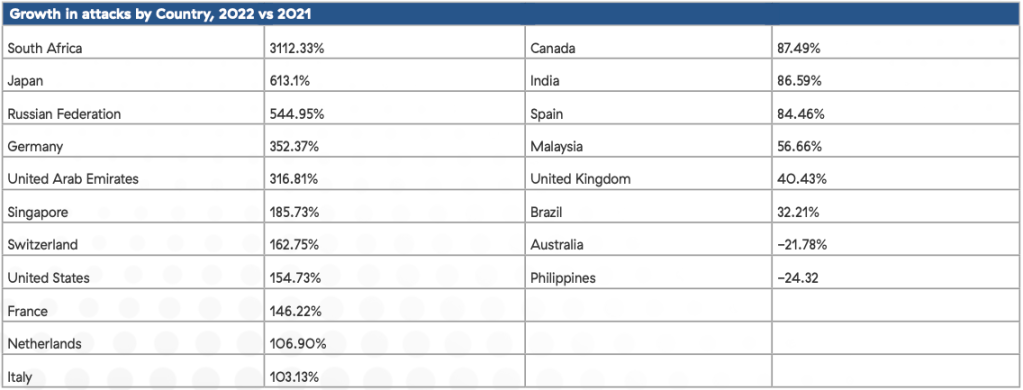

そのため、特定のセクターにおいては、大きな影響が生じている。たとえば、この期間における製造業では、攻撃が 239% も増加し、教育も 132% 増となっているようだ。また、これまでの1年間で、暗号化を伴う攻撃が増加した国別のデータとして、このレポートは 米国 155%/インド 87%/日本 613% を指摘している。

その一方で、HTTPS ベースの攻撃が標的とした国々の Top-5 は、米国/インド/英国/オーストラリアに続いて南アフリカがランクインした。これらの攻撃の大部分 (90%) は、悪意のスクリプトとペイロードによるものであり、ランサムウェア攻撃にいたるものも含まれる。なお、政府機関や小売業界では、暗号化された攻撃の数が、それぞれ 40%/63% ほど減少している。

Zscaler の CISO and VP of Security Research and Operations である Deepen Desai は、「組織がサイバー防御を成熟させるにつれて、攻撃の手口も巧妙になり、その中でも回避的な戦術が目立っている。潜在的な脅威は、技術的な障壁を劇的に減らす As-a-Service モデルにより強化され、また、暗号化されたトラフィックの中に潜み続けている。これらの攻撃を効果的に軽減するためには、すべてのインターネット接続トラフィックを一貫して検査できる、クラウド・ネイティブなゼロトラスト・アーキテクチャの採用が重要となる」と述べている。

ファイアウォールによる境界防御は、COVID-19 パンデミックによるリモートワークで限界を迎えたと言われていますが、暗号化されたチャネルを介した攻撃という問題もあるのですね。そして、暗号化された脅威をチェックするには、大量のリソースが必要になります。また、ファイアウォールやミドルボックスが侵害されると、反射型サービス拒否 (DoS) 攻撃を行う強力な武器にもなってしまいます。Zscaler の State of Encrypted Attacks 2022 も、よろしければ、ご参照ください。

You must be logged in to post a comment.