Takedown of GitHub Repositories Disrupts RedLine Malware Operations

2023/04/18 SecurityWeek — 2020年の初頭からは活動していたと思われる、コモディティ・マルウェアの一種である RedLine stealer は、.NET で書かれており、幅広いデータ流出能力を搭載している。このマルウェアがターゲットにするのは、システム情報および、クッキーなどのブラウザ・データ、各種アプリ/サービスのログイン認証情報、クレジットカード情報、暗号ウォレットなどである。

RedLine は、Stealer-as-a-Service のビジネス・モデルとして提供されており、昨年に情報スティーラーを配布していた、ロシア語圏の 34 グループのうち 23 グループに提供されていたことが確認されている。各グループには、平均で 200人のメンバーがいたとされる。

RedLine は、アンダーグラウンド・フォーラムや Telegram チャンネルで販売されている。そのアフィリエイトたちは、Command and Control (C2) サーバとして機能するオールインワンのコントロール・パネルへのアクセス権を購入し、新しいサンプルを生成し、盗み出した情報の管理を行っていた。

最近では、PureCrypter ダウンローダーや、偽の Adobe Acrobat Sign 署名要求、悪意のある Microsoft OneNote 文書を通じて、情報スティーラーを配布する脅威アクターたちが確認されている。

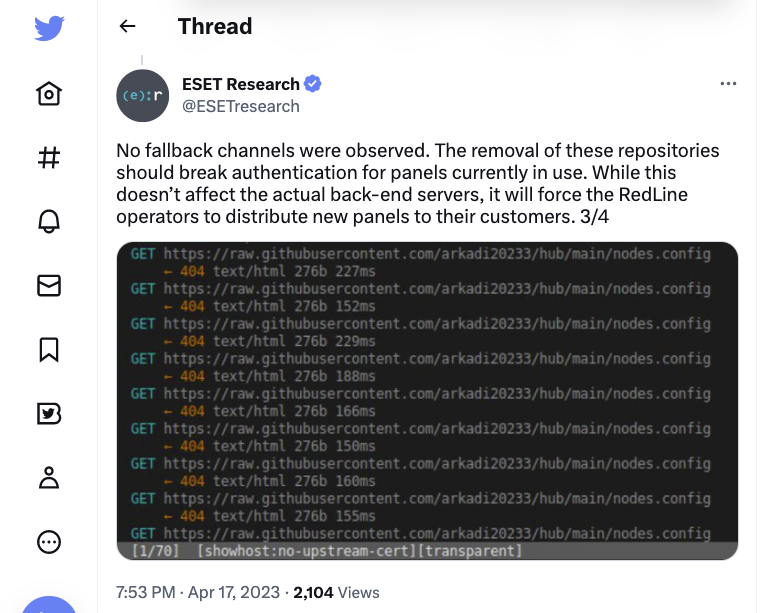

ESET は、SaaS プラットフォーム・プロバイダーの Flare と共同で、RedLine のコントロール・パネルが、GitHub のリポジトリをデッド・ドロップ・リゾルバとして使用していることを発見した。

セキュリティ研究者たちは、このようなリポジトリ4つを特定し、Microsoft が所有するコード・コラボレーション・プラットフォームに警告を発した。そして GitHub により、これらのリポジトリが停止され、RedLine 情報スティーラーのオペレーションを中断させた。

ESET は、「フォール・バック・チャネルは観察されなかった。これらのリポジトリの削除により、現時点で使用されているパネルの認証が解除されるはずだ。それが、実際のバックエンド・サーバに影響を及ぼすことはないが、RedLine の運営者は顧客に新しいパネルを配布することを余儀なくされるだろう」と述べていり。

Stealer-as-a-Service は、Ransomware-as-a-Service や Victims-as-a-Service と並んで、2023年に流行しそうな Crime-as-a-Service の Top-3 カテゴリに入るだろう。

RedLine ですが、2023/04/12 の「Facebook 上の ChatGPT/Google Bard の偽広告:RedLine スティラーを配布している」では、Malware-as-a-Service (MaaS) プラットフォームであり、Web ブラウザを標的にして、認証情報や支払いカードの詳細などのユーザー情報を収集すると、説明されていました。このところ、Adobe を悪用したマルウェア展開を行うなど、その動きを活性化しているように思えます。

2023/03/16:Adobe を悪用:Redline マルウェア配布

2022/09/15:YouTube ユーザーが標的:RedLine

2021/12/30:Have I Been Pwned に 44万件を追加:RedLine

2021/12/05:悪意の Excel XLL アドインが RedLine をプッシュ

You must be logged in to post a comment.