CISA: New Submarine malware found on hacked Barracuda ESG appliances

2023/07/28 BleepingComputer — Barracuda ESG (Email Security Gateway) アプライアンスの、すでにパッチが適用されているゼロデイバグを悪用する、Submarine と呼ばれる新しいマルウェアが、連邦政府機関のネットワーク上にバックドアに仕掛けていると、CISA が警告している。2023年5月に検出された一連のデータ盗難攻撃で、親中国派と見られるハッカー・グループ UNC4841 が、バックドアを展開していたことが確認された。そして、同グループは、遅くとも 2022年10月から活動していたとされる。

Barracuda が明らかにしたのは、リモート・コマンド・インジェクションのゼロデイ脆弱性 CVE-2023-2868 を悪用する攻撃者が、Saltwater/SeaSpy と呼ばれる未知のマルウェアと、SeaSide と呼ばれる悪意のツールを投下し、リモート・アクセスを可能にするリバース・シェルを、容易に確立できる状況についてである。

6月に Barracuda は、影響を受けた全ての顧客に対して、デバイスを無償で交換するという、これまでにないアプローチを取った。

侵害された全ての ESG アプライアンスが、単に新しいファームウェアで再イメージングするのではなく、早急な交換が必要であるという警告を発した後に、この決定がくだされた。

その時に Mandiant の Incident Response Manager である John Palmisano は、このマルウェアの完全な除去を保証することができないため、慎重を期してこの方法を推奨したと、BleepingComputer に対して語っていた。

ハッキングされた ESG アプライアンスに未知のバックドアが発見された

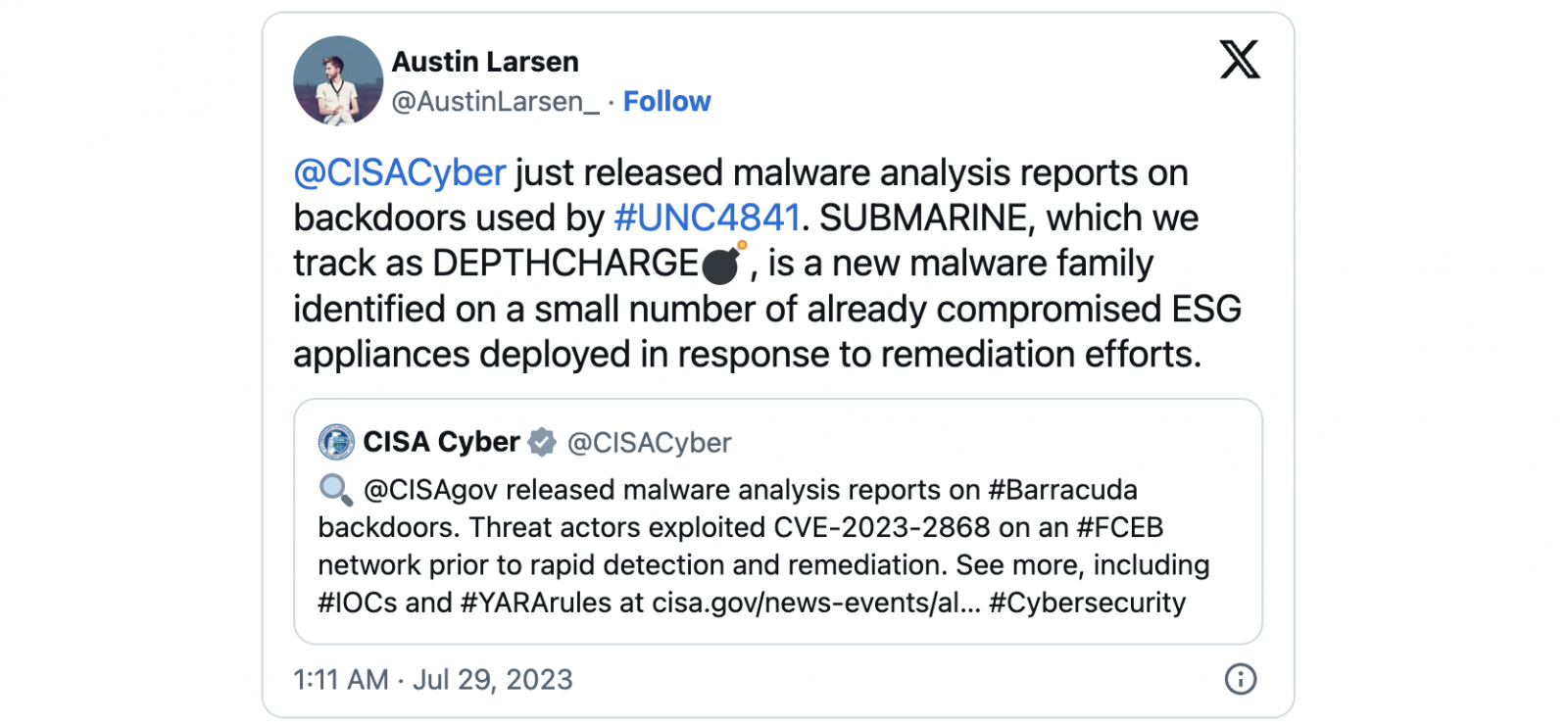

7月28日に CISA は、Mandiant により DepthCharge として追跡され、Submarine とも呼ばれる新種のマルウェアが、侵害されたアプライアンスで発見されたことを明らかにした。

この日に CISA が発表したマルウェア解析レポートには、「Submarine は、ESG アプライアンス上の SQL データベース内に存在する、新しい永続的バックドアである。Submarine は複数のアーティファクトから構成され、多段階のプロセスにより、root 権限での実行/永続化/C&C/クリーンアップなどを可能にする。CISA が被害者から入手したのは、Submarine 関連のファイルであり、そこにはMIME (Multipurpose Internet Mail Extensions) 添付ファイルも含まれるという。これらのファイルには、侵害された SQL データベースの内容が含まれており、その中には機密情報も含まれていた」と詳述されている。

この新たな攻撃を受けて、Barracuda は影響を受けた顧客にガイダンスを提供し、攻撃者がネットワーク内の他のデバイスに侵入していないことを確認するために、環境を徹底的に確認するよう勧告している。つまり、「このマルウェアは横移動することで、深刻な脅威をもたらす」とする、CISA の警告と一致している。

Submarine マルウェアや Barracuda ESG 攻撃に関連する、不審な活動を発見した場合は、CISA の24時間365日オペレーションセンター (Report@cisa.gov) に連絡してほしい。

Barracuda は、同社のサービスおよび製品は、Samsung/Delta Airlines/Kraft Heinz/Mitsubishi などの有名企業を含む、世界中の20万以上の組織で使用されていると述べている。

Barracuda が無償で交換したデバイスですが、新たなバックドア Submarine が発見されらとのことです。前回のバックドアは、親中国派と見られるハッカー・グループ UNC4841 が展開していたとされますが、今回のものについては、まだ帰属は不明のようです。また、Barracuda に関しては、2023/07/07 に「Barracuda Email Gateway Defense に問題:アカウントにサインインできない」という記事がポストされていました。

You must be logged in to post a comment.