25 Vulnerabilities in Cloud Password Managers Allow Unauthorized Access and Modifications

2026/02/17 CyberSecurityNews — 主要なクラウド型パスワード・マネージャ 3 製品、Bitwarden/LastPass/Dashlane に存在する 25 件の深刻な脆弱性が、ETH Zurich の研究者たちにより発見された。これらの欠陥を突く悪意のサーバは、”zero-knowledge encryption” という主張を回避できる。そして、ユーザーが保存しているパスワード/ヴォールト・データへの不正アクセス/改竄/奪取などを可能にする。

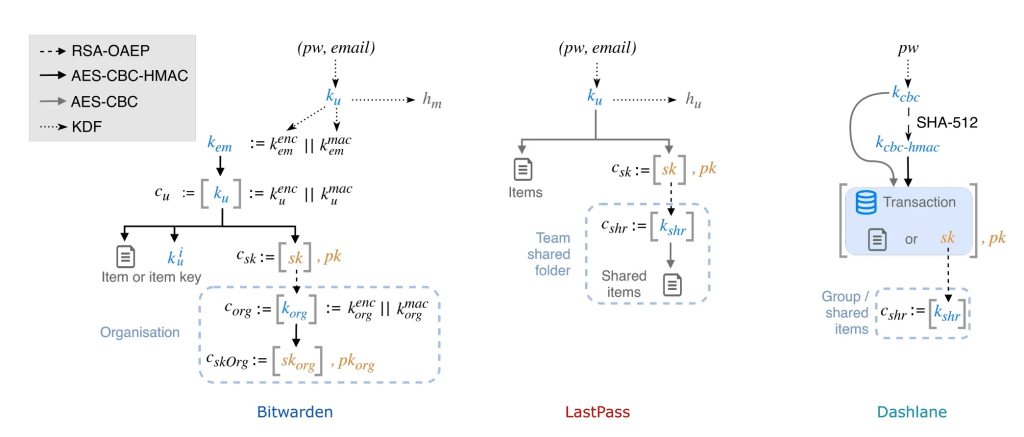

Bitwarden/LastPass/Dashlane は合計で 6,000 万人超のユーザーを抱え、大きな市場シェアを持つ。今回の分析は、サーバがプロトコルから任意に逸脱するという、完全な悪意のサーバ脅威モデルの下で、クライアント・サーバ間の相互作用を確認するものである。

それぞれのベンダーは、”zero-knowledge encryption” を宣伝している。それが意味するのは、サーバが侵害されても平文ヴォールト (vault) へのアクセスが不可能なことだ。しかし研究者たちが実証したのは、機密性および完全性の保護で繰り返される失敗であった。

これらの 25 件の攻撃は、4 つのカテゴリである、キー・エスクロー欠陥/アイテム・レベルのヴォールト暗号化の欠陥/共有機能/後方互換性問題に分類される。

キー・エスクロー欠陥:この欠陥を突く攻撃は、アカウント回復および SSO ログイン機構を標的とする。未認証鍵を利用して、完全なヴォールト侵害を可能にする。Bitwarden の BW01–BW03 は、組織参加やダイアログ操作時の鍵置換により、悪意の自動登録/鍵ローテーション/鍵の置換を可能にする。LastPass の LP01 も同様に、パスワード・リセット機構の欠陥を悪用できた。

アイテム・レベル暗号化の欠陥:個別アイテム暗号化の不備は、完全性違反/メタデータ漏洩/フィールド入れ替え/KDF ダウングレードを引き起こす。Bitwarden の BW04–BW07 は、未保護メタデータの露出/フィールド入れ替え/アイコン復号/反復回数削減による総当たり攻撃を容易にする。LastPass の LP02–LP06 および Dashlane の DL01 は、AES-CBC およびバインディング欠如により、可変ヴォールトおよびリプレイ攻撃を可能にする。

共有機能悪用:未認証の公開鍵により、組織/共有ヴォールトが侵害される。Bitwarden の BW08–BW09 は、組織へのユーザー注入または上書きを可能にする。LastPass の LP07 および Dashlane の DL02 は、参加時に共有鍵を上書きする。影響はチーム全体のアクセスへ拡大する。

後方互換性問題:レガシー・コードのサポートは、CBC など安全でないモードへのダウングレードを引き起こす。Bitwarden の BW10–BW12 は、保護無効化および鍵上書きを可能にする。Dashlane の DL03–DL06 は、同期後のインジェクション/KDF 削除/Lucky 64 を可能にする。Dashlane はエクステンション 6.2544.1 で修正している。

Bitwarden では 12 件の攻撃が確認された。BW01 では未認証の組織公開鍵により鍵置換が可能となり、任意のグループ参加時に完全なヴォールト侵害が発生する。

LastPass は 7 件の問題を抱えている。たとえば LP05 は、AES-CBC における暗号文の完全性欠如により、可変ヴォールトとフィールドの入れ替えを可能にする。

Dashlane は 6 件の脆弱性を有する。DL01 はトランザクション間で共有鍵を使用することでリプレイ攻撃を可能にし、ヴォールトの完全性を侵害する。

開示および対策

| Attack Ref | Product | Cause | Impact | Client Interaction |

|---|---|---|---|---|

| BW01 | Bitwarden | Lack of Key Auth, Key Substitution | Full vault compromise | 1 join |

| BW02 | Bitwarden | Key Substitution | Full vault compromise | 1 rotation |

| BW03 | Bitwarden | Lack of Key Auth, Key Substitution | Full vault compromise | 1 dialog |

| LP01 | LastPass | Lack of Key Auth | Full vault compromise | 1 login |

| BW04 | Bitwarden | Lack of Auth Enc | Read/modify metadata | – |

| BW05 | Bitwarden | Lack of Key Sep | Field/item swapping | – |

| BW06 | Bitwarden | Lack of Key Sep | Loss of confidentiality | 1 open |

| BW07 | Bitwarden | Lack of Auth Enc | No brute-force protection | 1 login |

| LP02 | LastPass | Lack of Auth Enc | Field/item swapping | – |

| LP03 | LastPass | Lack of Key Sep | Loss of confidentiality | 1 open |

| LP04 | LastPass | Lack of Auth Enc | No brute-force protection | 1 login |

| LP05 | LastPass | Lack of Auth Enc | Loss of vault integrity | – |

| DL01 | Dashlane | Lack of Key Sep | Loss of vault integrity | – |

| BW08 | Bitwarden | Lack of Key Auth | Add users to orgs | 1 sync |

| BW09 | Bitwarden | Lack of Key Auth, Key Substitution | Org compromise | 1 join |

| LP07 | LastPass | Lack of Key Auth | Shared vault compromise | 1 join |

| DL02 | Dashlane | Lack of Key Auth | Shared vault compromise | 1 join |

| BW10 | Bitwarden | Lack of Auth Enc | Downgrade key hierarchy | – |

| BW11 | Bitwarden | CBC Support | Loss of confidentiality | 2 logins |

| BW12 | Bitwarden | CBC Support | Full vault compromise | 2 logins |

| DL03 | Dashlane | CBC Support | Loss of vault integrity | 104 syncs |

| DL04 | Dashlane | CBC Support | No brute-force protection | 104 syncs |

| DL05 | Dashlane | CBC Support | Loss of confidentiality | 105 syncs |

| DL06 | Dashlane | CBC Support | No brute-force protection | 104 syncs |

| LP06 | LastPass | Lack of Auth Enc | Read/modify metadata | – |

多くの攻撃は、1 回のログインや同期といった最小限の操作で成立する。未認証公開鍵/鍵分離欠如/旧 AES-CBC サポートが悪用された。

たとえば、アイコン URL 復号漏洩 (BW06/LP03) は、クライアント・リクエストを通じてパスワードを暴露する。KDF 反復回数ダウングレード (BW07/LP04) は、総当たり攻撃を最大で 300,000 倍も高速化する。

研究者らは責任ある開示を行った。Bitwarden へは 2025年1月27日、LastPass へは 2025年6月4日、Dashlane へは 2025年8月29日に通知し、90 日間の修正期間を設けた。Bitwarden は,最低 KDF 反復回数の導入や CBC 削除など修正を進めた。LastPass は LP03 を修正した。Dashlane は一部の CBC 問題を軽減した。

推奨されるのは、認証付き暗号化 (AE)/完全な鍵分離 (KS)/公開鍵認証 (PKA)/暗号文署名 (SC) などである。

ユーザーにとって必要なことは、クライアントのアップデートである。そして利用可能な場合には、アイテム単位での鍵を有効化すべきである。さらにベンダー・パッチを監視すべきである。

この研究がパスワード・マネージャに対して求めるのは、E2EE クラウド・ストレージと同様の正式なセキュリティ・モデルの確立である。セルフ・ホスティング環境も、サーバが侵害されてしまえば脆弱である。

今回、明らかになった 25 件の問題は、Bitwarden/LastPass/Dashlane が掲げる “zero-knowledge encryption” の前提が、悪意のサーバ脅威モデルにより崩される点にあります。原因は、未認証公開鍵の受け入れ/鍵分離の欠如/認証付き暗号化の不備/旧 AES-CBC 互換の維持といった、設計上の弱点の複合にあります。その結果、1 回のログインや同期だけでヴォールトの侵害/改竄や、KDF 反復回数のダウングレードによる総当たり高速化が成立しました。問題の本質は、サーバを信頼しない前提での鍵管理と、完全性検証が徹底されていなかった点にあります。よろしければ、カテゴリー AuthN AuthZ を、ご参照ください。

You must be logged in to post a comment.