Microsoft fixes new PetitPotam Windows NTLM Relay attack vector

2022/05/14 BleepingComputer — Windows NTLM Relay Attack に関連する先日のセキュリティ更新プログラムは、これまで未修正であった PetitPotam 攻撃ベクターに対するものだと確認されている。May 2022 Patch Tuesday において Microsoft は、Windows LSA Spoofing Vulnerability とラベル付けした脆弱性 CVE-2022-26925 に対して、つまり、積極的に悪用される NTLM Relay Attack に対して、セキュリティ更新プログラムをリリースした。

Microsoft は、「未認証の攻撃者は、LSARPC インターフェースのメソッドを呼び出し、NTLM を解する攻撃者に対して、メイン・コントローラーに 認証するよう強制できる。このセキュリティ更新は、LSARPC で匿名接続の試行を検出し、それを無効にするものだ。この NTLM リレー攻撃により脅威者は、ドメイン・コントローラーを含むデバイスであっても、彼らがコントロールする悪意のサーバーに対して認証するよう強制できる。このようなデバイスが認証されると、悪意のサーバーは対象デバイスになりすまし、すべての権限を取得できる。これらの攻撃は、脅威者によるドメインの完全制御を可能にするため、きわめて深刻な問題となる」と述べている。

Microsoft は、このバグについて、あまり多くの詳細情報を共有していないが、今回の修正は EFS API OpenEncryptedFileRaw (A/W) 関数に影響すると述べているため、PetitPotam 攻撃の未パッチ・ベクターに対するものという可能性が示唆される。

Petitotam の一部であることが確認されたもの

2022年7月に、フランスのセキュリティ研究者である GILLES Lionel が発見した、脆弱性 CVE-2021-36942 として追跡されている NTLMリレー攻撃 (別名:Topotam) は、PetitPotam の一部であることが確認されている。

PetitPotam 攻撃とは、未認証のユーザーが MS-EFSRPC API の EfsRpcOpenFileRaw 関数を悪用し、攻撃者が管理するサーバーへの NTLM認証を、対象デバイスに実行させるものである。この攻撃のデモは、以下で確認できる。

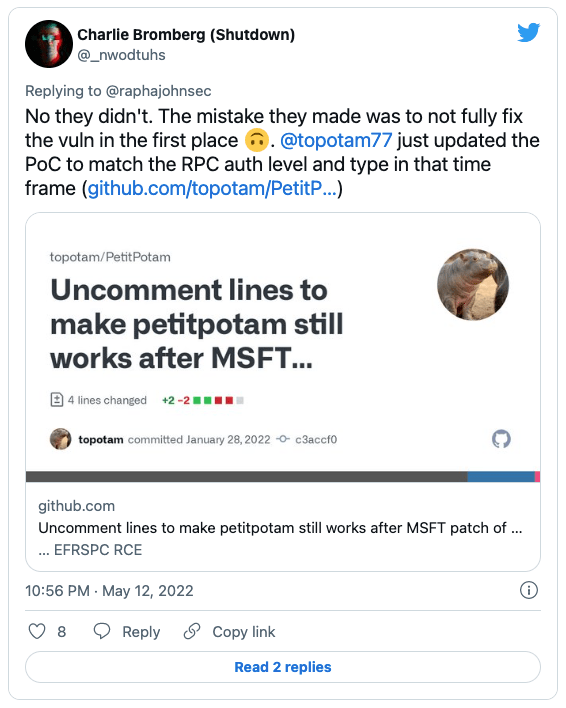

2021年8月に、Microsoft は PetitPotamの脆弱性の一部を修正したが、このバグを悪用を攻撃者に許してしまう、未パッチのベクターが残っていた。今月にパッチが適用された NTLM Relay の攻撃ベクターの、PetitPotam との関連性の海を確認するために Microsoft に問い合わせたところ、その質問には答えられないとの返信があった。

Microsoft の広報担当者は、「5月にセキュリティ・アップデートがリリースされた。このアップデートを適用した顧客および、自動アップデートを有効にしている顧客は保護される。私たちは、製品のセキュリティを継続的に改善しており、顧客が確実に保護されるよう、自動更新をオンにすることを推奨している」と述べている。

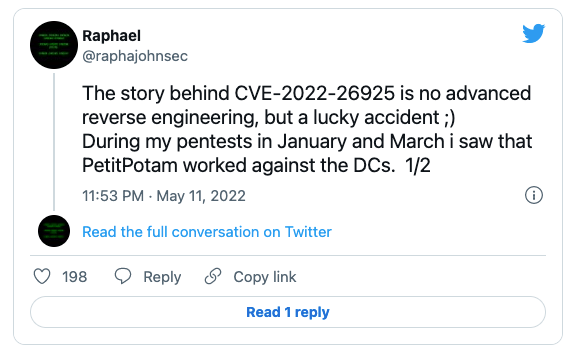

しかし、その後に BleepingComputer は、先日に修正された NTLM リレー攻撃のバグが、実際には、PetitPotam 攻撃における未パッチ攻撃ベクターを修正するものだと確認した。Microsoft が、新しい NTLM Relay の脆弱性を発見したとする Raphael John は、この1月と3月にペンテストを実施した際に、PetitPotam が生き残っていることを発見したと述べている。

しかし、その件について Raphael John が Microsoft に情報を開示したところ、同社は PetitPotam に割り当てられたオリジナルの CVE ではなく、その修正のために新しい CVE を割り当てたと述べている。

Raphael John は BleepingComputer との会話において、「私は報告書の中で、これは PetitPotam だけを示し、新たに発見/変更されたものはないことを明確にした。PetitPotam が、Microsoft の修正後も生き続けたのは、2021年8月のセキュリティ・アップデートでも Topotam バイパスが止まらず、2022年1月に自分のツールに追加したためだ」と述べている。

GILLES Lionel は BleepingComputer に対して、「新しいセキュリティ・アップデートにより、PetitPotam の EfsRpcOpenFileRaw ベクターは修正されたが、他の EFS ベクターは依然として存在し、攻撃が可能であることを確認している。別の攻撃ベクターとしての PetitPotam の全ての機能は、efsopenfileraw を除いてまだ生きている」と述べている。

今後、新たな PetitPotam ベクターや、他の NTML リレー攻撃が発見されるだろう。したがって Microsoft は、Windows ドメイン管理者に対して、同社のサポート文書「Mitigating NTLM Relay Attacks on Active Directory Certificate Services (AD CS)」に概説されている緩和策を熟知しておくよう、強く推奨している。

May 2022 Patch Tuesday でパッチが提供された、Windows NTLM Relay Attack 脆弱性 CVE-2022-26925 は、脆弱性 PetitPotam CVE-2021-36942 として追跡されているものだという主張があり、混乱しているようです。さらに、この CVE-2022-26925 ですが、一度は CISA 悪用脆弱性リストに追加されたのですが、Windows Server ドメイン・コントローラーに適用すると問題が生じるということで、そのリストから外されたようです。なお、PetitPotam に関しては、2021年8月の「LockFile ランサムウェアは PetitPotam 攻撃で Windows ドメインを乗っ取る」と、2022年5月10日の「Microsoft Windows における NTLM ゼロデイ脆弱性が FIX:ドメインを乗っ取りの可能性」を、ご参照ください。

You must be logged in to post a comment.