Bumblebee malware adds post-exploitation tool for stealthy infections

2022/09/08 BleepingComputer — 新たに発見されたマルウェア・ローダー Bumblebee は、PowerSploit フレームワークを用いて、DLL ペイロードをメモリにステルス的に注入するものであり、野放し状態で感染を広げている。Bumblebee は4月に発見され、BazarLoader や TrickBot の背後にいると推測される、Conti シンジケートが組織するフィッシング・キャンペーンに関与している。

Bumblebee は進化したローダーであり、高度なアンチウィルス解析およびアンチ検出機能を備えている。したがって、従来からの BazarLoader などのローダーに代わって、最初の侵害攻撃で使用され、その後にランサムウェアの展開などが続くと想定されていた。

その後に、Bumblebee の配布率は極めて高いレベルに達したが、この新しいローダーが。この分野で支配的な地位を占めることはなかった。Cyble のレポートは脅威研究者である Max Malyutin の発見をベースにしたのもだが、Bumblebee の作者は新しい実行フローを用いて、スパム活動の夏休みからカムバックを狙っているとのことだ。

メモリからの実行

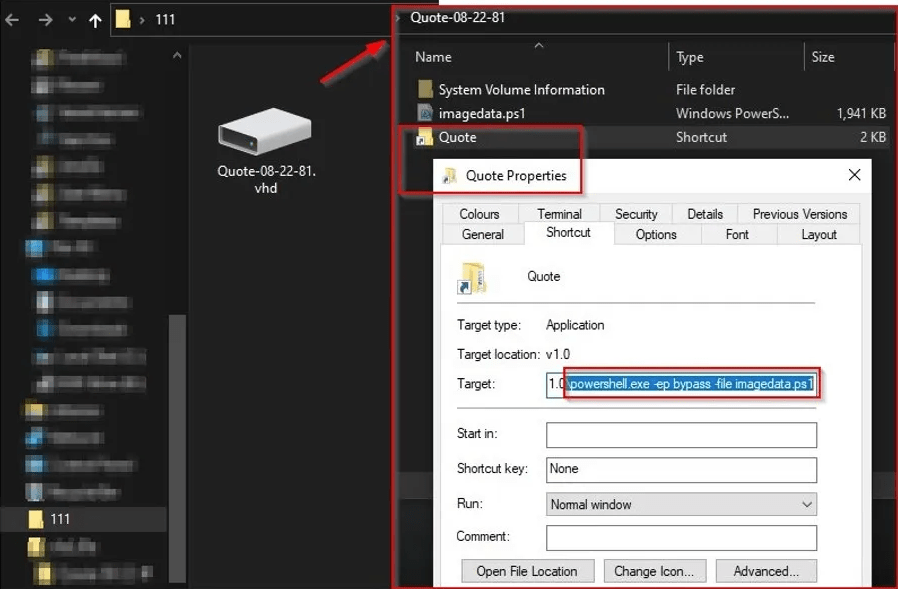

以前の Bumblebee は、LNK (ペイロード実行用) と DLL ファイル (ペイロード) を含む、パスワードで保護された zip 形式の ISO ファイルを、電子メールを介して被害者に配布していた。今回の新たな攻撃では、Bumblebee は ISO を VHD (仮想ハードディスク) ファイルに置き換え、このファイルにも LNK のショートカット・ファイルを取り込んでいる。

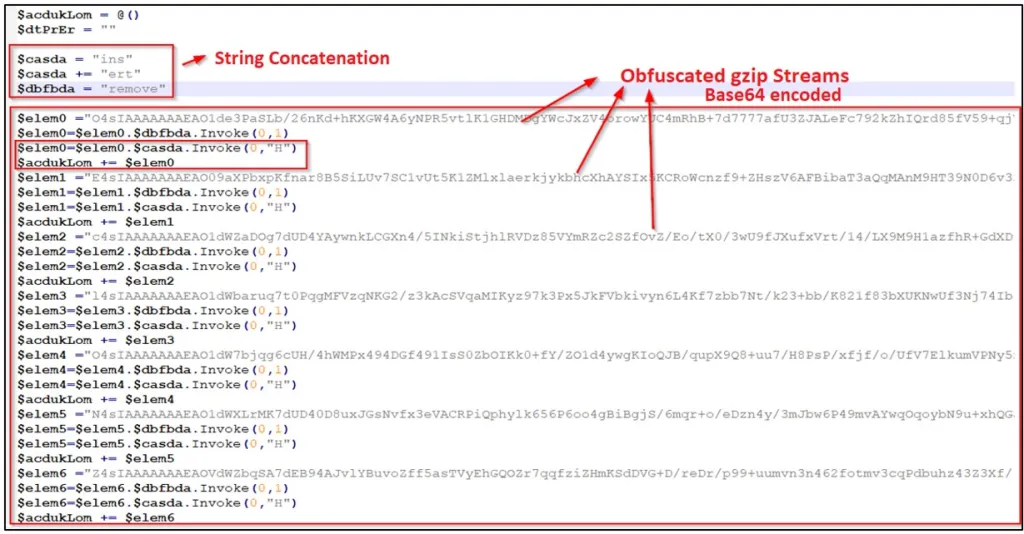

LNK は Bumblebee (DLL) をダイレクトに実行するのではなく、PowerShell ウィンドウを起動し、ShowWindow コマンドを悪用してユーザーから隠す、imagedata.ps1 を実行するようになった。この SP1 スクリプトは、PowerShell ローダーのセカンド・ステージをロードする際に、AV の検出を回避するために Base64 と文字列連結を用いて難読化を行っている。

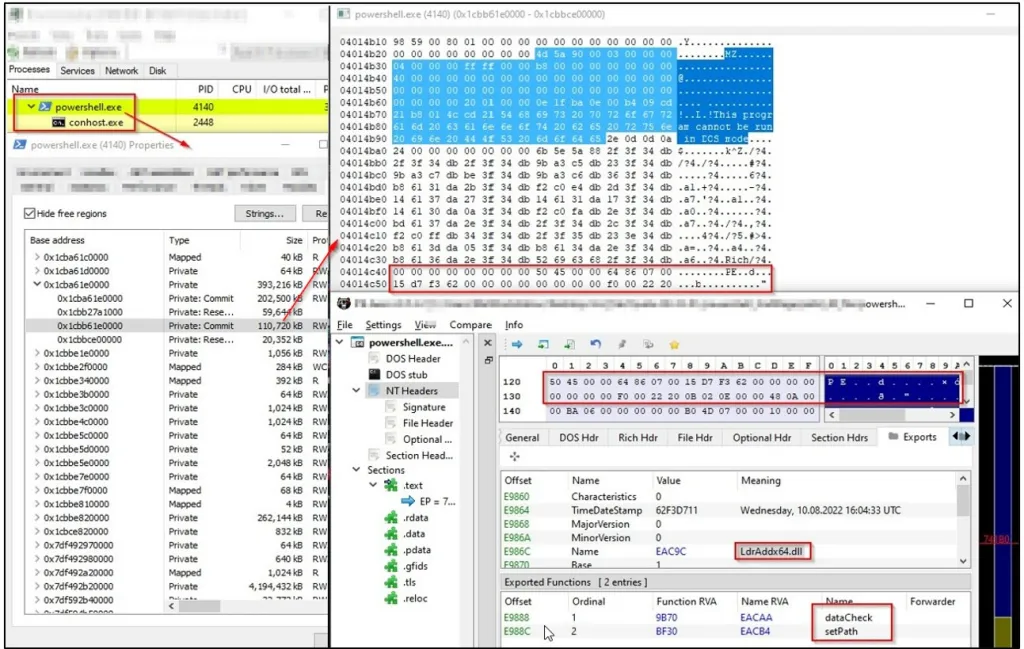

このセカンド・ステージは、ファースト・ステージと同じ難読化が施されており、リフレクティブ・インジェクションを用いて 64 bit マルウェア (LdrAddx64.dll) を PowerShell プロセスのメモリにロードするための、PowerSploit モジュールを取り込んでいる。

Cyble はレポートで、「PowerSploit は、オープンソースのポスト・エクスプロイト・フレームワークであり、このマルウェアは Invoke-ReflectivePEInjection メソッドを用いて、DLL を PowerShell プロセスにリフレクティブにロードする。このメソッドは、埋め込まれたファイルを検証し、実行システム上でファイルが適切にロードされるよう、複数のチェックを実行する」と解説している。

この新しいロード・フローでは、Bumblebee はメモリからロードされ、ホストのディスクに触れることがないため、アンチウイルス・ツールによる検出/停止される可能性を最小化できる。

ステルス性を高めた Bumblebee は、さらに強力な初期アクセスの脅威となり、また、ペイロードを展開する方法を探している、ランサムウェアやマルウェアのオペレーターにとって魅力的なものとなる。

マルウェアの進化が止まりません。このところの、気になったものとしては、8月18日の「Winnti ハッキング・グループの戦略:Cobalt Strike を 154 分割して検出を回避」や、8月25日の「Sliver Tookit という最新/最強の攻撃ツール:Cobalt Strike は過去の遺物に?」などがあります。後者の Sliver Tookit の方には、「最近の Conti シンジケートに関連付けられる攻撃 において、 BazarLoader の代替として Bumblebee (Coldtrain) マルウェア・ローダーが使用され、Sliver が展開されていると、Microsoft は指摘している」という記載もありました。よろしければ、ご参照ください。

You must be logged in to post a comment.