BitRAT malware campaign uses stolen bank data for phishing

2023/01/03 BleepingComputer — クラウド・セキュリティ企業の Qualys によると、最近のマルウェア・キャンペーンにおける脅威アクターたちは、リモート・アクセス型トロイの木馬 BitRAT に感染させるために、コロンビアの銀行から窃取した顧客情報を、フィッシング・メールのルアーに用いているという。さらに同社は、アクティブなフィッシング攻撃における BitRAT ルアーを調査していたところ、コロンビアの非公開の銀行インフラが、攻撃者により乗っ取られていたことを発見した。

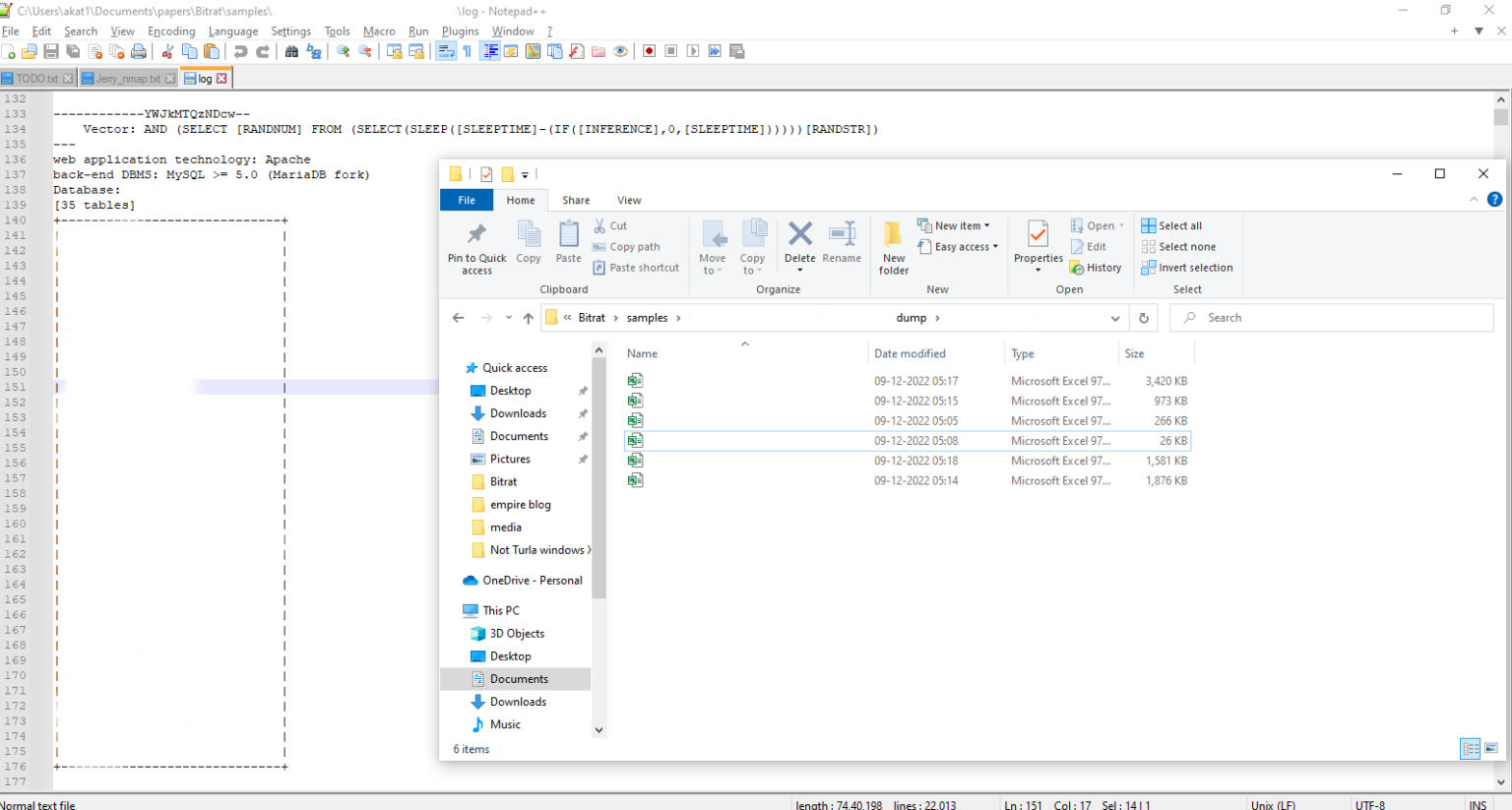

さらに Qualys は、このキャンペーンの調査中に、攻撃者が sqlmap ツールを用いて SQL インジェクションの脆弱性をスキャンしていたことを示すログや、顧客データへの不正アクセスしていた証拠なども発見した。

侵入されたサーバから盗まれた機密性の高い顧客データには、名前/電話番号/Eメールアドレス/住所/コロンビア国民 ID/支払い記録/給与情報などの、合計で 418,777件のレコードが盗まれていたという。

Qualys は、「ルアー自体に銀行の機密データが含まれ、正規のものを装っていた。つまり、顧客のデータに攻撃者がアクセスしていたことが示唆される。同行のインフラを深く掘り下げる一方で、実際のデータベース・ダンプとともに、潜在的な SQLi 障害を見つけるためのツールであり、sqlmap の使用を示すログを確認した」と述べている。

現時点において、コロンビアの銀行のサーバから盗まれた情報は、Qualys が監視しているダークウェブやクリアウェブなどでは見つかっていないとのことだ。

このマルウェアは、被害者のコンピュータへ向けて、悪意の Excel ファイルを介して配信され、添付ファイルにバンドルされ高度に難読化された、マクロ内にエンコードされている INF ファイルをドロップして実行する。

最終的な BitRAT ペイロードは、侵害したデバイス上で WinHTTP ライブラリを用いて GitHub リポジトリからダウンロードされ、WinExec 関数の助けを借りて実行される。攻撃の最終段階で BitRAT マルウェアは、そのローダーを Windows のスタートアップ・フォルダに移動して持続性を獲得し、システム・リブート後に自動的に再起動されるようになる。

2020年8月以降に BitRAT は、既製マルウェアとしてダークウェ・マーケットやサイバー犯罪フォーラムで販売され、生涯アクセス権 $20 という低価格が設定されている。ライセンス料を支払った顧客は、フィッシング/ウォータリング・ホール攻撃/トロイの木馬化ソフトウェアといった手法で、このマルウェアを被害者に感染させている。

汎用性の高い BitRAT は、動画や音声の記録/データの盗難/DDoS 攻撃/暗号通貨のマイニング/追加ペイロードの配信などの、さまざまな悪意の目的に使用することが可能だ。

Qualys の Threat Research Senior Engineer である Akshat Pradhan は、「市販の RAT 製品は、被害者へ向けて拡散/感染させるための手法を進化させてきた。さらに、彼らはペイロードをホストするために、正規のインフラの使用を増加させている。それを考慮する必要がある」と述べている。

文中も在るように、最近の RAT は高機能化しているようです。しかも、この BitRAT に関しては、生涯アクセス権 $20 という低価格で販売されているようです。2022年12月の、ちょっと気になる RAT 関連の記事は以下のとおりです。

12月6日:InTheBox ダークウェブ:金融を標的とする Web インジェクションを提供

12月13日:VMware ESXi に Python バックドア:OpenSLP の脆弱性を悪用か?

12月20日:SentinelOne を装う悪意の PyPI パッケージ:トロイの木馬

12月21日:GodFather バンキング・トロイの木馬:400 以上の金融アプリが標的

You must be logged in to post a comment.