Over 60,000 Exchange servers vulnerable to ProxyNotShell attacks

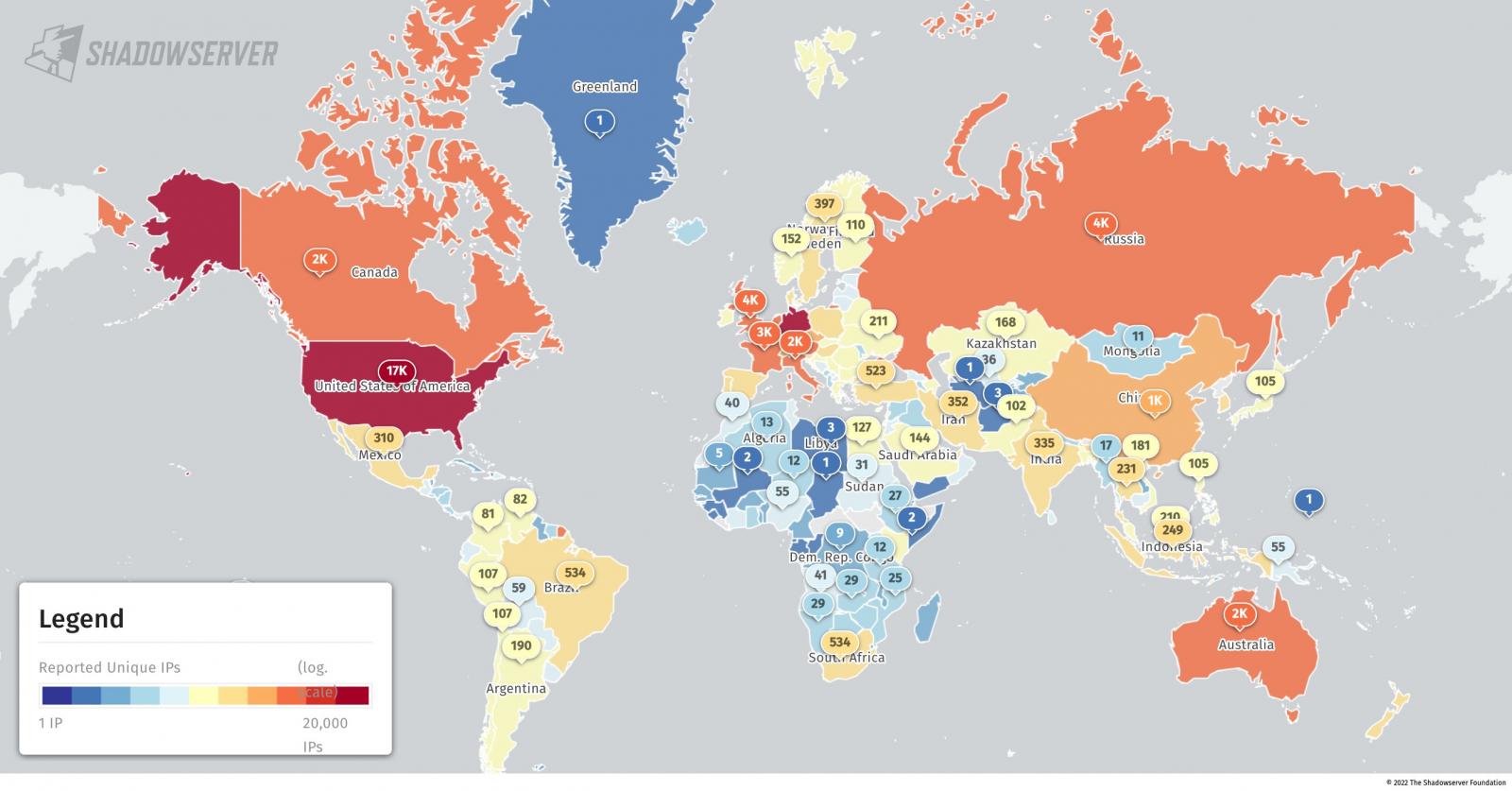

2023/01/03 BleepingComputer — オンラインに晒されてされている 60,000 台以上の Microsoft Exchange Server において、ProxyNotShell の1つであるリモート・コード実行 (RCE) の脆弱性 CVE-2022-41082 への、パッチが適用されていないことが判明した。インターネット・セキュリティの向上を目指す、非営利団体 Shadowserver Foundation のセキュリティ研究者たちの最新ツイートによると、バージョン情報 (サーバの x_owa_version ヘッダ) の追跡により、約 70,000 台の Microsoft Exchange Server が、ProxyNotShell 攻撃に対して脆弱であることが判明した。

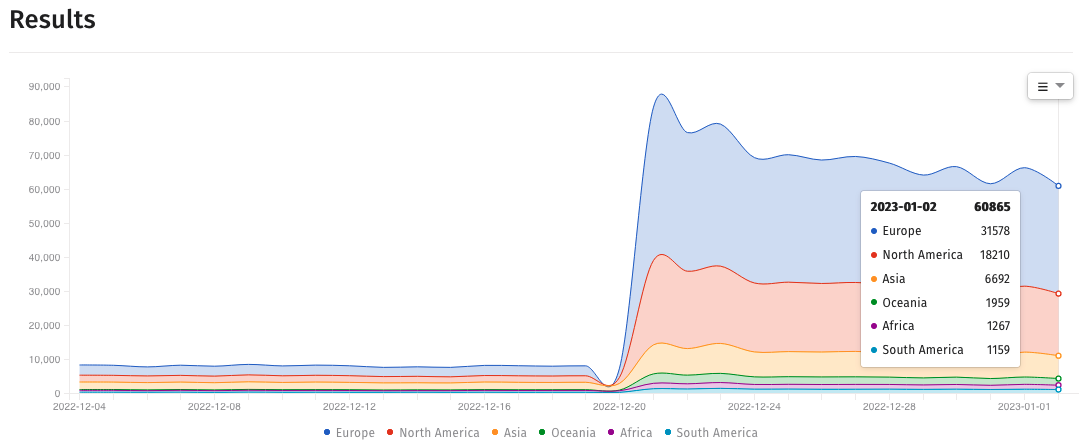

その後、月曜日に発表された新しいデータによると、脆弱な Exchange Server の数は、2022年12月中旬の 83,946件 から、2023年1月2日に検出された 60,865件へと減少していることが示されている。

CVE-2022-41082/CVE-2022-41040 として追跡され、ProxyNotShell と総称されるこれら2つのセキュリティ・バグは、Exchange Server 2013/2016/2019 に影響を及ぼす。これらの脆弱性の悪用に成功した攻撃者は、侵害したサーバ上で特権昇格を取得し、任意のコード実行/リモート・コード実行が可能になる。

この脆弱性に対応するセキュリティ・アップデートを、 Microsoft は November 2022 Patch Tuesday の一環でリリースした。しかし、この ProxyNotShell 攻撃は、2022年9月から野放し状態で検出されていたという。

脅威インテリジェンス企業の GreyNoise は、進行中の ProxyNotShell の悪用を 2022年9月30日から追跡しており、ProxyNotShell のスキャン活動に関する情報と、攻撃に関連する IP アドレスのリストを提供している。

ProxyShell/ProxyLogon の攻撃にも晒される数千の Exchange Server

Exchange Server を外部からの攻撃から保護するためには、Microsoft が 2022年11月にリリースした、ProxyNotShell パッチを適用する必要がある。同社は緩和策も提供しているが、それを回避する攻撃者が登場しているため、侵害から保護されるのは、完全にパッチを適用したサーバのみとなる。

先月に BleepingComputer が報告したように、現時点で Play ランサムウェアは、ProxyNotShell の URL リライト緩和策を回避し、Outlook Web Access (OWA) を介して、脆弱なサーバ上でリモート・コードを実行するための、新たなエクスプロイト・チェーンを使用しているようだ。

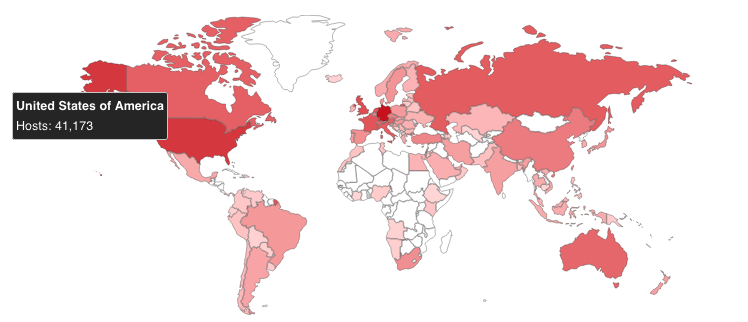

さらに悪いことに、Shodan で検索すると、オンラインで公開されている Exchange Server の数が非常に多く、2021年に最も悪用される脆弱性の上位にランクインした ProxyShell/ProxyLogon の脆弱性に対しても、パッチ未適用の数千台のサーバが存在することが判明した。

金銭的な動機のあるサイバー犯罪グループ FIN7 が、Checkmarks と呼ばれるカスタム自動攻撃プラットフォームを開発し、Exchange Server を侵害するように設計されていることからも、Exchange Server が貴重な標的であることは明らかだ。

この自動攻撃プラットフォームを発見した、脅威情報企業である Prodaft によると、Exchange の RCE 実行/権限昇格の脆弱性 CVE-2021-34473/CVE-2021-34523/CVE-2021-31207 などがスキャンされ、悪用されているという。

FIN7 の新しいプラットフォームは、1,800,000 以上のターゲットをスキャンした後に、すでに米国を中心とした 8,147社 (16.7%) への侵入を達成している。

この、脆弱性 CVE-2022-41082 に対して Microsoft は、November 2022 Patch Tuesday で対応していますが、Play ランサムウェアが緩和策をバイパスしているようです。また、2022年12月には Rackspace の Hosted Exchange でランサムウエア攻撃が発生していますが、1月5日の DarkReading によると、ここでも ProxyNotShell 回避策が関連しているようです。なお、FIN7 による Exchange 自動攻撃は、SQL インジェクションを悪用するものであり、ProxyNotShell とは無関係と思われます。

You must be logged in to post a comment.