Nexus: A New Rising Android Banking Trojan Targeting 450 Financial Apps

2023/03/23 TheHackerNews — Nexus という名の新たな Android バンキング・トロイの木馬は、450種類の金融アプリケーションを標的とした詐欺において、すでに脅威アクターたちにより採用されている。今週に発表したレポートの中で、イタリアのサイバー・セキュリティ企業 Cleafy は、「Nexus は開発の初期段階にあるようだ。Nexus は、銀行ポータルや暗号通貨サービスに対して、認証情報の窃取や SMS の傍受といった ATO 攻撃 (Account Takeover) を行うための、すべての主要な機能を備えている」と述べている。

このトロイの木馬は、2023年の初頭から、さまざまなハッキング・フォーラムに登場し、その顧客たちに対して月額 $3,000 のサブスクリプション・サービスとして販売されている。そして、3月の初めに Cyble が、このマルウェアの詳細について初めて文書化した。

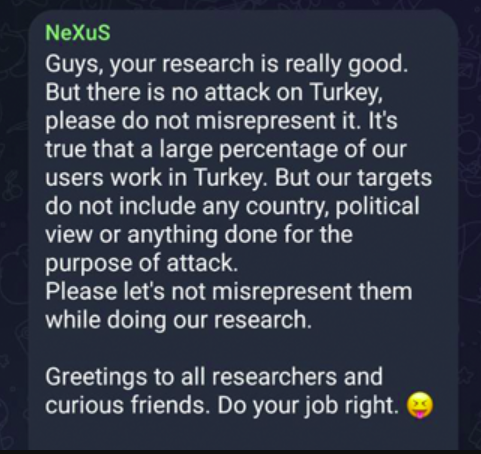

その一方では、Nexus がダークネットで公表される 6カ月以上も前から、このマルウェアは現実の攻撃で使用されていた可能性が示唆されている。セキュリティ研究者の Rohit Bansal (@0xrb) によると、マルウェア作者の Telegram チャネルを確認したところ、Nexus の感染の大半はトルコで報告されているとのことだ。

また、SOVA という名の、バンキング・トロイの木馬との重複も示唆されている。具体的に言うと、そのソースコードの一部を再利用し、開発中と思われるランサムウェア・モジュールを組み込んでいると言われている。2022年8月に Cleafy が、SOVA の新しい亜種 (v5) として最初に分類したマルウェアと、Nexus には共通点が多く含まれているのだ。

興味深いことに、Nexus の作者が定めたルールにより、アゼルバイジャン/アルメニア/ベラルーシ/カザフスタン/キルギスタン/モルドバ/ロシア/タジキスタン/ウズベキスタン/ウクライナ/インドネシアでは、このマルウェアは使用できない。

このマルウェアは、他のバンキング・トロイの木馬と同様に、オーバーレイ攻撃やキーロギングを実行し、ユーザーの認証情報を盗み出すことで、バンキングや暗号通貨サービスに関連するアカウントを乗っ取るための機能を実現している。

さらに、Android の Accessibility サービスを悪用することで、SMS メッセージやGoogle Authenticator アプリから 2FA コードを読み取ることが可能だ。さらに、受信した SMS メッセージの削除や、2FA ステイラー・モジュールの起動と停止に加えて、Command and Control (C2) サーバへの定期的な Ping 送信により、自身を更新していくための機能が追加されている。

こうした Malware-as-a-Service (MaaS) モデルでは、犯罪者から顧客へと既製インフラが提供される。その顧客は、マルウェアを用いた攻撃が可能となり、効率よく収益を高められる。

2023/02/27 の「モバイル・バンキングの脅威:この1年で2倍増した偽装アプリの検出件数」には、「2022年に新たに196,476件のモバイル・バンキング型トロイの木馬が発見されたが、この値は、2021年の2倍以上の数字となる」と記されています。たしかに、このブログで取り上げる件数も、昨年と比べて増えているという実感があります。最近の、この種の記事としては、以下のものがあります。

2023/03/10:Xenomorph は侵入後の不正送金まで自動化

2023/03/01:Parallax RAT の標的は暗号通貨企業

2023/02/02:InTheBox は Web インジェクション販売業者

You must be logged in to post a comment.