Vishing Goes High-Tech: New ‘Letscall’ Malware Employs Voice Traffic Routing

2023/07/07 TheHackerNews — Letscall と呼ばれる、音声フィッシング (vishing) の新たな高度な形態について、研究者たちが警告を発している。現時点において、この手口により、韓国の個人が標的にされているようだ。Letscall の背後にいる犯罪者たちは、ユーザーを欺いて偽の Google Play Store の Web サイトから、悪意のアプリをダウンロードさせるために、多段階攻撃を採用している。悪意のソフトウェアがインストールしてしまうと、ユーザーへの着信は犯罪者の管理下にあるコールセンターにリダイレクトされる。そして、最終的には、銀行の行員を装うように訓練されたオペレーターが、疑うことを知らない被害者から機密情報を引き出すことになるという。

音声トラフィックのルーティングを容易にするために、Letscall では ボイス・オーバー IP (VOIP) や WebRTC などの最先端技術が利用されている。また、Session Traversal Utilities for NAT (STUN) や、Traversal Using Relays around NAT (TURN) プロトコルも利用され、高品質の電話やビデオ通話を確保し、NATやフ ァイアウォールの制限を回避する。なお、その対象には、Google STUN サーバも含まれているという。

Letscall グループを構成するのは、Android 開発者/デザイナー/フロントエンド開発者/バックエンド開発者に加えて、音声ソーシャルエンジニアリング攻撃を専門とする通話オペレーターなどである。

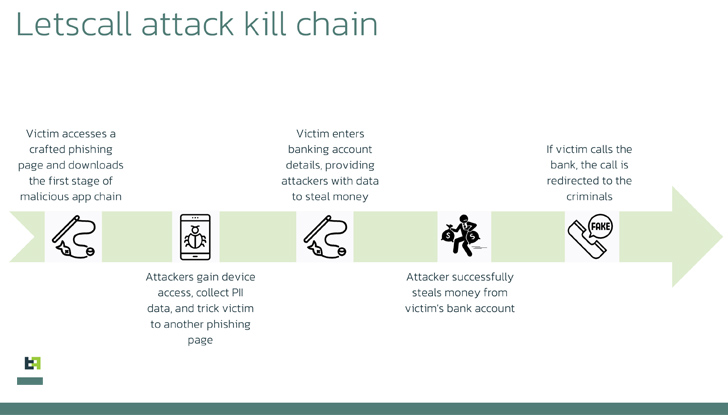

このマルウェアは3段階で動作する。まず、ダウンローダー・アプリが被害者のデバイス上で準備を行い、強力なスパイウェアのインストールへの道を開く。このスパイウェアが、最終段階のトリガーとなり、着信を攻撃者のコールセンターに再ルーティングするという段取りである。

オランダのモバイル・セキュリティ企業 ThreatFabric は、「第3段階においては、独自のコマンドセットが使用されるが、そこには、Web ソケット・コマンドも含まれる。これらのコマンドの中には、連絡先の作成や削除といった、アドレス帳の操作に関するものもある。その他のコマンドは、どの通話を傍受し、どの通話を無視するかを決定する、フィルタの作成/変更/削除に関するものだ」と報告書で述べている。

Letscall の特徴は、高度な回避テクニックを駆使している点にある。このマルウェアは、最初のダウンロード時に Tencent Legu と Bangcle (SecShell) の難読化を組み込んでいる。その後の段階では、ZIP ファイル・ディレクトリに複雑な命名構造を採用し、マニフェストを意図的に破壊し、セキュリティ・システムを混乱させ、その検出を回避する。

この攻撃者は、さらに被害者を欺くために、自動的に電話をかけ、事前に録音したメッセージを再生するシステムも開発している。携帯電話への感染とビッシングのテクニックを組み合わせることで、これらの詐欺師は被害者の名前で小口融資を要求する一方で、不審な活動を確実に実行し、電話をセンターにリダイレクトできる。

このような攻撃の結果は甚大であり、被害者は多額のローン返済を背負うことになる。金融機関は、こうした不正行為の深刻さを過小評価し、詐欺の可能性を調査しないことが多い。

この脅威の範囲は、現在のところ韓国に限定されているが、欧州連合を含む他の地域に拡大することを阻止する技術的障壁はないと、研究者たちは警告している。

この新しい形のビッシング攻撃は、犯罪手口の絶え間ない進化と、悪意の目的のためにテクノロジーを悪用する、彼らの能力を浮き彫りにしている。Letscall マルウェアの犯行グループは、Android のセキュリティと音声ルーティング技術に関する高度な知識を保持している。

音声フィッシング (vishing) が、どんどんと高度になってきているようです。この Letscall では使用されていないようですが、2023/05/08 の「AI による音声クローン作成:3秒間のデータがあれば詐欺の成功率は 85% というレベル」で解説されているように、音声クローンが実用化される可能性もあるようです。困ったものです・・・

You must be logged in to post a comment.