Threat Actors Targeting Microsoft SQL Servers to Deploy FreeWorld Ransomware

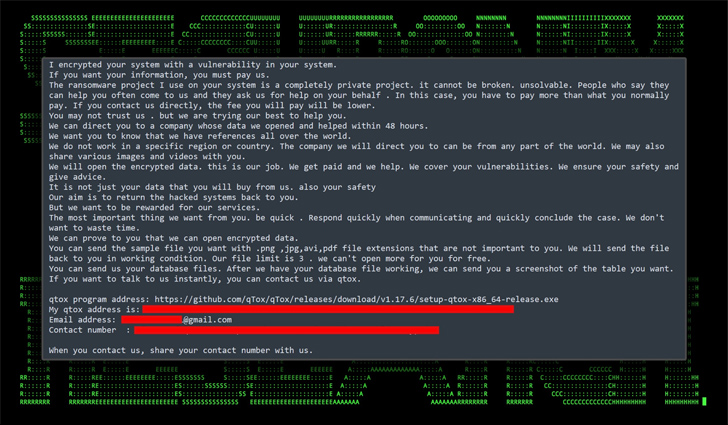

2023/09/01 TheHackerNews — Microsoft SQL サーバのセキュリティの低さを悪用する脅威アクターが、Cobalt Strike を配信した上で、FreeWorldと呼ばれるランサムウェアを展開している。サイバー・セキュリティ企業 Securonix は、このキャンペーンを DB#JAMMER と名付け、そのツールセットとインフラの使用方法が際立っていると述べている。セキュリティ研究者である Den Iuzvyk と Tim Peck と Oleg Kolesnikov は、「これらのツールの中には、列挙ソフトウェア/RAT ペイロード/クレデンシャル窃盗のためのソフトウェアおよび、ランサムウェアのペイロードが含まれている。ここで選択されたランサムウェアのペイロードは、FreeWorld と呼ばれる Mimic ランサムウェアの新たな亜種だと思われる」と技術的な詳細の中で述べている。

標的とするホストへのイニシャル・アクセスは、MS SQL サーバに対するブルートフォース攻撃である。続いて、データベースの列挙および、xp_cmdshell 設定オプションを悪用したシェル・コマンドの実行し偵察が行われる。

次の段階では、システムのファイアウォールを妨害し、リモートの SMB 共有に接続した上で、被害者のシステムとの間でファイルを転送し、Cobalt Strike などの悪意のツールのインストールで永続性を確立する。

それにより、最終的に FreeWorld ランサムウェアをプッシュするための、AnyDesk ソフトウェア配布への道が開かれるが、その時点では横移動のステップは実行されていないという。また、この未知の攻撃者は、Ngrok を介した RDP 許可の確立を試みたが、それは失敗したと言われている。

Securonix の研究者たちは、「この攻撃は当初、MS SQL サーバに対する、総当たり攻撃を行い成功した。したがって、パブリックに公開されているサービスでは、より強力なパスワードの重要が重要となる」と指摘している。

その一方で、Rhysida ランサムウェアにより、41件の犠牲者が生じているが、その半数以上はヨーロッパに位置している。Rhysida は、2023年5月に出現した新興のランサムウェアの1つであり、組織から機密データを暗号化して流出させ、被害者が支払いを拒否すれば情報流出で脅すという、最近の人気の手口を採用している。

なお、上記のスクリプトは、Key Groupと呼ばれるランサムウェアに対する無料の復号化プログラムのリリースに続いて、プログラム内の複数の暗号エラーを利用したものである。ただし、この Python スクリプトは、2023年8月3日以降にコンパイルされたサンプルでのみ動作するという。

オランダのサイバー・セキュリティ企業 EclecticIQ は、木曜日に発表したレポートの中で、「Key Groupランサムウェアは、被害者のデータを暗号化するために、base64 エンコードされた静的キー N0dQM0I1JCM= を使用している。この脅威アクターは、Salting と呼ばれる暗号技術を使って、暗号化されたデータのランダム性を高めようとした。この Salting 静的なものであり、暗号化処理のたびに使用されるため、暗号化ルーチンに重大な欠陥が生じる」と述べている。

2023年7月に Coveware が発表した統計によると、ランサムウェア攻撃は2022年の小康状態を経て、2023年には記録的な急増を見せている。また、支払われた身代金の平均額は $740,144 であり、2023年 Q1 との比較において 126% 増となっている。

このような収益化率の変動の背景には、ランサムウェアを操る脅威アクターたちが、被害者がサイバー保険の支払いを受けられない理由を示すために、攻撃手法の詳細を共有するなどして、恐喝の手口を進化し続けていることがある。

Emsisoft のセキュリティ研究者である Brett Callow は、先月の X (Twitter) で共有された投稿の中で、「Snatch は、未払いの被害者に対する攻撃が、どのように成功したのかを示す、詳細を公開すると主張している。それにより保険会社は、これらのインシデントが、ランサムウェア保険の対象にはならないと判断するだろう」と述べている。

Microsoft SQL サーバを狙う脅威アクターが、ブルートフォース攻撃と Cobalt Strike を配信により、FreeWorldと呼ばれるランサムウェアを展開しているとのことです。また、Rhysida と Key Group というランサムウェアも活発に動き回っているようです。なお、文中の末尾にある、「ランサムウェア保険の対象にはならない」という部分が気になります。ひょっとすると、防御側の落ち度が大きいと、判断されてしまうということなのでしょうか?

You must be logged in to post a comment.