Over 28,500 Exchange servers vulnerable to actively exploited bug

2024/02/19 BleepingComputer — 最大で 97,000台の Microsoft Exchange サーバに、深刻な権限昇格の脆弱性 CVE-2024-21410 が存在する可能性があることが判明した。2月13日に Microsoft は、この脆弱性に対処したが、その時点で既にゼロデイとして悪用されていたようだ。現時点において、28,500台のサーバに脆弱性があることが確認されている。

Exchange サーバは、電子メール/カレンダー/連絡先管理/タスク管理サービスなどを提供しており、ユーザー間のコミュニケーションやコラボレーションの促進のために、ビジネス環境で広く使用されている。

脆弱性 CVE-2024-21410 は、リモートの認証されていない攻撃者に対して、Microsoft のExchange サーバ上での NTLM リレー攻撃を許し、システム上での権限の昇格へと至らせるものだ。

2月19日に、脅威監視サービスの Shadowserver が発表したのは、同社のスキャナーが潜在的な脆弱性を持つ 約 97,000台のサーバを特定したことである。

全体である 97,000台のうち、推定で 68,500台のサーバの脆弱性の状態は、管理者による緩和策適用の有無に依存し、28,500台において、CVE-2024-21410 の脆弱性が確認されている。

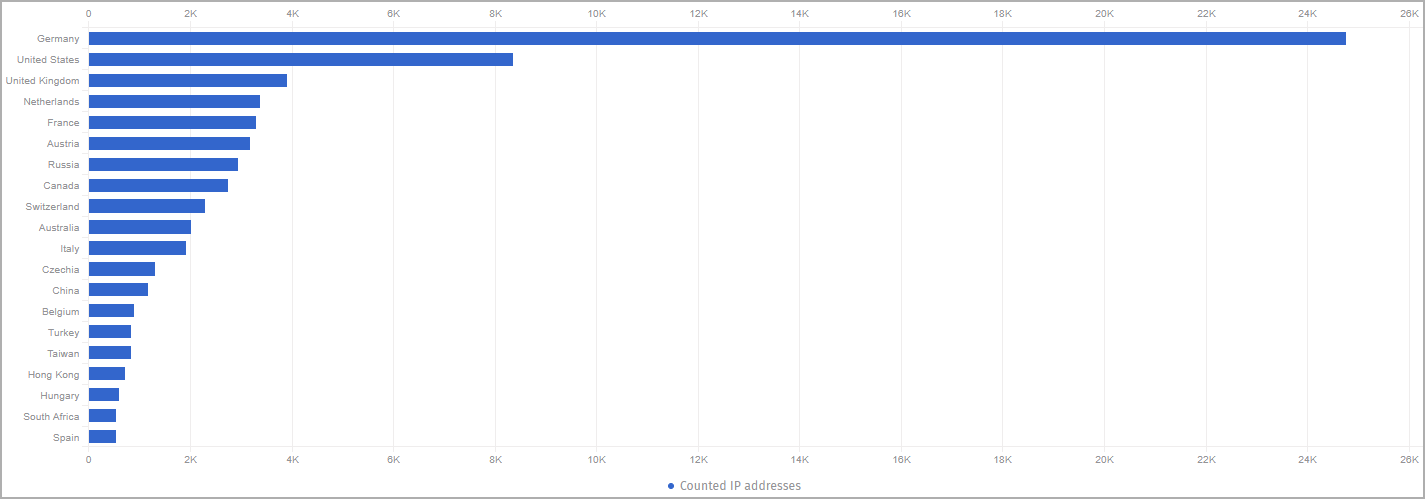

最も影響を受けた国は、ドイツ (22,903 ) であり、それに続くのが、米国 (19,434)/英国 (3,665)/フランス (3,074)/オーストリア (2,987)/ロシア (2,771)/カナダ (2,554)/スイス (2,119) である。

現在のところ、CVE-2024-21410 に対する PoC エクスプロイトは公開されず、この欠陥を攻撃に利用する攻撃者の数は、ある程度は抑えられている。

CVE-2024-21410 に対処するために、システムの管理者に推奨されるのは、February 2024 Patch Tuesday でリリースされた Exchange Server 2019 Cumulative Update 14 (CU14) アップデートを適用し、NTLM 資格情報のリレー保護を有効にすることだ。

また、米国の CISA (Cybersecurity & Infrastructure Security Agency) は、CVE-2024-21410 を KEV (Known Exploited Vulnerabilities Catalog) カタログに追加した。同機関は、連邦政府機関に対して、2024年3月7日までに、利用可能なアップデート/対策を適用するか、製品の使用を停止するよう求めている。

CVE-2024-21410 の悪用は、組織にとって深刻な被害をもたらす可能性がある。なぜなら、Exchange サーバの権限の昇格に成功した攻撃者は、電子メールなどの機密データにアクセスし、サーバをネットワークへの足がかりとし、さらなる攻撃を仕掛けることが可能になるからだ。

2月の Patch Tuesday で修正された Exchange の脆弱性 CVE-2024-21410 ですが、それ以前から、それ以前から悪用が開始されていたとのことです。第一報は 2024/02/14 の「Microsoft Exchange のゼロデイ CVE-2024-21410:修正前に悪用されていた」ですが、今日の記事では Shadowserver のスキャン結果がメインで報じられています。同じタイミングで脆弱性の FIX が公表されたものとしては、Outlook の脆弱性 CVE-2024-21413 も話題になっています。

You must be logged in to post a comment.