Foxit PDF Reader and Editor Users Urged to Update After Exploited Flaws Revealed

2024/05/28 SecurityOnline — PDF ソリューションを提供する Foxit が、5月26日に公開したセキュリティ・アドバイザリは、Foxit PDF Reader/Foxit PDF Editor に存在する脆弱性が、積極的に悪用されていると警告するものだ。この脆弱性は Windows/macOS の両方のユーザーに影響するものであり、潜在的なサイバー攻撃から保護するための、迅速なアップデートが必要となる。

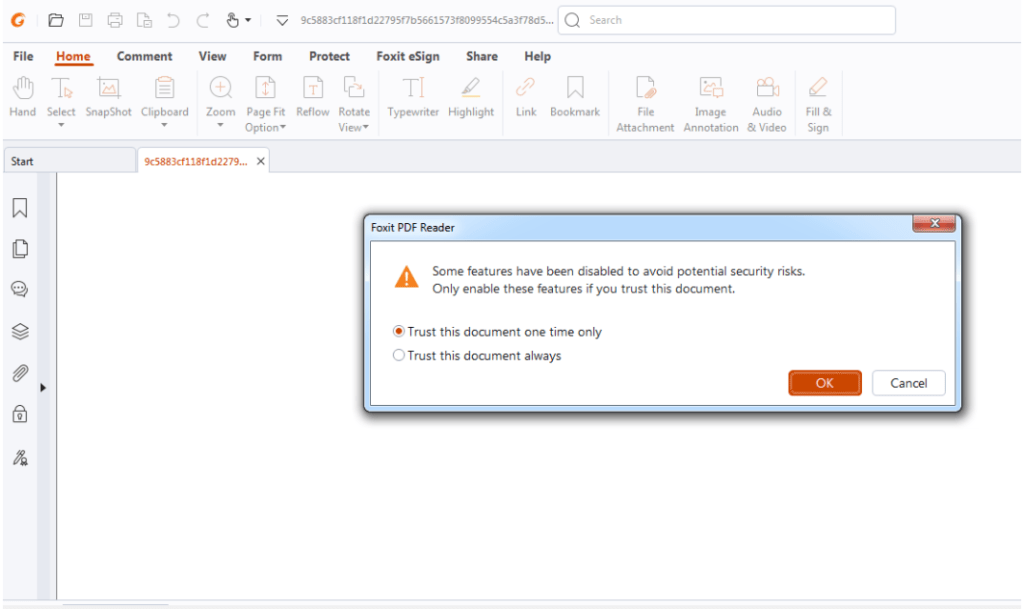

1つ目の脆弱性:偽りのセキュリティ警告が攻撃へのドアを開く

Image: Check Point

1つ目の脆弱性は、警告ダイアログボックスの、設計上の欠陥に起因するものだ。ユーザーが “ファイルを起動” アクションを含む特定の PDF を開くと、デフォルトの選択オプションとして、ダイアログ・ボックスに “OK” が表示される。そのため、ユーザーは、潜在的なリスクがあると認識せずに “OK” をクリックしてしまい、悪意のコマンド実行の可能性が生じる。この脆弱性は、EXPMON の Haifei Li と @SquiblydooBlog により報告されたものだ。Windows 版と macOS 版の両方に影響を及ぼすものであり、すでに悪用が確認されている。

2つ目の脆弱性:CVE-2024-29072

2つ目の脆弱性 CVE-2024-29072 (CVSS:8.2) は、TOCTOU の競合状態に分類される欠陥である。この脆弱性は、Foxit PDF アプリケーション Windows 版の、更新プロセス中に発生する。この脆弱性の悪用に成功した攻撃者は、更新ファイルを悪意のものに置き換え、権限昇格を実行する可能性を持つ。このアプリケーションの脆弱性として挙げられるのは、アップデータ実行ファイルの証明書の不適切な検証および、証明書の検証後ににおけるアップデート・ファイルの、パーミッション・ロックの欠落である。この脆弱性の報告者である Cisco Talos の KPC は、詳細な技術情報も公開している。

リスクを軽減するために実施すべきこと

すでに Foxit は、Windows/macOS の両プラットフォーム向けのバージョン 2024.2.2 で、これらの深刻な脆弱性に対処している。ユーザーに対して強く求められるのは、ただちにソフトウェアをアップデートし、現在進行中の悪用の試みから身を守ることである。

Foxit のアドバイザリも確認しましたたが、1つ目の脆弱性には CVE が割り当てられていないようです。警告を示すアドバイザリの設計が、ユーザーを誤解させやすいものだったようです。以前には、Foxit を使用していた時期がありましたが、なかなか使い勝手が良かったという記憶があります。よろしければ、PDF で検索も、ご利用ください。

You must be logged in to post a comment.