Cybercriminals Escalate Attacks Exploiting Microsoft SmartScreen Flaw (CVE-2024-21412)

2024/07/07 SecurityOnline — Microsoft Defender SmartScreen の脆弱性 CVE-2024-21412 を悪用するサイバー攻撃が急増していることが、Cyble Research and Intelligence Labs (CRIL) が公開したレポートにより明らかになった。この脆弱性に対しては、すでにパッチが適用されているが、以前にも DarkGate や Water Hydra などの脅威グループのキャンペーンで悪用されていた。しかし、現在では、Lumma や MeduzaStealer といった情報窃取マルウェアを展開する、サイバー犯罪者たちにより広く悪用されている。

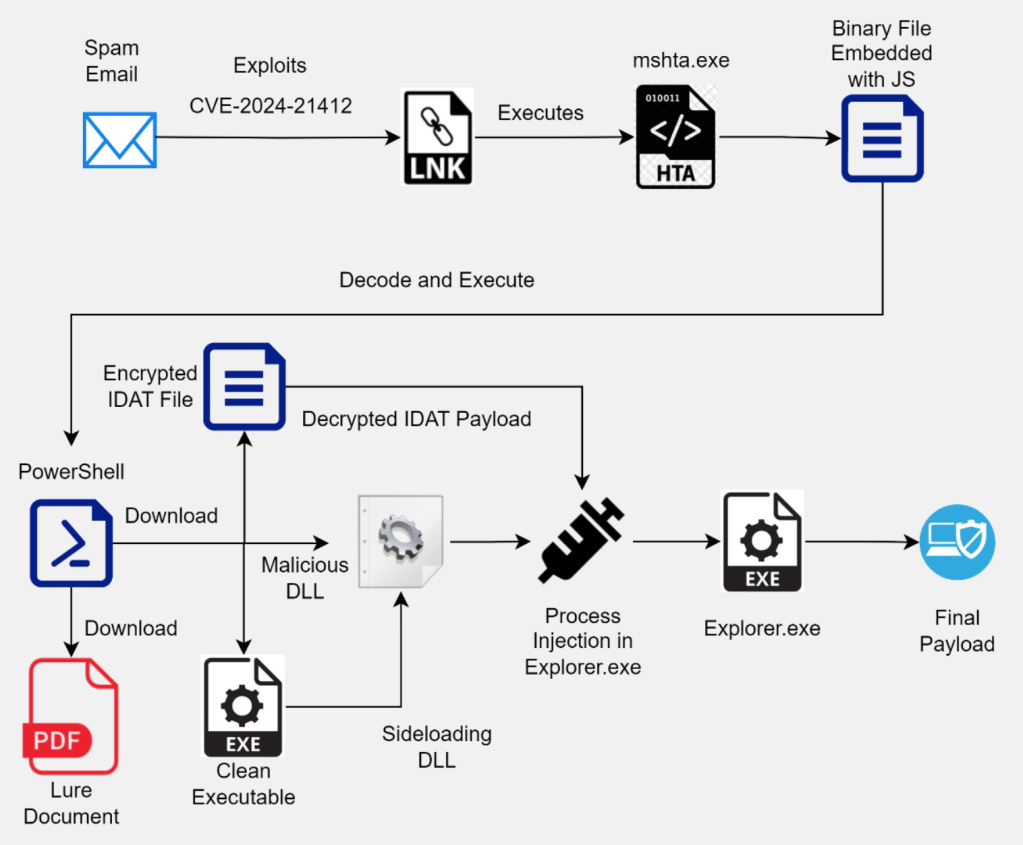

CRIL が新たに発見したキャンペーンを操る攻撃者は、信頼できる送信元を装うスパム・メールを送信する。続いて、ターゲットである受信者が、リモートの WebDAV 共有にホストされている、インターネット・ショートカット・ファイルにつながるリンクをクリックするように仕向ける。これらのショートカットにより、Microsoft Defender の SmartScreen が回避され、この脆弱性を悪用する悪意のペイロードが実行される。

感染のプロセス

- 最初のスパム・メール:この攻撃は、正規のものを装うスパム・メールから始まり、被害者をおびき寄せ、リンクをクリックさせる。

- インターネット・ショートカット・ファイル:悪意のインターネット・ショートカット・ファイル (.url) をホストする、WebDAV 共有へとユーザーを誘導する。

- エクスプロイトの実行:ユーザーが .url ファイルを開くと、CVE-2024-21412 が悪用され、同じ WebDAV で共有されている別の LNK ファイルがトリガーされる。

- 多段階攻撃:LNK ファイルは、PowerShell や JavaScript を取り込んだ一連のスクリプトを実行し、最終的には Lumma/Meduza Stealer などのペイロードを展開する。

この洗練された一連の攻撃は、さまざまな正規の Windows ユーティリティやスクリプト技術を悪用して検知を回避し、悪意のペイロードを実行する。

この攻撃では、以下のような、複数の重要なテクニックが使用されている:

- Forfiles ユーティリティ:“win.ini” ファイルの場所を特定し、見つかった場合には、PowerShell コマンドを実行する。

- MSHTA.exe:埋め込まれた悪意のファイル “dialer.exe” を実行するために、JavaScript が使用される。

- String.fromCharCode():追加の PowerShell スクリプトをデコードして実行するために使用される。

- DLL サイドローディング:最終段階では、悪意の DLL をロードする正規のファイルを起動し、Lumma/Meduza Stealer を実行させる。

このキャンペーンは、以下のような幅広い分野と地域を標的としている:

- スペインの納税者:税金に関する文書をルアーとする。

- 運輸会社:米国運輸省を装う。

- オーストラリアの個人:メディケアの公式登録フォームに偽装する。

Microsoft SmartScreen の脆弱性が悪用されたことで示唆されるのは、プロアクティブで包括的なサイバー・セキュリティ対策の重要性である。サイバー犯罪者たちは、その手口を洗練させ、新たなツールを活用し続けている。個人と組織は、常に情報を入手し、適応し、機密データとデジタル資産の保護に、堅実に取り組んでいく必要がある。

脆弱性 CVE-2024-21412 が悪用されているとのことですが、この脆弱性は、2024/04/30 の「CISA KEV 警告 24/04/30:Microsoft SmartScreen の脆弱性 CVE-2024-29988:パッチ適用の確認が重要」にも登場しています。こちらの記事では、「SmartScreen に存在する脆弱性が、他の既知の脆弱性と組み合わされ、強力な攻撃チェーンを作り出している」と指摘されています。よろしければ、SmartScreen で検索も、ご利用ください。

You must be logged in to post a comment.