SonicWall SSL VPN Devices Targeted by Threat Actors to Distribute Akira Ransomware

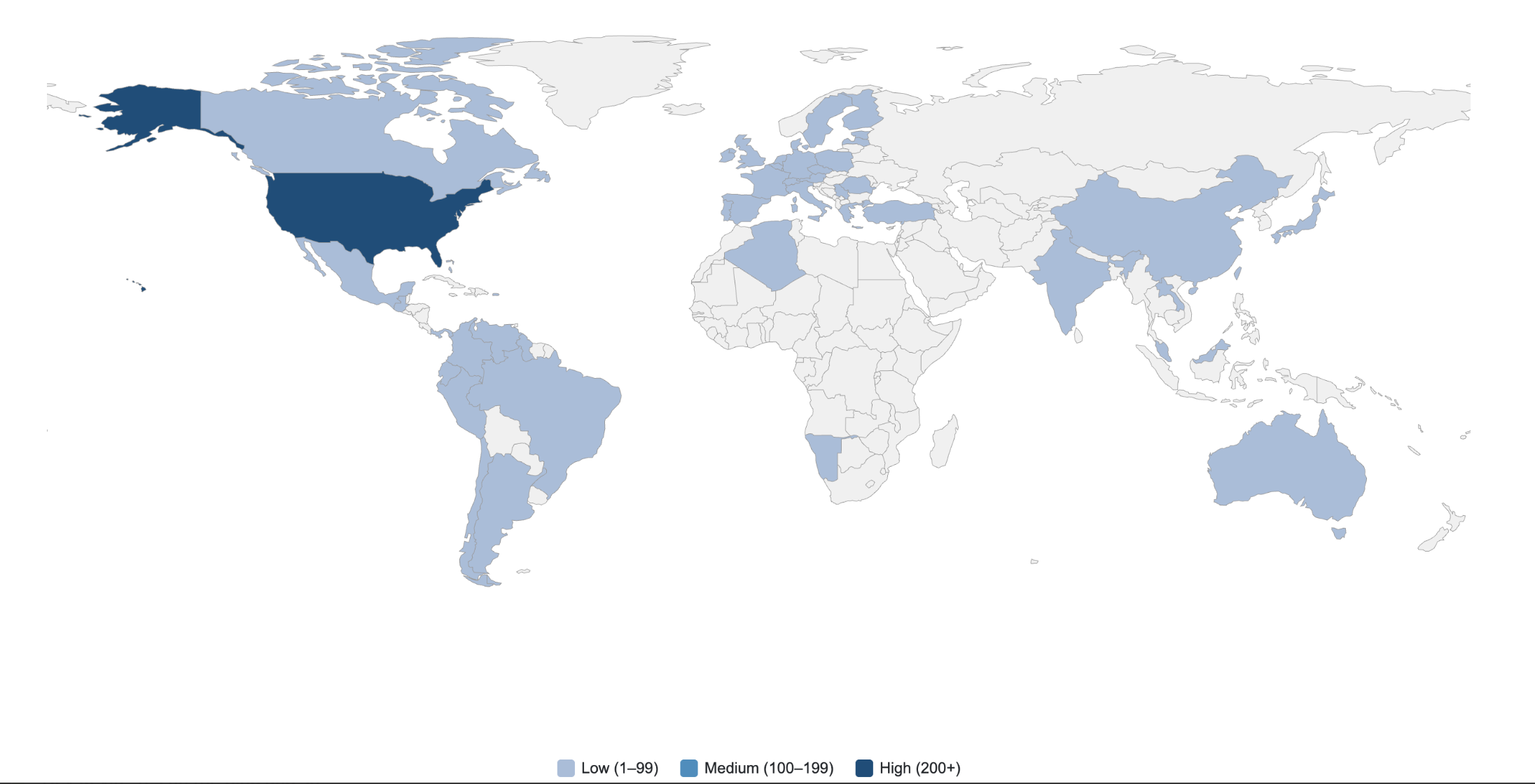

2025/10/10 gbhackers — SonicWall SSL VPN のパッチ未適用のデバイスを悪用する Akira ランサムウェア攻撃の急増が、2025年7月から8月にかけて確認されている。すでにパッチがリリースされているが、数多くの組織が依然として脆弱な状態にあり、脅威アクターによる初期アクセスの取得と、Akira の二重脅迫スキームの実行が懸念されている。2025年8月20日に Darktrace が検出したのは、米国の顧客ネットワークにおける異常なネットワーク・スキャンと偵察活動である。

当初は潜在的なゼロデイ攻撃によるものとされていたが、その後に SonicWall が確認したのは、2024年8月23日に公開された不適切なアクセス制御の脆弱性 CVE-2024-40766 の悪用が、すべてのインシデントの原因であることだ。

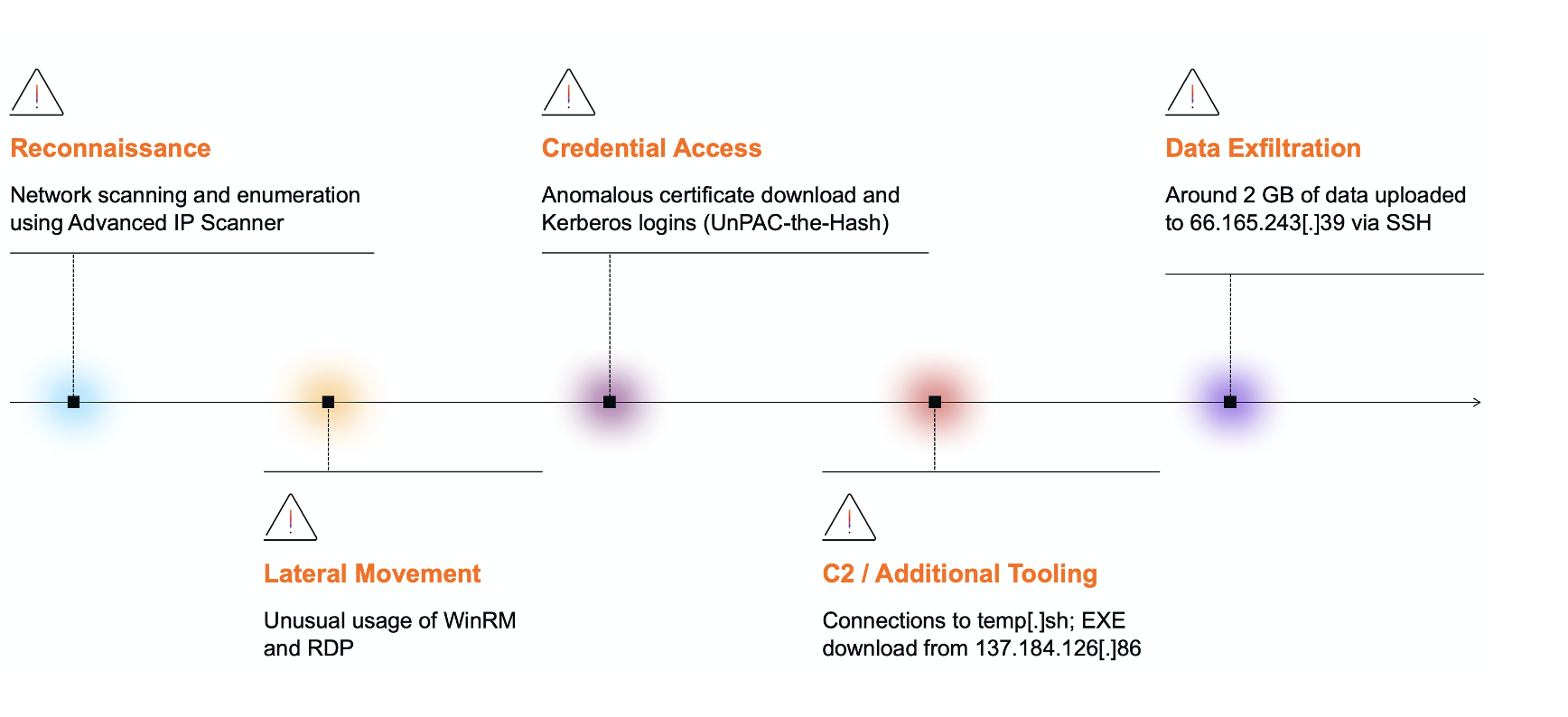

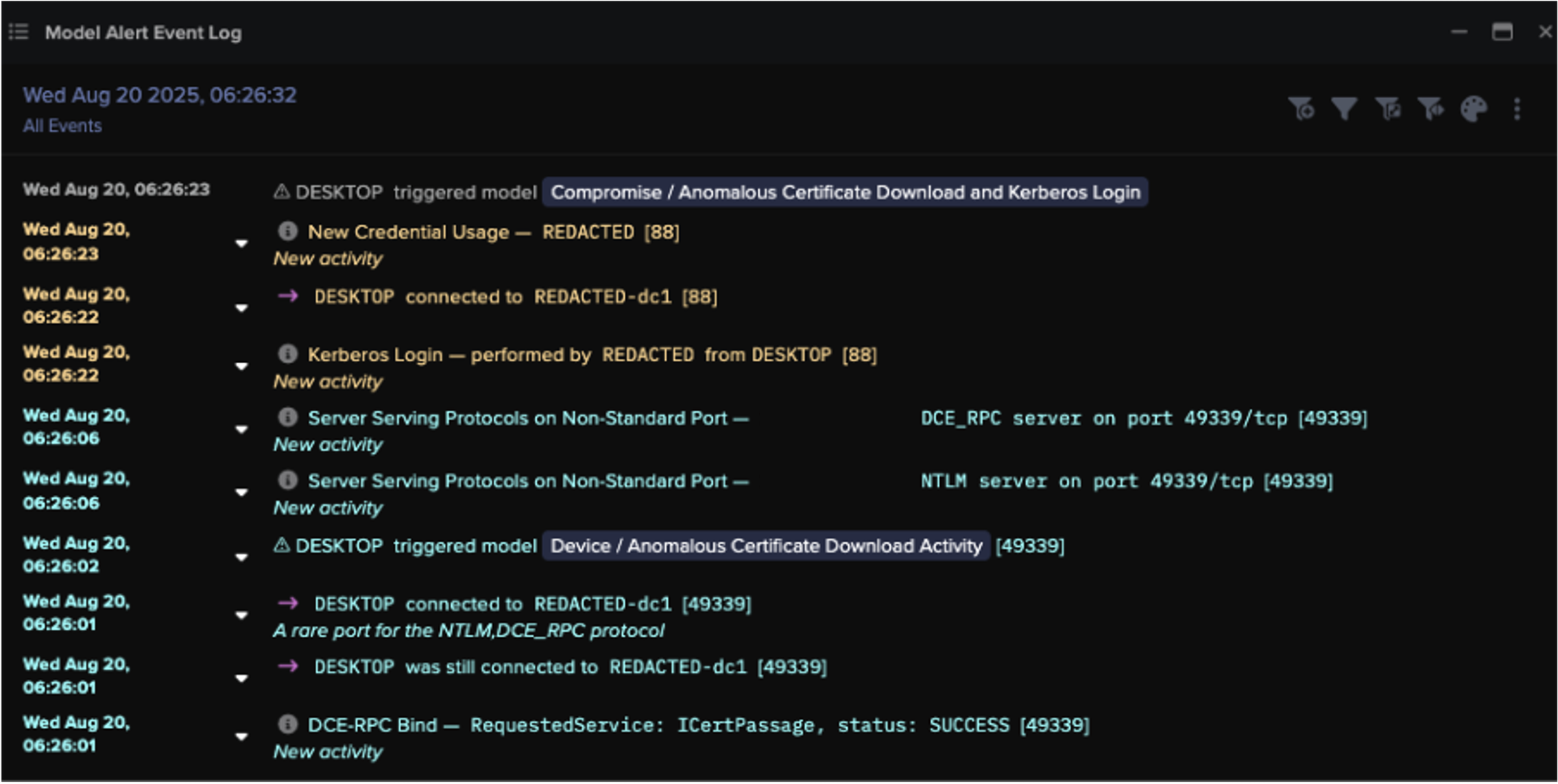

この偵察活動には、Advanced IP Scanner を介して行われる、SonicWall SSL VPN サーバーへの繰り返しのスキャンと、その後のラテラル・ムーブメントとデータ窃取が含まれていた。同社の SOC チームは、SonicOS 7.0.1.5035 を実行する仮想プライベート・ネットワーク・アプライアンスに残された痕跡を突き止め、CVE-2024-40766 の悪用を特定した。

Akira ランサムウェアは、製造業/教育機関/医療業界などの、複数の業種の組織を標的とするサイバー犯罪者である。

この攻撃者は、以前に窃取した認証情報と仮想オフィス・ポータルのミスコンフィグを悪用して、多要素認証を回避した後に権限を昇格させている。Darktrace の封じ込め対策により、被害の拡大が阻止されるまでに、約 2 GB の機密データが流出している。

エクスプロイトとマルウェアの技術分析

脆弱性 CVE-2024-40766 を悪用する攻撃者は、管理エンドポイントへの不正アクセスを可能にし、SSL VPN コンフィグのリモート制御を可能にする。 Python で書かれたシンプルな PoC エクスプロイトは、脆弱なエンドポイントへの HTTP POST を利用するものだ。

import requests

url = "https://victim-vpn.example.com/cgi-bin/sslvpn_cfg"

payload = {"func": "get_user_info", "user": "admin"}

response = requests.post(url, data=payload, verify=False)

print(response.text)

アクセス後に攻撃者は、Akira の Windows/Linux 版の亜種をドロップした。Windows 版はファイル・システムを暗号化するものであり、また、ESXi 版はハイパーバイザーのファイルストアを標的として、クラウド・インフラ全体の迅速な暗号化を可能にする。

侵入後の攻撃者は、WinRM と RDP を用いてラテラル・ムーブメントを展開する。また、Kerberos PKINIT 認証と U2U 認証 (UnPAC the hash) を介して NTLM ハッシュを抽出し、有効な管理ツールを用いてランサムウェア・バイナリを展開する。

C2 通信では、一時的なクラウド・ホスティング・サービス (例:temp[.]sh) と、疑わしい IP アドレスからの直接ダウンロードが利用された。

緩和策

このキャンペーンが浮き彫りにするのは、タイムリーなパッチ適用と堅牢なコンフィグ管理の重要性である。この脆弱性 CVE-2024-40766 は、公開から1年以上が経過しても悪用が可能な状況にあり、依然として攻撃者たちは、パッチ未適用のシステムをスキャンしている。

仮想オフィス・ポータルのミスコンフィグにより、パッチ適用済みのデバイスであっても初期アクセスが可能な状況にある。それが示唆するのは、認証情報の衛生管理と定期的なコンフィグ監査の必要性である。

このランサムウェア攻撃者は、悪意のアクティビティを通常のトラフィックに紛れ込ませるために、WinRM/RDP/Kerberos といった正規の管理プロトコルを好んで悪用している。

そこでも用いられる “UnPAC the hash” という手法は、証明書ベースの Kerberos 認証を悪用して NTLM ハッシュを抽出し、ラテラル・ムーブメントを展開するための方法である。

セキュリティ・チームにとって必要なことは、異常な Kerberos PKINIT リクエスト/DCE-RPC コール/外部データ転送に対する監視である。

防御側は多層防御アプローチを採用する必要がある。

- すべての VPN ポータルで最小権限アクセスと多要素認証を適用する。

- ラテラル・ムーブメントを制限するために、ネットワーク・セグメンテーションを導入する。

- 疑わしい外部エンドポイントと異常な管理ツールの使用を、監視/ブロックする。

- 偵察活動/認証情報の不正利用/データ窃取を相関させる統合インシデントを、AI 駆動型検知により特定する。

Darktrace の Autonomous Response が実証したように、迅速なトリアージと封じ込めにより影響を大幅に軽減できる。

Managed Detection and Response サービスに加入している組織は、高精度のアラート/迅速な調査/迅速な緩和策が提供されるため、Akira の二重脅迫戦術の範囲を抑制できる。

既存の脆弱性を悪用しながら戦術を進化させるランサムウェアの脅威を阻止するためには、パッチ適用後の継続的な警戒が不可欠である。

この侵害の要因は、以下の三点に集約されます。1)脆弱性 CVE-2024-40766 の悪用により、不適切なアクセス制御が生じ、管理エンドポイントが外部から操作可能になっていた。2)仮想オフィス・ポータルのミスコンフィグにより多要素認証回避や初期アクセスが可能になっていた。3)窃取された認証情報と正規管理プロトコル (WinRM/RDP/Kerberos PKINIT を介した UnPAC the hash) を組み合わせた、ラテラル・ムーブメントと権限昇格が被害を拡大させた。まずは、パッチ未適用/コンフィグ不備のデバイスのチェックと修正が必要になります。ご利用のチームは、ご注意ください。よろしければ、SonicWall SSL VPN で検索も、ご参照ください。

You must be logged in to post a comment.