Trend Micro warns of actively exploited Apex One RCE vulnerability

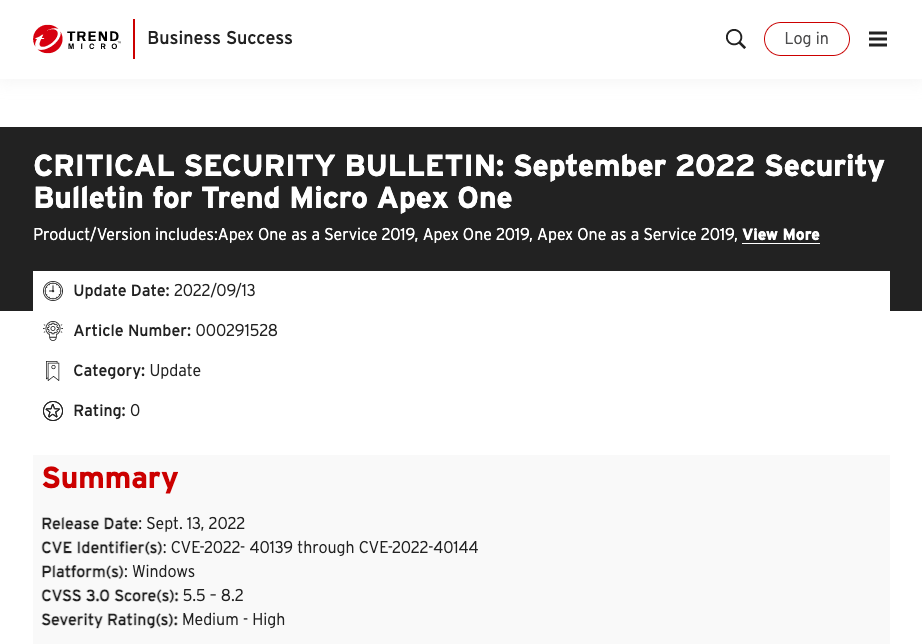

2022/09/12 BleepingComputer — 今日、セキュリティ・ソフトウェア会社の Trend Micro は、積極的に悪用される Apex One のセキュリティ脆弱性に対して、早急にパッチを適用するよう顧客に警告を発しまた。Apex One は、悪意のツール/マルウェア/脆弱性に対する脅威の自動検出と対処を、企業に提供するエンドポイント・セキュリティ・プラットフォームである。この脆弱性 CVE-2022-40139 の悪用に成功した攻撃者は、パッチが適用されていないソフトウェアを実行しているシステム上で、任意のコードをリモートから実行することが可能になる。

同社は、公開したセキュリティ・アドバイザリで、「Trend Micro Apex One およびTrend Micro Apex One as a Service クライアントで、ロールバック機構が使用する一部のコンポーネントで不適切な検証が生じている。そのため、Apex One サーバの管理者が、影響を受けるクライアントに対して、検証されていないロールバック・パッケージをダウンロードするよう指示し、リモートでコードが実行される可能性が生まれている」と説明している。

幸いなことに、このバグを悪用する脅威アクターは、事前に Apex One サーバの管理コンソールにアクセスする必要がある。

そのため、CVE-2022-40139 を悪用する攻撃で必要とされるスキルのレベルは確実に上がっているが、すでに Trend Micro は、少なくとも1件の活発な悪用の試みを観測していると顧客に警告している。

同社は、「Trend Micro は、この脆弱性を悪用している可能性のある攻撃を、少なくとも1件、実際に確認している。したがって顧客に対しては、可能な限り早急に、最新バージョンへのアップデートが強く推奨される」と述べている。

ユーザーは直ちに、最新版である Apex One Service Pack 1 (Server Build 11092/Agent Build 11088) に更新してほしい。

認証バイパスのバグも同時に修正

今日、Trend Micro は、Apex On e製品に存在する深刻度の高い脆弱性 CVE-2022-40144 にも対応した。この脆弱性の悪用に成功した攻撃者は、影響を受けるシステム上のリクエスト・パラメータを改ざんすることで、認証をバイパスすることが可能となる。

同社はアドバイザリで、「この種の脆弱性を悪用する攻撃者は、脆弱性のあるマシンに (物理的/リモートで) 事前にアクセスすることが必要となる。ただし、このような脆弱性を悪用するための、特定の条件を満たすことも可能であるため、最新のビルドへの早急なアップデートが強く推奨される」と述べている。

同社は、「パッチや更新されたソリューションを適時に適用するだけではなく、重要なシステムへのリモートアクセスを見直し、ポリシーや境界のセキュリティを、最新の状態にすることも推奨される」と付け加えている。

2022年4月に Trend Micro は、侵害された Apex Central 製品管理コンソールで、リモート攻撃者による任意のコード実行が可能となる、活発に悪用されている脆弱性を修正している。その後に CISA は、このバグを Known Exploited Vulnerabilities カタログに追加し、連邦政府民間機関に対して、2022年4月21日までに修正するよう要求している。

今年に入ってからの Trend Micro ですが、2月3日の「Trend Micro の Hybrid Cloud Security に存在する2つの深刻な脆弱性が FIX」や、4月1日の「Trend Micro の Apex Central における RCE の脆弱性 CVE-2022-26871 がFIX」、5月24日の「Trend Micro の DLL ハイジャック脆弱性が FIX:中国の APT による悪用が生じていた?」などがあります。よろしければ、Trend Micro で検索も、ご利用ください。

You must be logged in to post a comment.