ISC fixed high-severity flaws in the BIND DNS software

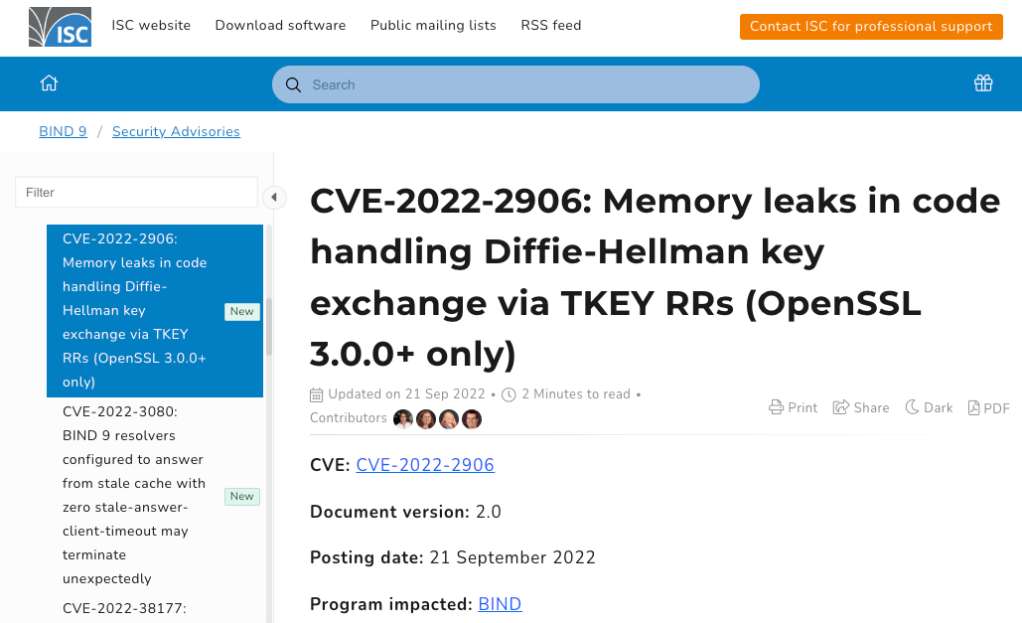

2022/09/24 SecurityAffairs — この今週に、Internet Systems Consortium (ISC) は、DNS ソフトウェア BIND に存在する、リモートから悪用できる6つの脆弱性に対処する、セキュリティ・パッチを公開した。6件の脆弱性のうち4件は、いずれもサービス妨害 (DoS) の問題で、深刻度は High と判定されている。これらの脆弱性のうち、CVE-2022-2906 ( CVSS:7.5) は、TKEY RR (OpenSSL 3.0.0 + のみ) を介して Diffie-Hellman キー交換を扱うコード内のメモリ・リークの脆弱性である。

ISC はアドバイザリで、「OpenSSL 1.x から 3.0 への変更により、OpenSSL 3.0.0 以降のバージョンにおいて、Diffie-Hellman モードで TKEY レコードを使用する際に、鍵の処理で小さなメモリ・リークを引き起こす named の脆弱性が発見された。この欠陥の悪用に成功した攻撃者は、利用可能なメモリを徐々に減少させ、named をリソース不足でクラッシュさせることが可能だ。持続性はないため、再起動により問題を解消できるが、それでもサービスを拒否される可能性がある」と述べている。

2つ目の CVE-2022-38177 は、ECDSA DNSSEC 検証コードでのメモリ・リークの脆弱性だ。攻撃者は、署名の長さの不一致により、この脆弱性を誘発できる。

3つ目の CVE-2022-3080 は、特別に細工されたクエリーがリゾルバに送信されると、特定の条件下で BIND 9 resolver をクラッシュさせる可能性があるというものだ。

ISC はアドバイザリで、「BIND 9 resolver は、stale cache/stale answers が有効であり、 stale-answer-client-timeout オプションが “0” に設定され、着信クエリーのキャッシュに stale CNAME が存在すると、クラッシュする可能性がある。攻撃者は、BIND 9 resolver に特定のクエリーを送信することで、named をクラッシュさせることが可能だ」と説明している。

4番目の深刻度の高い脆弱性 CVE-2022-38178 は、EdDSA DNSSEC 検証コードにおいてメモリ・リークを引き起こす可能性がある。

幸いにも、ISC は、上記の脆弱性を悪用した攻撃について確認していないとのことだ。

米国の CISA (Cybersecurity and Infrastructure Security Agency) は、セキュリティ・アドバイザリを発行し、この脆弱性について警告している。

ISC BIND に関するトピックを検索したら、2021年8月21日の「ISC BIND 9 に深刻な脆弱性 CVE-2021-25218 が発見された」と、2022年3月18日の「BIND Ver 9.18 の深刻な脆弱性 CVE-2022-0635 などにパッチが適用」が見つかりました。日本でも多くの企業で利用されている BIND ですが、Wikipedia を調べてみたら、「BIND9 の開発は民間および軍の両方と契約の元に行なわれている。ほとんどの BIND9 の機能は、BINDがマイクロソフトの DNS と競争力を持つソフトであり続けることを望む、UNIXベンダーの出資で実現したものであるが、DNSSEC の機能は DNS のセキュリティを重視する米軍の出資によるものである」と、その背景が記されていました。

You must be logged in to post a comment.